Дизассэмблер байтона Python, помогающий реверс-инженерам рассекать двоичные файлы Python путем разборки и анализа скомпилированных файлов Python Byte-Code (.pyc) во всех версиях Python (включая Python 3.10.*)

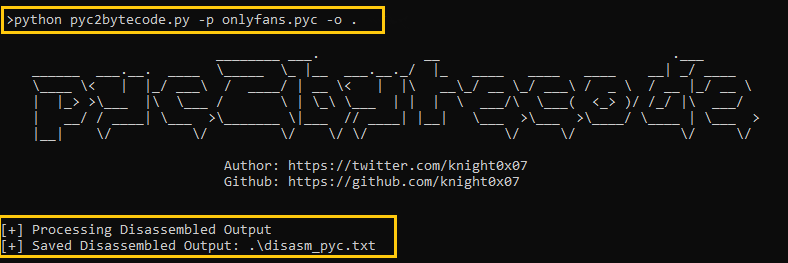

Чтобы запустить pyc2bytecode:

> Console Disassembled Output: python pyc2bytecode.py -p <pyc_file_path>

> Save Disassembled Output to a file: python pyc2bytecode.py -p <pyc_file_path> -o <output_file_path>

Pyc2byTecode может использоваться исследователями для двухквартирных двоичных питонов и разорвать их на части, чтобы понять внутреннюю работу бинарной статики.

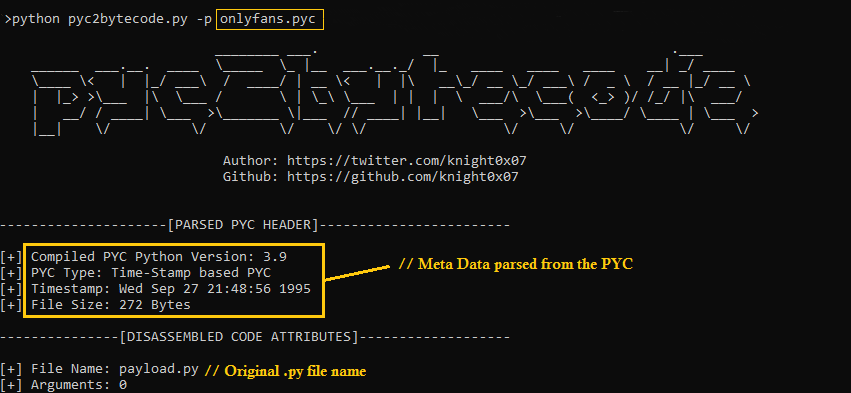

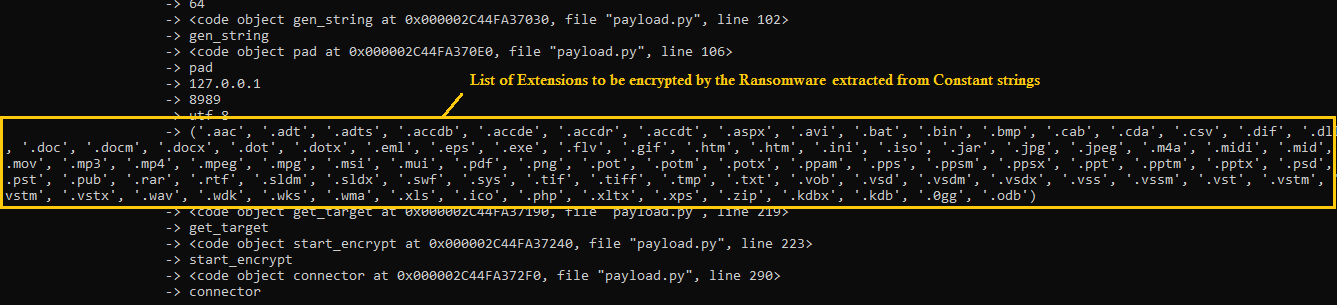

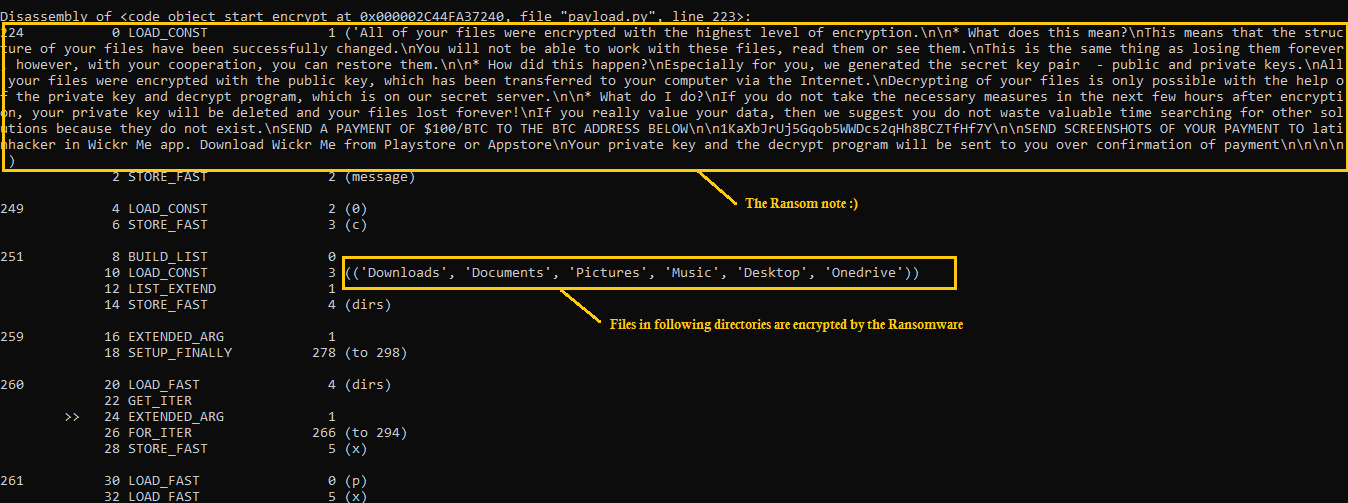

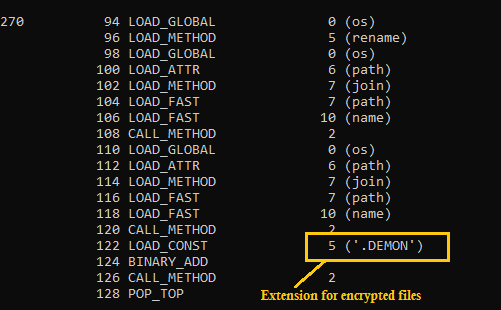

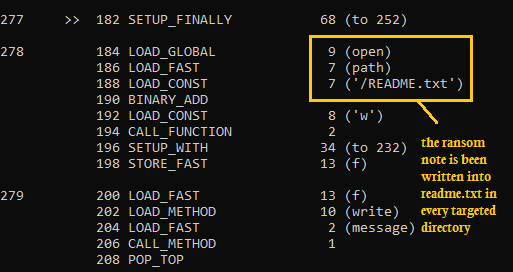

Мы выполняем pyc2bytecode.py против только fans.pyc , который извлекается из недавнего образца вымогателей Python, маскирующегося как только исполняемые FANS в дикой природе с использованием pyinstxtractor.py

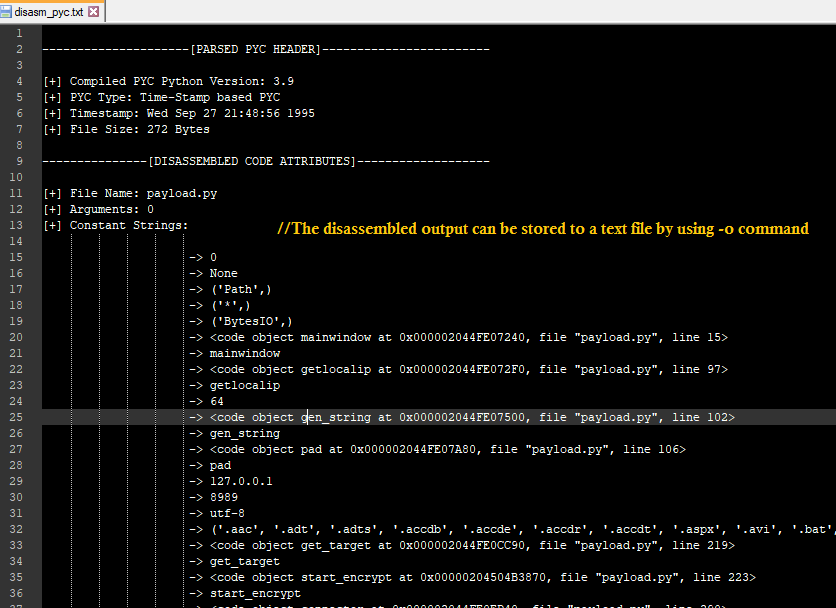

Ниже приведены результаты анализа, извлеченные после выполнения Pyc2byTecode :

Извлеките разобранный выход в текстовый файл

i) https://github.com/google/pytype/blob/main/pytype/pyc/magic.py - магические номера

ii) https://nedbatchelder.com/blog/200804/the_structure_of_pyc_files.html - структура Pyc

iii) https://docs.python.org/3/library/dis.html - dis

iv) https://docs.python.org/3/library/marshal.html- Маршал

Спасибо, отзывы были бы очень оценены! Надеюсь, вам понравится инструмент :) - Рыцарь!