Un désassembleur de code python pour aider les ingénieurs à la dissection des binaires Python en désassemblant et en analysant les fichiers compilés de code d'octets Python (.pyc) sur toutes les versions Python (y compris Python 3.10. *)

Pour exécuter pyc2bytecode:

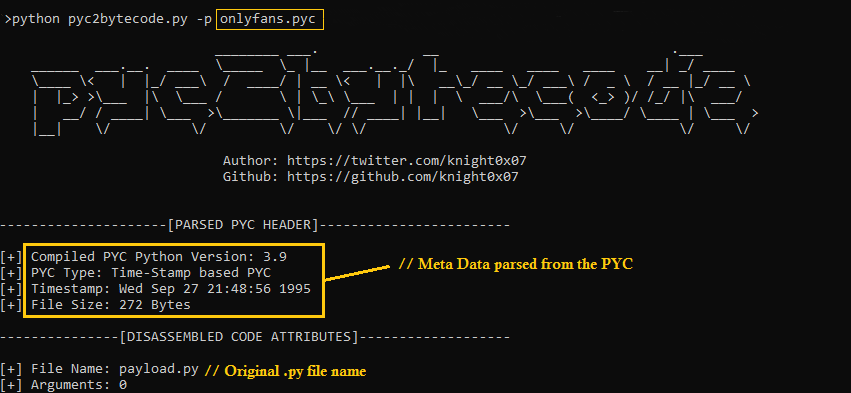

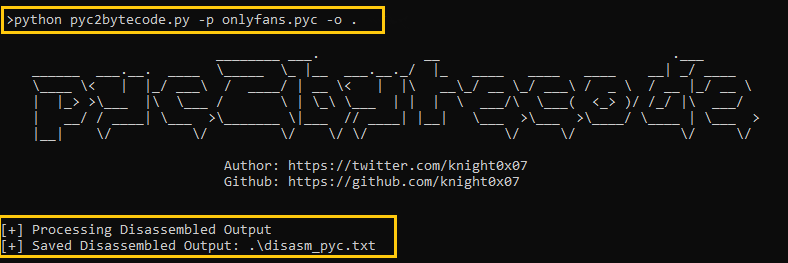

> Console Disassembled Output: python pyc2bytecode.py -p <pyc_file_path>

> Save Disassembled Output to a file: python pyc2bytecode.py -p <pyc_file_path> -o <output_file_path>

PYC2BYTECODE peut être utilisé par des chercheurs pour les binaires de python malveillants ingénieurs et les déchirer afin de comprendre le fonctionnement interne du binaire statiquement.

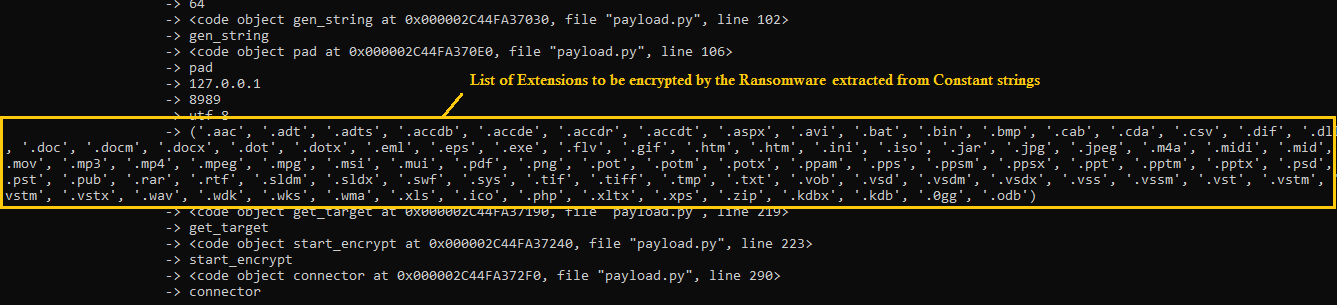

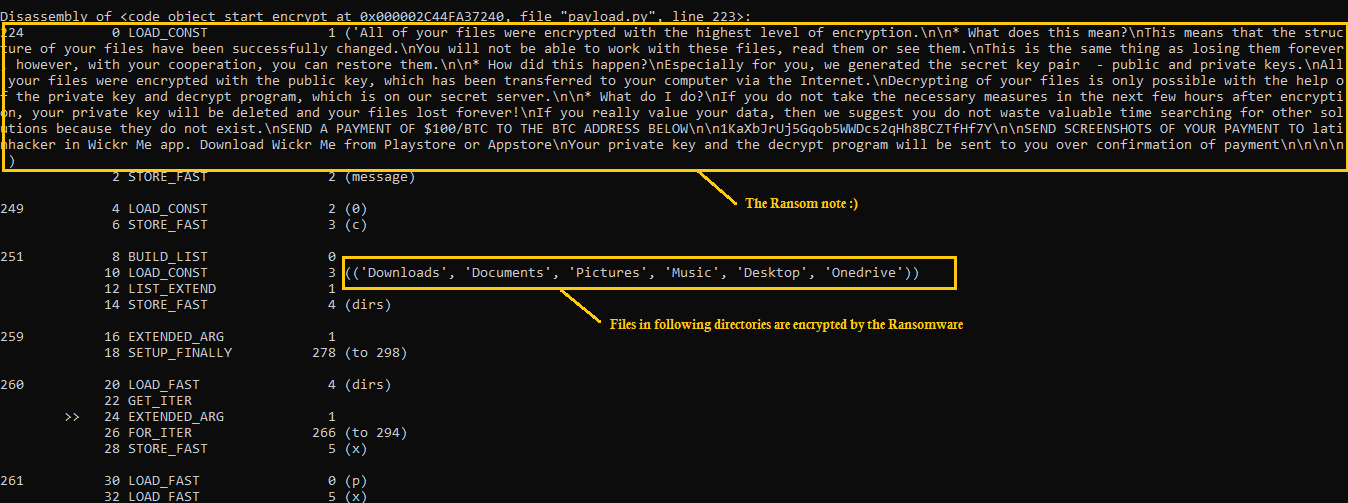

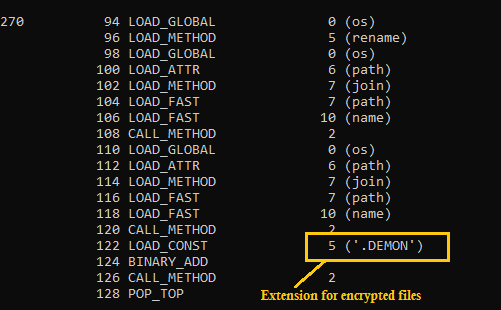

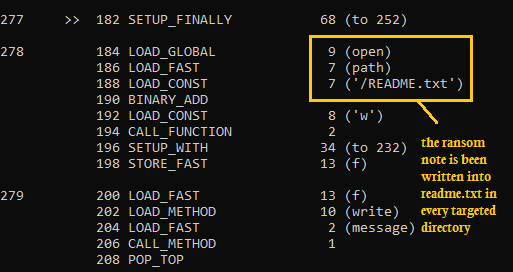

Nous exécutons pyc2bytecode.py contre uniquement Fans.pyc qui est extrait d'un récent échantillon de ransomware Python se faisant passer pour un exécutable uniquement dans la nature en utilisant pyinstxtractor.py

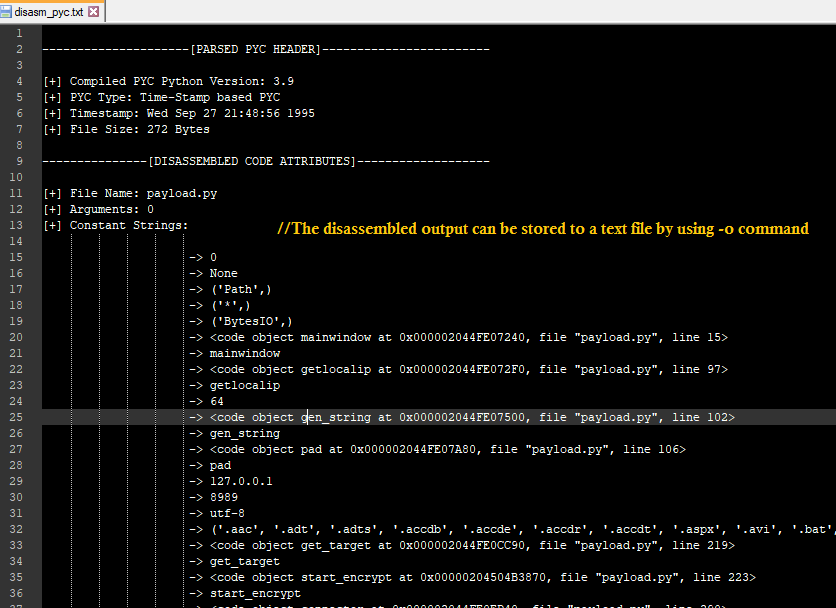

Voici les résultats de l'analyse extraits après l'exécution de PYC2BYTECODE :

Extraire la sortie démontée dans un fichier texte

i) https://github.com/google/pytype/blob/main/pytype/pyc/magic.py - Nombres magiques

ii) https://nedbatchelder.com/blog/200804/the_structure_of_pyc_files.html - Structure PYC

iii) https://docs.python.org/3/library/dis.html - dis

iv) https://docs.python.org/3/library/marshal.html- Marshal

Merci, les commentaires seraient grandement appréciés! J'espère que vous aimez l'outil :) - Knight!