Hacksys Extreme Vulnerable Driver

ooooo ooooo oooooooooooo oooooo oooo oooooooooo.

`888' `888' `888' `8 `888. .8' `888' `Y8b

888 888 888 `888. .8' 888 888

888ooooo888 888oooo8 `888. .8' 888 888

888 888 888 " `888.8' 888 888

888 888 888 o `888' 888 d88'

o888o o888o o888ooooood8 `8' o888bood8P'

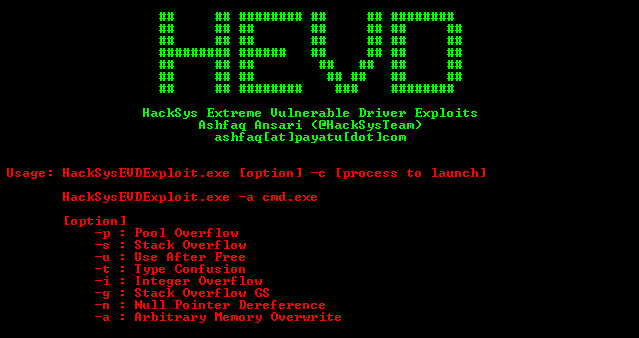

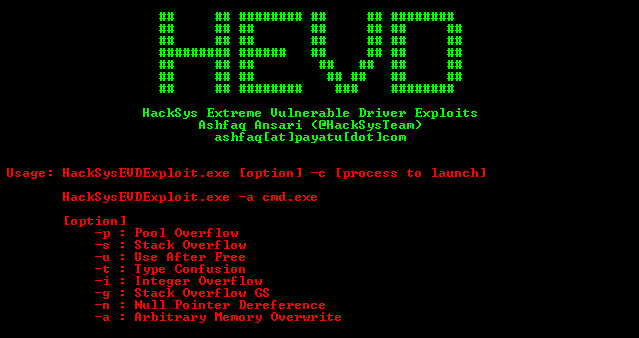

O Driver Extreme Extreme Vulnerable (HEVD) é um driver do Windows Kernel que é intencionalmente vulnerável. Foi desenvolvido para pesquisadores e entusiastas de segurança para melhorar suas habilidades na exploração no nível do kernel .

A HEVD oferece uma variedade de vulnerabilidades, desde transbordamentos simples de buffer de pilha a questões mais complexas, como uso de buffer de piscina livre e livre de piscina e condições de corrida . Isso permite que os pesquisadores explorem técnicas de exploração para cada vulnerabilidade implementada.

Arsenal de chapéu preto 2016

- Apresentação

- Papel branco

Postagem do blog

- http://www.payatu.com/hacksys-extreme-vulnerable-driver/

Explorações externas

- https://github.com/sam-b/hacksysdriverexploits

- https://github.com/sizzop/hevd-exploits

- https://github.com/badd1e/bug free-adventure

- https://github.com/fuzzysecurity/hacksysteam-pskernelpwn

- https://github.com/theevilbit/exploits/tree/master/hevd

- https://github.com/gradiusx/hevd-python-solutions

- http://pastebin.com/alkdpdsf

- https://github.com/cn33liz/hsevd-stackoverflow

- https://github.com/cn33liz/hsevd-stackoverflowx64

- https://github.com/cn33liz/hsevd-stackcookiebypass

- https://github.com/cn33liz/hsevd-arbitraryoverwrite

- https://github.com/cn33liz/hsevd-arbitraryoverwritegdi

- https://github.com/cn33liz/hsevd-stackoverflowgdi

- https://github.com/cn33liz/hsevd-arbitraryoverwritelowil

- https://github.com/mgeeky/hevd_kernel_exploit

- https://github.com/tekwizz123/hevd-exploit-solutions

- https://github.com/fullshade/windows-kernel-exploitation-hevd

- https://github.com/w4fz5uck5/3xpl01t5/tree/master/osee_training

Postagens externas do blog

- http://niiconsulting.com/checkmate/2016/01/windows-kernel-exploitation/

- http://samdb.xyz/2016/01/16/intro_to_kernel_exploitation_part_0.html

- http://samdb.xyz/2016/01/17/intro_to_kernel_exploitation_part_1.html

- http://samdb.xyz/2016/01/18/intro_to_kernel_exploitation_part_2.html

- http://samdb.xyz/2017/06/22/intro_to_kernel_exploitation_part_3.html

- https://sizzop.github.io/2016/07/05/kernel-hacking-with-hevd-part-1.html

- https://sizzop.github.io/2016/07/06/kernel-hacking-with-hevd-part-2.html

- https://sizzop.github.io/2016/07/07/kernel-hacking-with-hevd-part-3.html

- https://sizzop.github.io/2016/07/08/kernel-hacking-with-hevd-part-4.html

- https://www.fuzzysecurity.com/tutorials/expdev/14.html

- https://www.fuzzysecurity.com/tutorials/expdev/15.html

- https://www.fuzzysecurity.com/tutorials/expdev/16.html

- https://www.fuzzysecurity.com/tutorials/expdev/17.html

- https://www.fuzzysecurity.com/tutorials/expdev/18.html

- https://www.fuzzysecurity.com/tutorials/expdev/19.html

- https://www.fuzzysecurity.com/tutorials/expdev/20.html

- http://dokydoky.tistory.com/445

- https://hshrzd.wordpress.com/2017/05/28/starting-with-windows-kernel-exploitation-part-1-setting-up-lab/

- https://hshrzd.wordpress.com/2017/06/05/starting-with-windows-kernel-exploitation-part-2/

- https://hshrzd.wordpress.com/2017/06/22/starting-with-windows-kernel-exploitation-part-3-tealt-the-access-token/

- https://osandamalith.com/2017/04/05/windows-kernel-exploitation-stack-overflow/

- https://osandamalith.com/2017/06/14/windows-kernel-exploitation-arbitrary-overwrite/

- https://osandamalith.com/2017/06/22/windows-kernel-exploitation-null-pointer-dereference/

- http://dali-mrabet1.rhcloud.com/windows-kernel-exploitation-arbitrary-memory-overwrite-hevd-challenges/

- https://blahcat.github.io/2017/08/31/arbitrary-write-primitive-in-windows-kernel-hevd/

- https://klue.github.io/blog/2017/09/hevd_stack_gs/

- https://glennmcgui.re/introduction-to-windows-kernel-exploitation-pt-1/

- https://glennmcgui.re/introduction-to-windows-kernel-driver-exploitation-pt-2/

- https://kristal-g.github.io/2021/02/07/hevd_stackoverflowgs_windows_10_rs5_x64.html

- https://kristal-g.github.io/2021/02/20/hevd_type_confusion_windows_10_rs5_x64.html

- https://wafzsucks.medium.com/hacksys-extreme-vulnerable-driver-arbitrary-write-null-new-Solution-7d45bfe6d116

- https://wafzsucks.medium.com/how-a-simple-k-typeconfusion-took-me-3-months-long-to-Create-a-Exploit-F643C94D445f

- https://mdanilor.github.io/postss/hevd-0/

- https://mdanilor.github.io/postss/hevd-1/

- https://mdanilor.github.io/postss/hevd-2/

- https://mdanilor.github.io/postss/hevd-3/

- https://mdanilor.github.io/postss/hevd-4/

Autor

Ashfaq Ansari

Ashfaq [at] Hacksys [DOT] io

Blog | @Hacksysteam

https://hacksys.io/

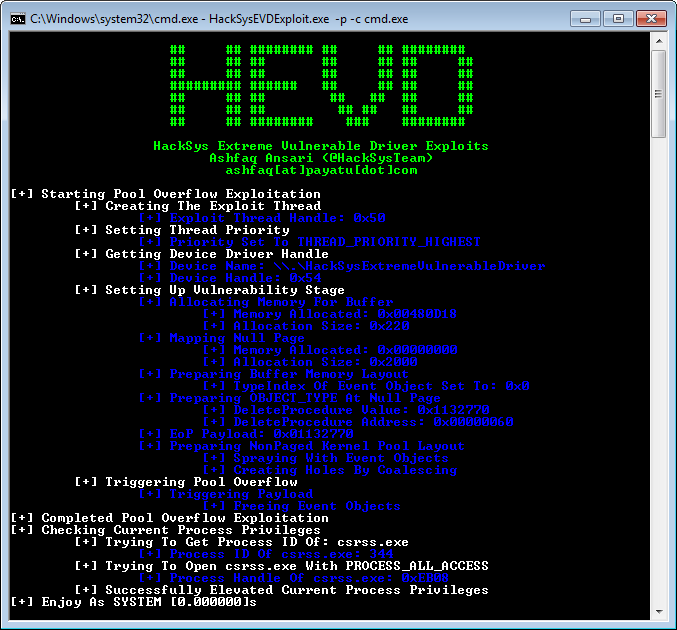

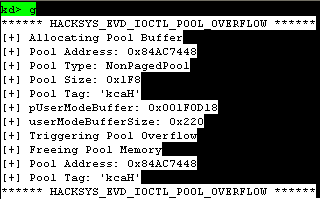

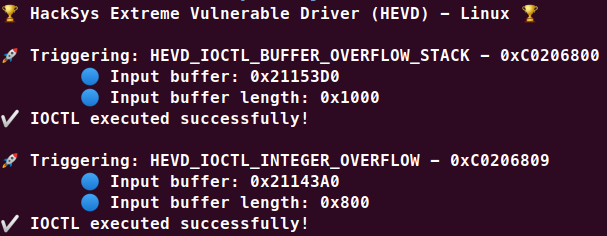

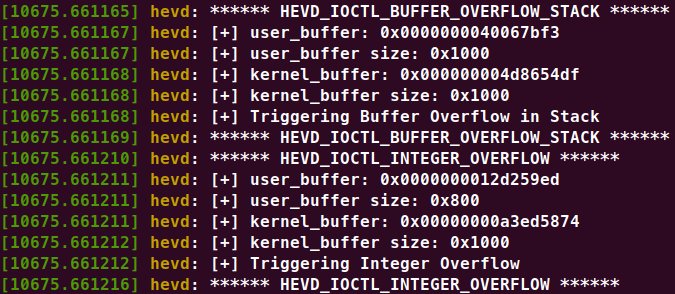

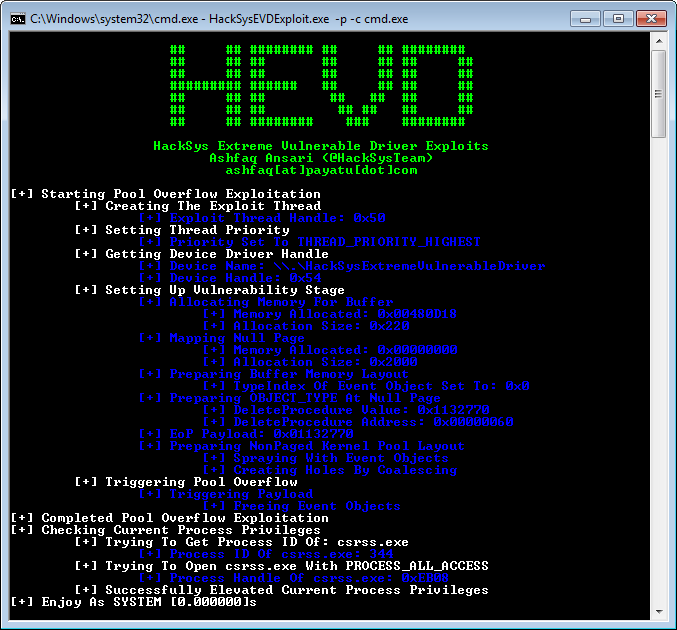

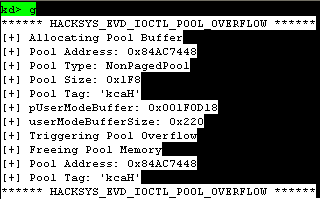

Capturas de tela

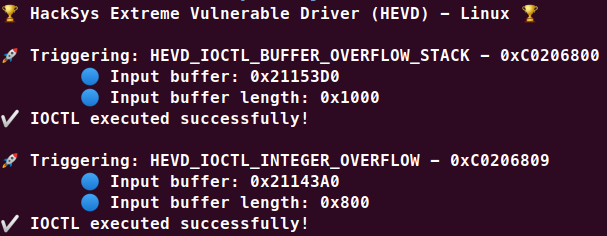

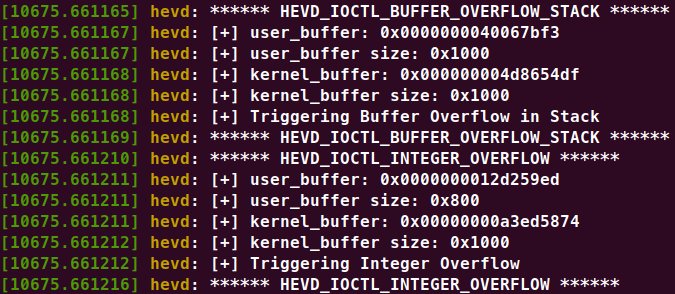

Vulnerabilidades implementadas

- Escreva nulo

- Double Fetch

- Transbordamento de buffer

- Pilha

- Stack GS

- Nonpagedpool

- Não -Pagedpoolnx

- PagedPoolSession

- Use depois de grátis

- Nonpagedpool

- Não -Pagedpoolnx

- Tipo de confusão

- Transbordamento inteiro

- Transbordamento aritmético

- Divulgação de memória

- Nonpagedpool

- Não -Pagedpoolnx

- Incremento arbitrário

- Substituição arbitrária

- Dereferência do ponteiro nulo

- Memória não inicializada

- Acesso de recurso inseguro do kernel

Construindo o motorista

- Instale o Visual Studio 2017

- Instale o kit de driver do Windows

- Execute o construtor de driver apropriado

Build_HEVD_Vulnerable_x86.bat ou Build_HEVD_Vulnerable_x64.bat

Download

Se você não deseja criar o driver Extreme Vulnerable Extreme da fonte, pode baixar executáveis pré-criados para obter o último lançamento:

https://github.com/hacksysteam/hacksysextremevulnerabledriver/releases

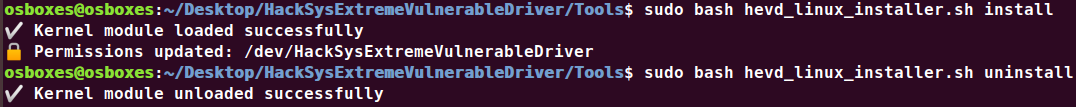

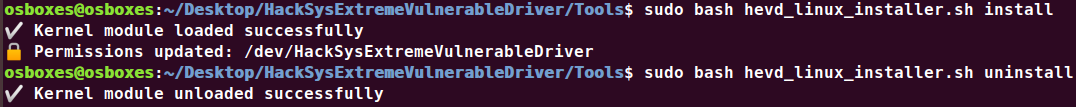

Instalando o driver

Use o carregador de driver OSR para instalar o driver vulnerável Hacksys Extreme

Teste

O driver Extreme Extreme Vulnerable Extreme e as respectivas façanhas foram testadas no Windows 7 SP1 x86 e Windows 10 x64

Sessões realizadas

- Exploração do kernel do Windows 1

- Exploração do kernel do Windows 2

- Exploração do kernel do Windows 3

- Exploração do kernel do Windows 4

- Exploração do kernel do Windows 5

- Exploração do kernel do Windows 6

- Exploração do kernel do Windows 7

Workshops realizados

- Windows Kernel Exploração Humla Pune

- Windows Kernel Exploração Humla Mumbai

HEVD para Linux

Licença

Consulte a LICENSE do arquivo para copiar a permissão

Diretrizes de contribuição

Consulte o arquivo CONTRIBUTING.md para diretrizes de contribuição

Relatórios de TODO e Bug

Por favor, registre qualquer solicitação de aprimoramento ou relatório de bug através do rastreador de problemas do GitHub no endereço abaixo do giro: https://github.com/hacksysteam/hacksysextremevulnerabledriver/issues

Agradecimentos

Obrigado, vá a essas pessoas maravilhosas :?