Hacksys Extreme Senthable Driver

ooooo ooooo oooooooooooo oooooo oooo oooooooooo.

`888' `888' `888' `8 `888. .8' `888' `Y8b

888 888 888 `888. .8' 888 888

888ooooo888 888oooo8 `888. .8' 888 888

888 888 888 " `888.8' 888 888

888 888 888 o `888' 888 d88'

o888o o888o o888ooooood8 `8' o888bood8P'

برنامج Hacksys Extreme Surpleable Driver (HEVD) هو برنامج تشغيل Kernel Windows والذي يعرض عن قصد. تم تطويره للباحثين الأمنيين وعشاقهم لتحسين مهاراتهم في استغلال مستوى النواة .

تقدم HEVD مجموعة من نقاط الضعف ، بدءًا من تدفقات المخزن المؤقت البسيطة إلى المشكلات الأكثر تعقيدًا مثل الفائض الخالي من الاستخدام ، والفيضانات العازلة للسباحة ، وظروف السباق . هذا يتيح للباحثين استكشاف تقنيات الاستغلال لكل ضعف تنفيذ.

أسود قبعة ترسانة 2016

منشور المدونة

- http://www.payatu.com/hacksys-extreme-vulnerable-driver/

مآثر خارجية

- https://github.com/sam-b/hacksysdriverexploits

- https://github.com/sizzop/hevd-exploits

- https://github.com/badd1e/bug-free-adventure

- https://github.com/fuzzysecurity/hacksysteam-pskernelpwn

- https://github.com/theevilbit/exploits/tree/master/hevd

- https://github.com/gradiusx/hevd-python-solutions

- http://pastebin.com/alkdpdsf

- https://github.com/cn33liz/hsevd-stackoverflow

- https://github.com/cn33liz/hsevd-stackoverflowx64

- https://github.com/cn33liz/hsevd-stackcookiebypass

- https://github.com/cn33liz/hsevd-ritraryoverwrite

- https://github.com/cn33liz/hsevd-ritraryoverwritegdi

- https://github.com/cn33liz/hsevd-stackoverflowgdi

- https://github.com/cn33liz/hsevd-ritraryoverwritelowil

- https://github.com/mgeeky/hevd_kernel_exploit

- https://github.com/tekwizz123/Hevd-Exploit-Solutions

- https://github.com/fullshade/windows-kernel-exploitation-hevd

- https://github.com/w4fz5uck5/3xpl01t5/tree/master/osee_training

منشورات المدونة الخارجية

- http://niiconsulting.com/checkmate/2016/01/windows-kernel-exploitation/

- http://samdb.xyz/2016/01/16/intro_to_kernel_exploitation_part_0.html

- http://samdb.xyz/2016/01/17/intro_to_kernel_exploitation_part_1.html

- http://samdb.xyz/2016/01/18/intro_to_kernel_exploitation_part_2.html

- http://samdb.xyz/2017/06/22/intro_to_kernel_exploitation_part_3.html

- https://sizzop.github.io/2016/07/05/kernel-hacking-with-hevd-bart-1.html

- https://sizzop.github.io/2016/07/06/kernel-hacking-with-hevd-bart-2.html

- https://sizzop.github.io/2016/07/07/kernel-hacking-with-hevd-bart-3.html

- https://sizzop.github.io/2016/07/08/kernel-hacking-with-hevd-bart-4.html

- https://www.fuzzysecurity.com/tutorials/expdev/14.html

- https://www.fuzzysecurity.com/tutorials/expdev/15.html

- https://www.fuzzysecurity.com/tutorials/expdev/16.html

- https://www.fuzzysecurity.com/tutorials/expdev/17.html

- https://www.fuzzysecurity.com/tutorials/expdev/18.html

- https://www.fuzzysecurity.com/tutorials/expdev/19.html

- https://www.fuzzysecurity.com/tutorials/expdev/20.html

- http://dokydoky.tistory.com/445

- https://hshrzd.wordpress.com/2017/05/28/starting-with-windows-kernel-exploitation-bart-1-setting-the-lab/

- https://hshrzd.wordpress.com/2017/06/05/starting-with-windows-kernel-exploitation-bart-2/

- https://hshrzd.wordpress.com/2017/06/22/starting-with-windows-kernel-exploitation-part-3-tealing-the-access-token/

- https://osandamalith.com/2017/04/05/windows-kernel-exploitation-stack-overflow/

- https://osandamalith.com/2017/06/14/windows-kernel-exploitation-ritrary-overwrite/

- https://osandamalith.com/2017/06/22/windows-kernel-exploitation-null-pointer-dereference/

- http://dali-mrabet1.rhcloud.com/windows-kernel-exploitation-ritriderary-memory-overwrite-hevd-challenges/

- https://blahcat.github.io/2017/08/31/arbitrary-write-primitive-inwindows-kernel-hevd/

- https://klue.github.io/blog/2017/09/HEVD_STACK_GS/

- https://glennmcgui.re/introduction-to-windows-kernel-exploitation-pt-1/

- https://glennmcgui.re/introduction-to-windows-kernel-driver-exploitation-pt-2/

- https://kristal-github.io/2021/02/07/Hevd_Stackoverflowgs_windows_10_rs5_x64.html

- https://kristal-github.io/2021/02/20/hevd_type_confusion_windows_10_rs5_x64.html

- https://wafzsucks.medium.com/hacksys-extreme-vulnerable-driver-dritrary-write-null-new-new-solution-7d45bfe6d116

- https://wafzsucks.medium.com/how-a-simple-k-typeconfusion-took-me-3-months-long-to-apress-a-exploit-f643c94d445f

- https://mdanilor.github.io/posts/Hevd-0/

- https://mdanilor.github.io/posts/Hevd-1/

- https://mdanilor.github.io/posts/Hevd-2/

- https://mdanilor.github.io/posts/Hevd-3/

- https://mdanilor.github.io/posts/Hevd-4/

مؤلف

أشقاق أنصاري

Ashfaq [at] hacksys [dot] io

بلوق | hacksysteam

https://hacksys.io/

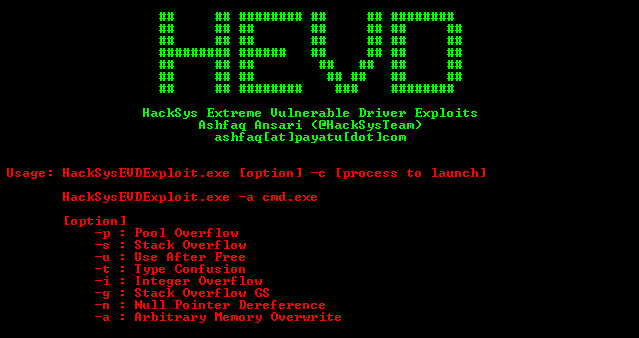

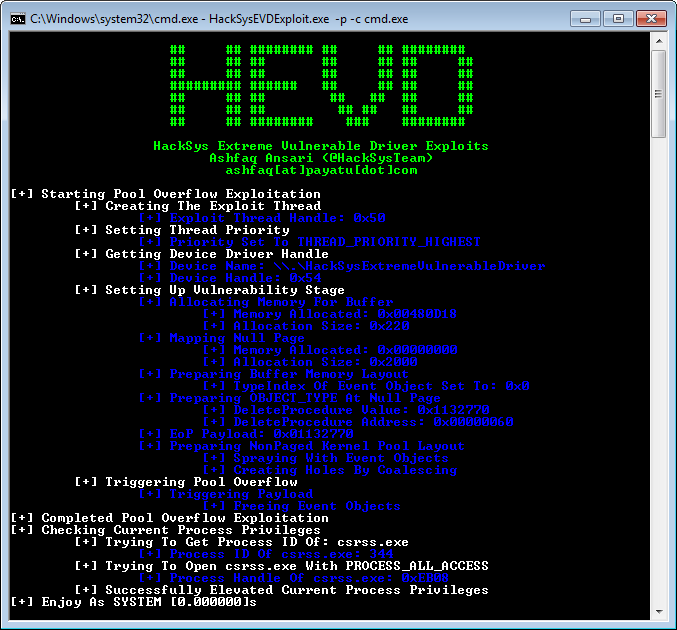

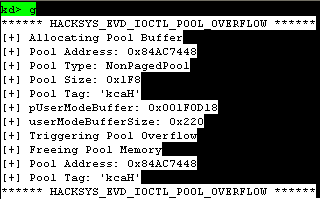

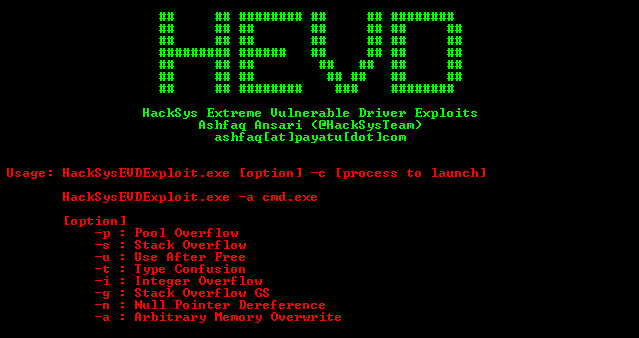

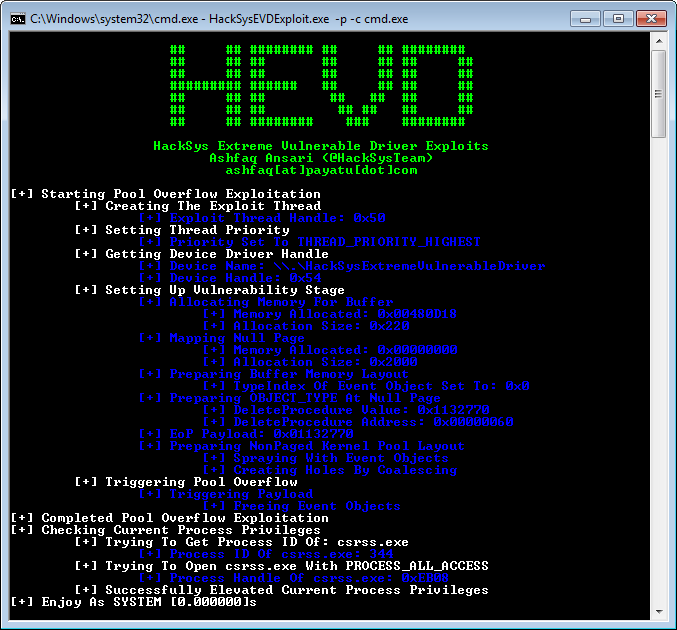

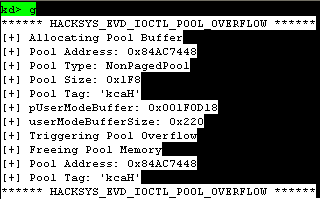

لقطات الشاشة

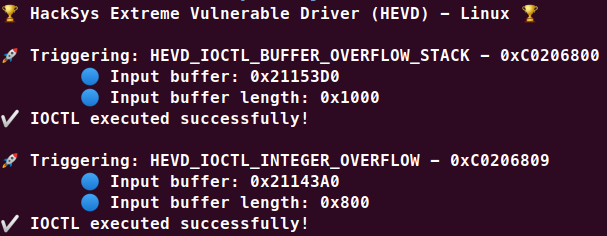

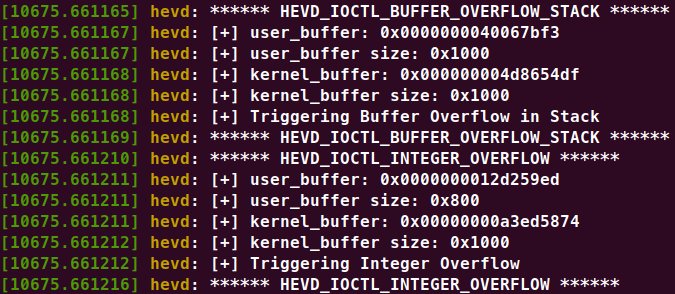

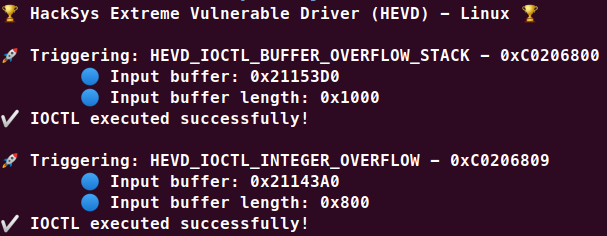

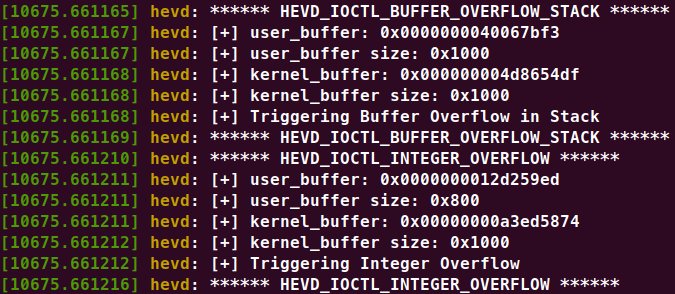

تنفيذ نقاط الضعف

- اكتب NULL

- جلب مزدوج

- عازلة الفائض

- كومة

- مكدس GS

- nonpagedpool

- nonpagedpoolnx

- PagedPoolsession

- استخدم بعد مجانًا

- nonpagedpool

- nonpagedpoolnx

- اكتب الارتباك

- عدد صحيح في التدفق

- الكشف عن الذاكرة

- nonpagedpool

- nonpagedpoolnx

- زيادة تعسفية

- الكتابة التعسفية

- مؤشر فارغ dereference

- ذاكرة غير مؤهلة

- وصول موارد kernel غير الآمن

بناء السائق

- تثبيت Visual Studio 2017

- قم بتثبيت مجموعة برنامج تشغيل Windows

- قم بتشغيل منشئ السائق المناسب

Build_HEVD_Vulnerable_x86.bat أو Build_HEVD_Vulnerable_x64.bat

تحميل

إذا كنت لا ترغب في إنشاء برنامج تشغيل Hacksys Extreme Vulrinable Driver من Source ، فيمكنك تنزيل تنفيذيين تم إنشاؤهم مسبقًا لأحدث الإصدار:

https://github.com/hacksysteam/hacksysextremevulnerabledriver/releases

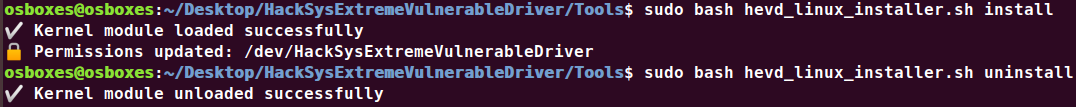

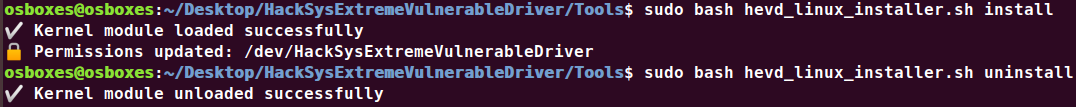

تثبيت برنامج التشغيل

استخدم برنامج تشغيل برنامج تشغيل OSR لتثبيت برنامج تشغيل Hacksys Extreme Vulnerable

الاختبار

تم اختبار برنامج تشغيل Hacksys Extreme Bethentable و Moves المعني على Windows 7 SP1 X86 و Windows 10 X64

الجلسات التي أجريت

- استغلال النوافذ kernel 1

- استغلال النوافذ kernel 2

- استغلال النوافذ kernel 3

- استغلال النوافذ kernel 4

- استغلال النوافذ kernel 5

- استغلال النوافذ kernel 6

- استغلال النوافذ kernel 7

ورش العمل التي أجريت

- استغلال النوافذ نواة هيكلا بيون

- استغلال النوافذ نواة هيميلا مومباي

HEVD للينكس

رخصة

يرجى الاطلاع على LICENSE الملف لنسخ إذن

إرشادات المساهمة

يرجى الاطلاع على الملف CONTRIBUTING.md لإرشادات المساهمة

تقارير TODO & BUG

يرجى تقديم أي طلب تحسين أو تقرير خطأ عبر GitHub Tracker على العنوان أدناه: https://github.com/hacksysteam/hacksysextremevulnerabledriver/issues

شكر وتقدير

شكرا اذهب إلى هؤلاء الناس الرائعين :؟