gxpc

v1.16.0

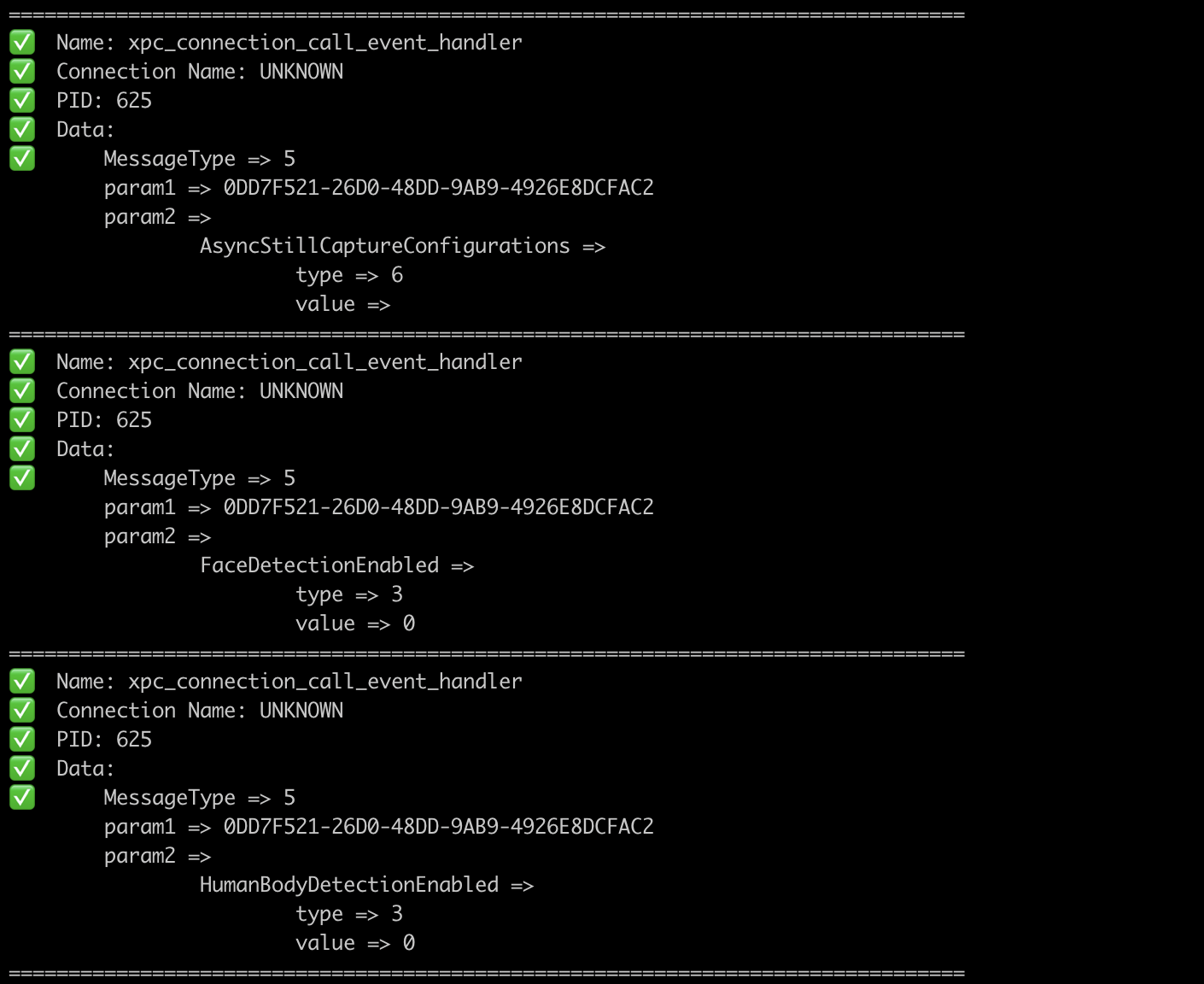

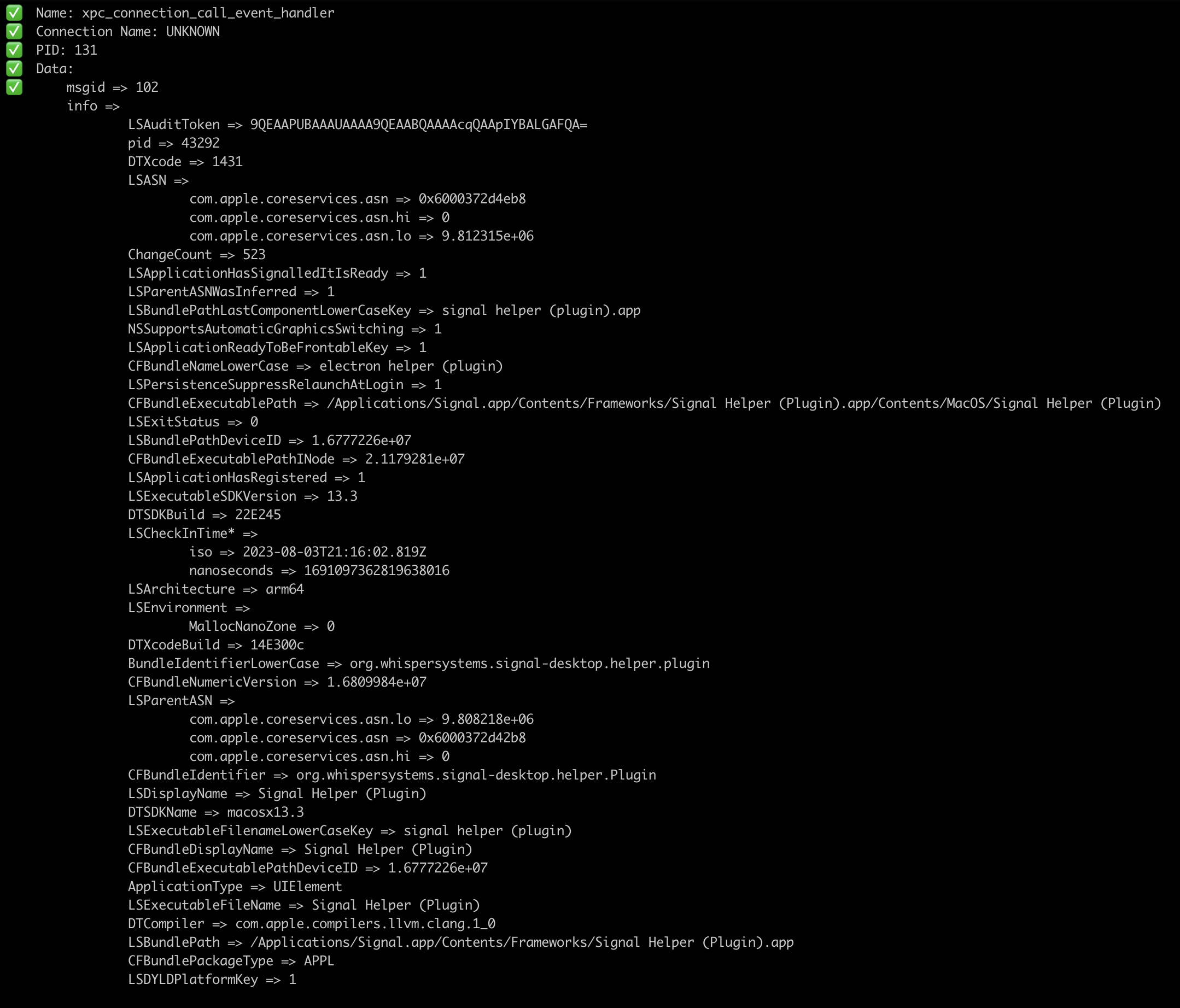

XPCトラフィックを監視するためのXPCSPYツールに触発されたツール。

GXPCは、 xpc_object_tのタイプを再帰的に解析し、データをGOタイプに戻すことを非表示にします。

ここからMacOS(x86_64またはARM64)の事前に構築されたバイナリの1つをダウンロードするか、以下に説明するように手動で行います。

go install github.com/ReverseApple/gxpc@latestXPC sniffer

Usage:

gxpc [spawn_args] [flags]

Flags:

-b, --blacklist strings blacklist connection by name

--blacklistp strings blacklist connection by PID

-f, --file string spawn the file

-h, --help help for gxpc

-i, --id string connect to device with ID

-l, --list list available devices

-n, --name string process name

-o, --output string save output to this file

-p, --pid int PID of wanted process (default -1)

-r, --remote string connect to device at IP address

-w, --whitelist strings whitelist connection by name

--whitelistp strings whitelist connection by PID -iフラグを通過しない場合、デフォルトのデバイスはUSBです。

ファイル/バイナリをスポーンしたい場合は、引数とともにスポーンするファイル/バイナリを指す-fを渡します。

gxpc -i local -f /bin/cat /tmp/somefile産卵されたバイナリにいくつかの特定のフラグなしgxpc -i local -f /path/to/binary -- -a -b "TEST" -spawnedバイナリへのいくつかの特定のフラグを備えたさらに、接続名またはPIDでフィルタリングできます。両方のフィルター(名前とPID)を渡すと、名前のみが表示されます。 --whitelistと--whitelistpは--blacklistp --blacklist --blacklistp "89,32,41"などのリストを受け入れます。