PowerJoker

[注意]:如果您有問題或有改進的建議,請隨時接觸

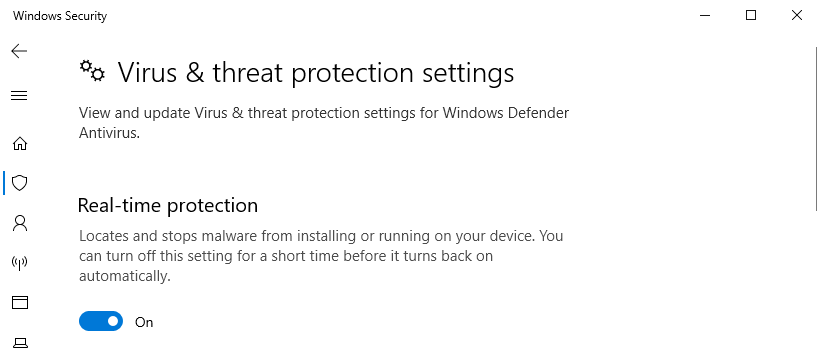

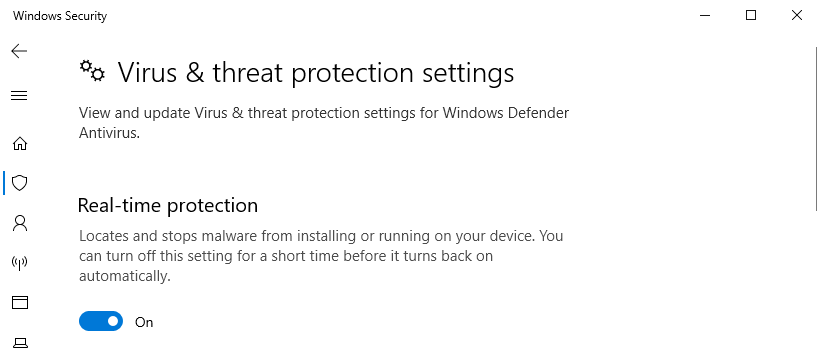

“ PowerJoker”是一個PowerShell腳本,在每個執行中都會使簡單的Powershell有效載荷混淆。在腳本的每個執行中,用戶輸入lhost/lport後,腳本會生成一個簡單的PowerShell代碼,但以{0/b/f/f/u/$/$/c/a/t/3}方式以{0/b/f/f/u/c/a/t/3}方式,可以逃避Windows Defender/Realtime TimeTimeProtection。腳本沒有嘗試手動更改它,而是檢查“已知”單詞,並用隨機的onces替換它們。完成後,執行.PS文件會導致攻擊機上的外殼,而沒有註意到它(過程運行背景)。注意:讀取有關.ps1文件的底線。

用法

- 在進行受害者機器時(只是為了娛樂),打開防御者。

- git克隆倉庫。

- pip3 install -r sumpliont.txt。

- Python3 PowerJoker.py -L [本地機器] -P [端口]。

- 在受害機器上運行PowerShell代碼並等待。

注意:您可以製作.ps文件並將其發送給受害者,該文件必須在車站上具有管理權限。當.ps腳本啟動時,它將作為管理員權限執行,並可以提供很高的權限。目前,這些代碼線只是註釋,但是您可以根據需要修改它們。只需在源內部的“特權”,然後按照自己的意願進行播放。 [請閱讀更新] - 確保受害者運行它。

目前

Windows一直看著我們所知道的繞過AV的方法。目前,有效載荷似乎有效。請,如果從某種原因出發,我想知道腳本由後衛進行了挑戰。

PJ.MP4

當過程完成後,受害者必須運行生成的PowerShell代碼。當他這樣做時,請等待收到殼。現在很快,我將添加更多繞過後衛的選項,因為我知道還有更多繞過的選項/方法,但是再次可以改變。今天有效的是,明天可能不起作用。

更新

使代碼將base64作為有效載荷,並生成一個“特權”文件。 PS1'文件,該文件內部可以包含base64有效載荷。只需將其替換為在base64有效載荷中['BASE64_ENCODED_COMMAND_HERE']的部分中,您就可以使用.ps1而不是使用有效載荷。

07/04

- PowerJoker現在可以隨機選擇變量和字符串。

- 使用這種方法,逃避實時保護會更容易。我目前正在研究一些新的混淆技術。

28/04更新:

- 添加在每個執行中顯示替換單詞的功能。

- PowerJoker使用從列表中拾取的隨機能力。

- 在用戶交互的代碼中添加更多功能。

- 使用-r標誌將以原始模式顯示結果。

30/08更新:

- NC的自動聽眾。

- 在輸入命令時修復輸出。

現在,當將PJ組合在生成的PS1文件中時,使用另一層混淆也可能很強。

5/9更新:

增強的會話管理:

- 現在,用戶可以在與PJ交互時保持不同的會話。

- 在啟動會話時,用戶可以選擇通過輸入其ID來選擇特定的會話。

- 在會話中進入會話後,按“ CTRL+C”允許用戶暫停當前會話並在會話之間切換。

- 諸如“退出”或“退出”之類的命令將終止當前會話。如果您想關閉所有內容,只需從菜單中選擇“ 0”即可。請注意,在會話中,並獲得新的連接使它看起來好像被懸掛了,按“ Ctrl + C”應該使它正好。回去,然後選擇所需的SessionID。

高級有效載荷混淆:

- 更多的混淆層。

- 注意:對於尋求額外層的用戶,最終有效負載可能是一個很棒的開始。

改進的用戶界面:

- 顏色/信息/輸出已得到改善,以至於更加好。

- [!!]注意:不要忘記安裝需求。 txt。如果您面臨錯誤,請與我分享信息。

- [+] NGROK能力。使用“ -n”標誌的使用,將提示用戶選擇具有主套接字連接的本地端口。例如,使用'python3 [tool.py] -l [ngrok.link] -p [ngrok port] -n ngrok'將促使用戶選擇一個本地端口來從ngrok轉發連接。當然,不要忘記註冊服務。