Посмотреть демо

Оглавление

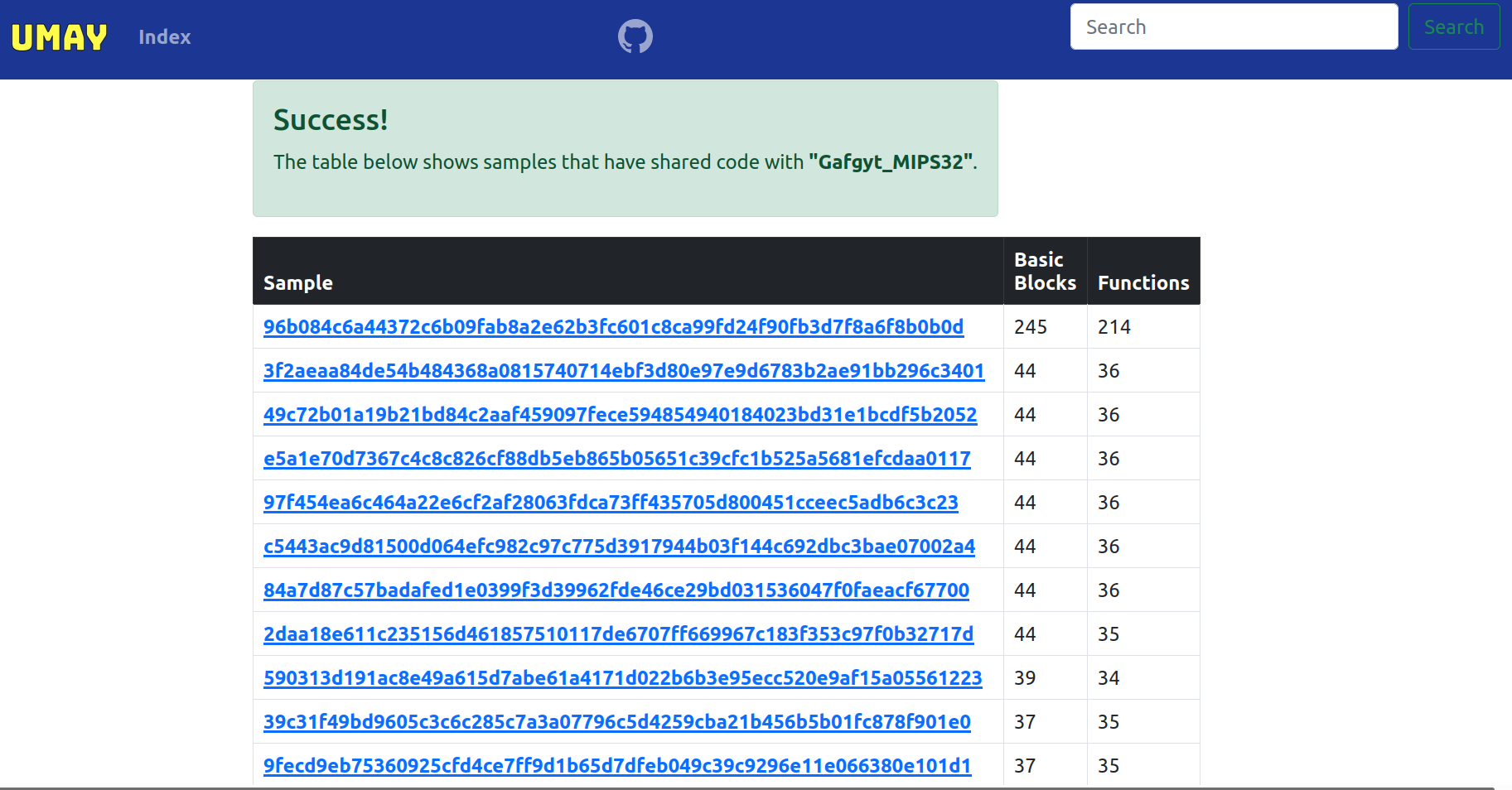

Этот проект обеспечивает анализ сходства вредоносных программ IoT на основе общих кодов. Это помогает идентифицировать другие недостатки, которые имеют общий код с анализируемым файлом. Таким образом, у вас может быть шанс получить представление о семействе вредоносных программ. В экосистеме IoT есть различные устройства с различными архитектурами. Статические методы более эффективны при решении проблемы мультиархитектуры. 1000 вредоносных программ, предоставленных IOTPOT, использовались в проекте. Основные блоки и функции каждого из двоичных файлов были извлечены с помощью RadARE2, и значения хеш этих данных были сохранены в базе данных SQL. Основными блоками и функциями выборки, которая должна быть проанализирована, являются запрос из этой базы данных и все Malwares, имеющие общий код, перечислены.

git clone https://github.com/mucoze/Umay

cd Umay

virtualenv venv source venv/bin/activatepip install -r requirements.txtpython manage.py makemigrationspython manage.py migratepython manage.py createsuperuserpython manage.py runserver И теперь приложение Project приводимо из вашего браузера. По умолчанию: 127.0.0.1:8000

python create_dataset.py samples/

Дайте каталог, где все образцы расположены в качестве аргумента, и он будет генерировать файл dataset.db для вас.

Взносы, проблемы и запросы на функции приветствуются!

Не стесняйтесь обращаться ко мне.

Umay имеет лицензию в соответствии с Apache License 2.0