Umay

1.0.0

데모보기

목차

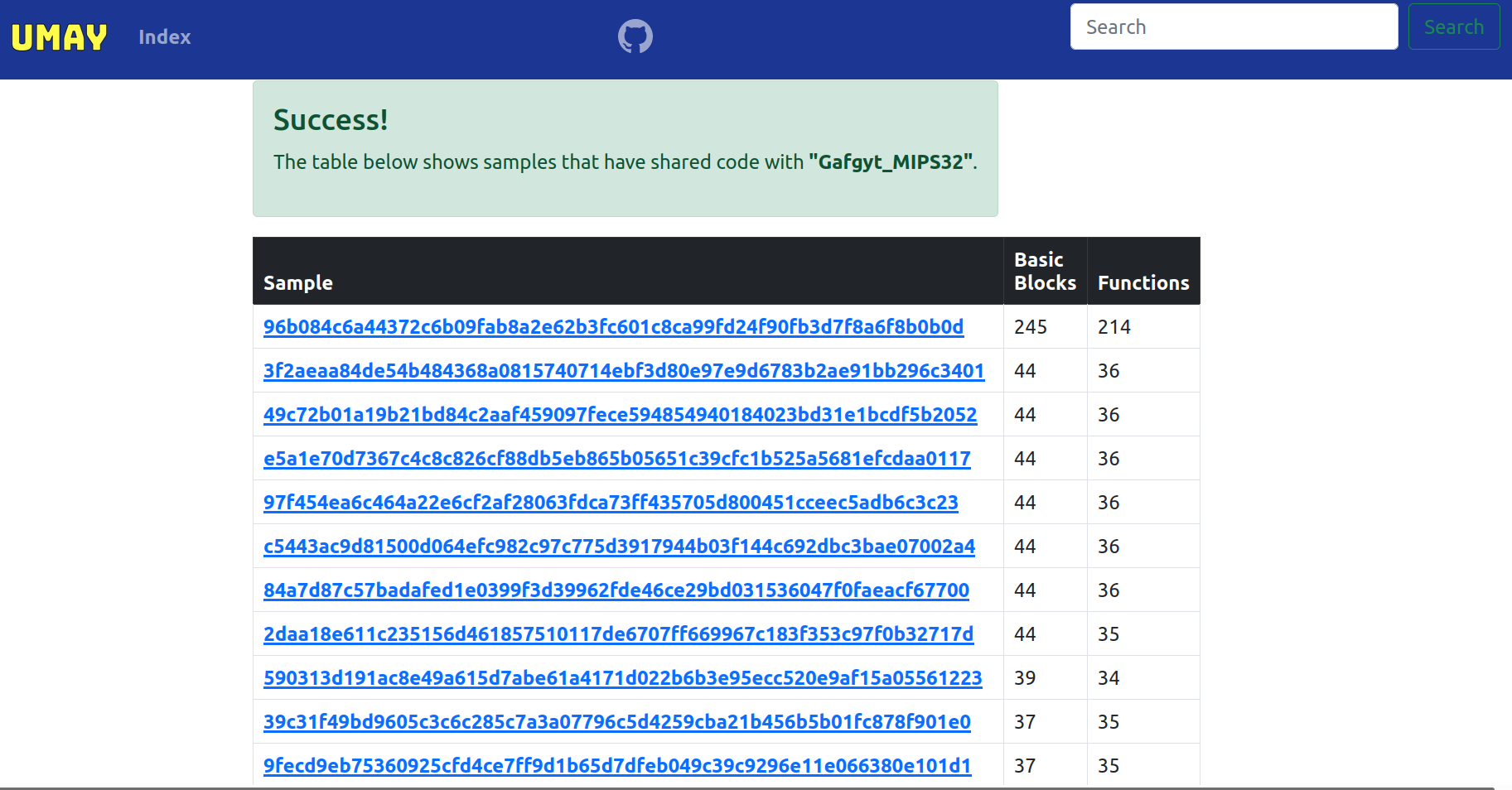

이 프로젝트는 공유 코드를 기반으로 IoT 맬웨어 유사성 분석을 제공합니다. 분석 된 파일과 코드를 공유 한 다른 도구를 식별하는 데 도움이됩니다. 이런 식으로, 당신은 맬웨어의 가족에 대한 아이디어를 얻을 수 있습니다. IoT 생태계에는 다른 아키텍처가있는 다양한 장치가 있습니다. 정적 기반 방법은 다중 아키텍처 문제를 해결할 때 더 효과적입니다. iotpot에서 제공하는 1000 개의 맬웨어 바이너리가 프로젝트에 사용되었습니다. 각 바이너리의 기본 블록 및 기능은 radare2에 의해 추출되었고, 이들 데이터의 해시 값은 SQL 데이터베이스에 저장되었다. 분석 할 샘플의 기본 블록 및 함수는이 데이터베이스의 쿼리이며 공유 코드가있는 모든 도구가 나열됩니다.

git clone https://github.com/mucoze/Umay

cd Umay

virtualenv venv source venv/bin/activatepip install -r requirements.txtpython manage.py makemigrationspython manage.py migratepython manage.py createsuperuserpython manage.py runserver 이제 프로젝트 앱은 브라우저에서 적합합니다. 기본값 : 127.0.0.1:8000

python create_dataset.py samples/

모든 샘플이 인수로 위치한 디렉토리를 제공하면 dataset.db 파일을 생성합니다.

기부금, 문제 및 기능 요청을 환영합니다!

저에게 연락하십시오.

Umay는 Apache License 2.0에 따라 라이센스가 부여됩니다