عرض العرض التوضيحي

جدول المحتويات

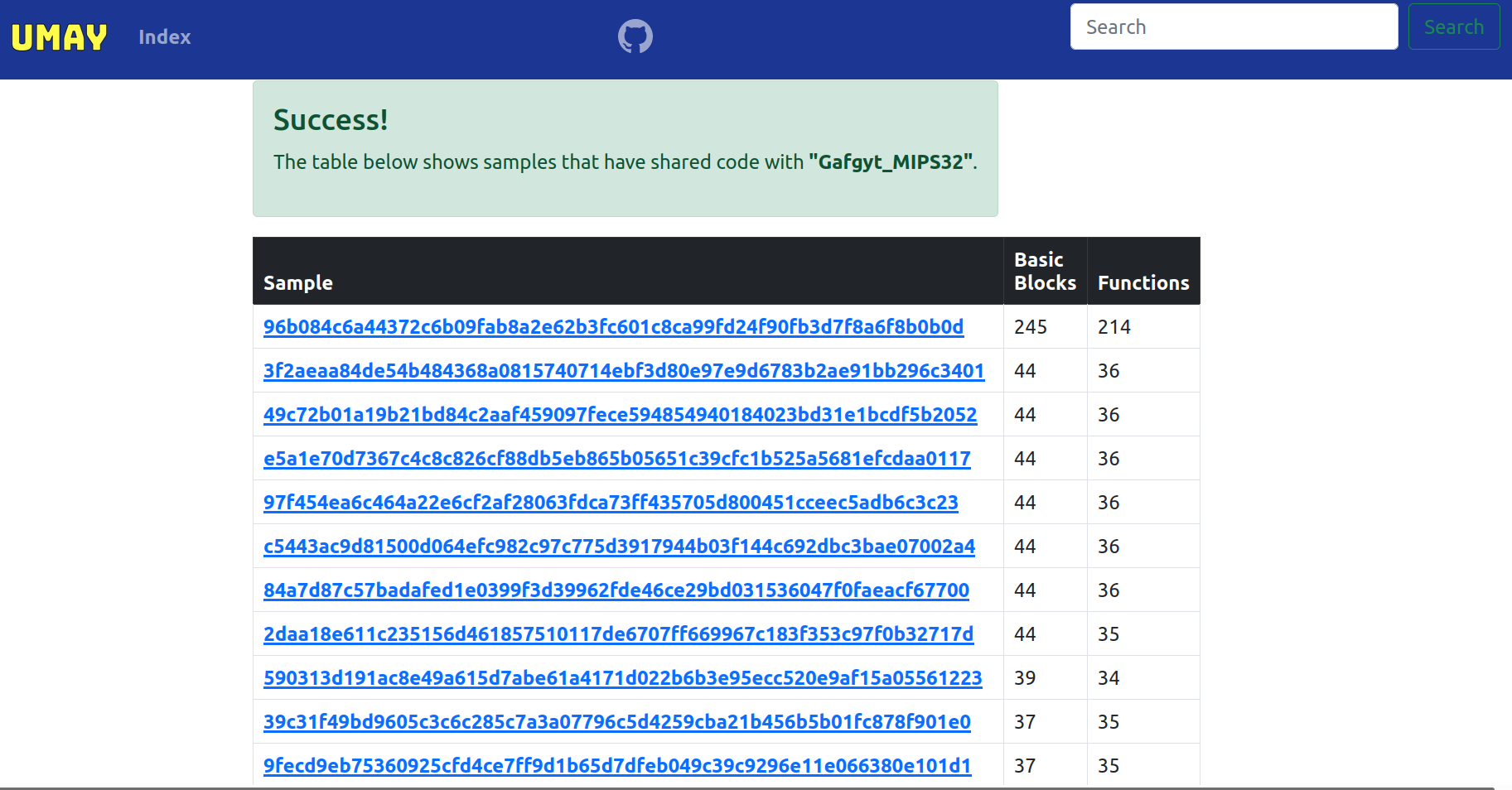

يوفر هذا المشروع تحليل تشابه البرامج الضارة عبر الإنترنت بناءً على الرموز المشتركة. يساعد في تحديد malwares الأخرى التي تشترك في رمز مع الملف الذي تم تحليله. وبهذه الطريقة ، يمكنك الحصول على فرصة للحصول على فكرة عن عائلة البرامج الضارة. هناك العديد من الأجهزة ذات البنى المختلفة في النظام البيئي لإنترنت الأشياء. تكون الأساليب القائمة الثابتة أكثر فاعلية عند معالجة قضية البنية المتعددة. تم استخدام 1000 ثنائيات البرامج الضارة التي توفرها IOTPOT في المشروع. تم استخراج الكتل والوظائف الأساسية لكل ثنائيات بواسطة RADARE2 وتم تخزين قيم التجزئة لهذه البيانات في قاعدة بيانات SQL. الكتل الأساسية ووظائف العينة المراد تحليلها هي الاستعلام من قاعدة البيانات هذه ، ويتم سرد جميع malwares التي لديها رمز مشترك.

git clone https://github.com/mucoze/Umay

cd Umay

virtualenv venv source venv/bin/activatepip install -r requirements.txtpython manage.py makemigrationspython manage.py migratepython manage.py createsuperuserpython manage.py runserver والآن ، يكون تطبيق Project App من متصفحك. الافتراضي: 127.0.0.1:8000

python create_dataset.py samples/

امنح الدليل حيث توجد جميع العينات كوسيطة وسيقوم بإنشاء ملف dataset.db لك.

المساهمات والقضايا وطلبات الميزات مرحب بها!

لا تتردد في الاتصال بي.

أماي مرخصة بموجب ترخيص Apache 2.0