Ver demostración

Tabla de contenido

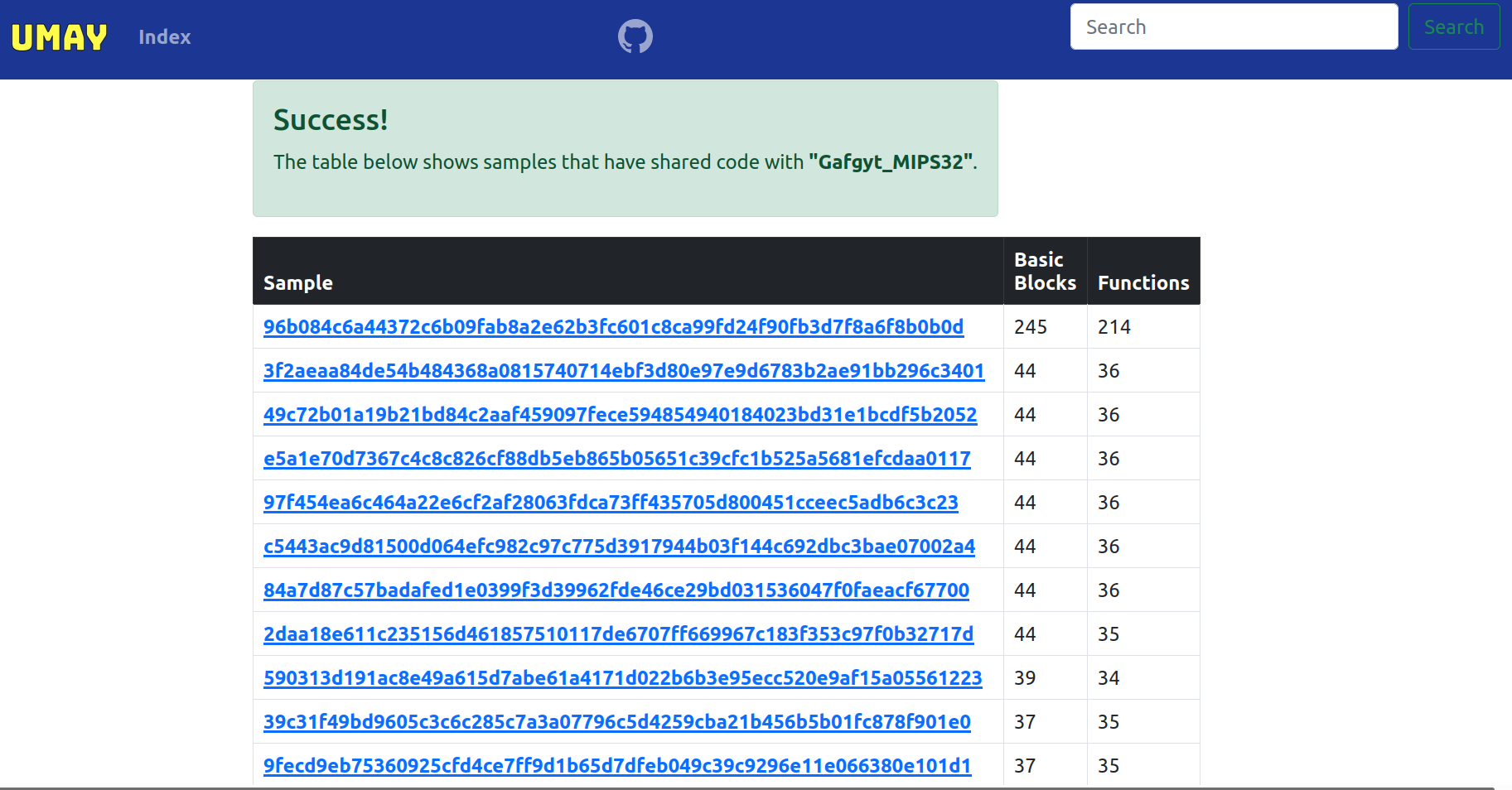

Este proyecto proporciona análisis de similitud de malware IoT basado en códigos compartidos. Ayuda a identificar a otros Malwares que han compartido código con el archivo analizado. De esta manera, puede tener la oportunidad de tener una idea sobre la familia del malware. Hay varios dispositivos con diferentes arquitecturas en el ecosistema IoT. Los métodos basados en estáticos son más efectivos al abordar el problema de la arquitectura múltiple. Se utilizaron 1000 binarios de malware proporcionados por IOTPOT en el proyecto. Radare2 extrajeron los bloques y funciones básicas de cada uno de los binarios y los valores hash de estos datos se almacenaron en la base de datos SQL. Los bloques y funciones básicas de la muestra a analizar son consultas de esta base de datos y se enumeran todos los malwares que han compartido código.

git clone https://github.com/mucoze/Umay

cd Umay

virtualenv venv source venv/bin/activatepip install -r requirements.txtpython manage.py makemigrationspython manage.py migratepython manage.py createsuperuserpython manage.py runserver Y ahora la aplicación del proyecto es accesible desde su navegador. Valor predeterminado: 127.0.0.1:8000

python create_dataset.py samples/

Dé el directorio donde todas las muestras se encuentran como argumento y generará el archivo dataset.db para usted.

¡Las contribuciones, los problemas y las solicitudes de funciones son bienvenidas!

No dudes en contactarme.

Umay tiene licencia bajo la licencia Apache 2.0