packj github action

1.0.0

ワークフローにPackJを追加して、悪意のある/リスクのあるNPM/PYPI/RUBY依存関係のプルリクエストを監査します。

オープンソースツールPackjを搭載しています。

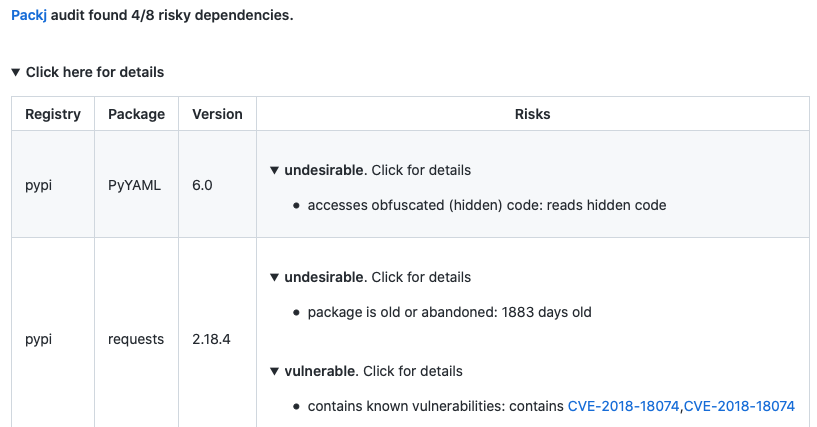

PackJは、危険な依存関係が見つかった場合、PRについてコメントします。プルリクエスト監査の例を参照してください。

次のワークフローに追加するだけです。

- name : Packj Security Audit

uses : ossillate-inc/[email protected]

with :

# TODO: replace with your dependency files in the repo

DEPENDENCY_FILES : pypi:requirements.txt,npm:package.json,rubygems:Gemfile

REPO_TOKEN : ${{ secrets.GITHUB_TOKEN } # This is a basic workflow to help you get started with Actions

name : Packj security audit

# Controls when the workflow will run

on :

pull_request :

branches :

- main

# A workflow run is made up of one or more jobs that can run sequentially or in parallel

jobs :

# This workflow contains a single job called "packj-audit"

packj-security-audit :

# The type of runner that the job will run on

runs-on : ubuntu-latest

# Steps represent a sequence of tasks that will be executed as part of the job

steps :

# Audit

- name : Audit dependencies

uses : ossillate-inc/[email protected]

with :

# TODO: replace with your dependency files in the repo

DEPENDENCY_FILES : pypi:requirements.txt,npm:package.json,rubygems:Gemfile

REPO_TOKEN : ${{ secrets.GITHUB_TOKEN }}secrets.GITHUB_TOKENはデフォルトで使用されます(githubアクションランナー)falseに設定します。PackJは、PYPI、NPM、およびRubyGemsパッケージを監査できます。実行する:

connect 、 exec )の使用についてパッケージコード全体を確認してください。open() 、 fork() )のトレースを分析します。期限切れの電子メールドメイン、大きなリリースの時刻ギャップ、敏感なAPIなどを備えたパッケージは、セキュリティ上の理由で危険であるとフラグが付けられています。

PackJの設計は、文書化されたオープンソースソフトウェアサプライチェーン攻撃の651のマルウェアサンプルの調査によって導かれます。サプライチェーン攻撃に対してパッケージを脆弱にする40以上のリスクの高いコードとメタデータ属性をスキャンします。

| リスク | 理由 |

|---|---|

| 人気のあるパッケージになりすましているパッケージ | 悪い俳優は、人気のあるパッケージになりすましている悪意のあるパッケージ(例えば、Lodash vs loadash)でタイプミス式の攻撃を実行します |

| 古いパッケージまたは廃止されたパッケージ | 古いパッケージまたは維持されていないパッケージでは、セキュリティの修正が届きません |

| execや評価などの敏感なAPIを使用したパッケージ | マルウェアは、オペレーティングシステムまたは言語ランタイムのAPIを使用して機密操作を実行します(例:SSHキーを読む) |

| 貢献者の電子メールアドレスが無効または電子メールアドレスなしのパッケージ | 電子メールアドレスが不正確または不足していることは、アカウントに2FAの欠如を示唆しているため、悪いアクターがパッケージの所有権をハイジャックしやすくなります |

| パブリックソースリポジトリの無効またはなしのパッケージ | パブリックリポジトリがないということは、ソースコードを公に監査または確認する簡単な方法がないことを意味します |

| 既知の脆弱性を含むパッケージ | パッケージコードの既知のセキュリティの脆弱性(CVE)は、悪い俳優によって悪用される可能性があります |

PackJは、脅威モデルに適用されるアラートのみを送信するようにカスタマイズできます。テンプレート(下)に基づいてリポジトリに.packj.yamlファイルを追加し、重要なアラートを有効/無効にするだけです。

# # Audit policies # audit: # # Risk alerts (enable or disable according to your threat model) # alerts: # # category: malicious packages (publicly known and unknown) # malicious: contains known malware: - reason: package is known to contain a dangerous malware - enabled: true typo-squatting or repo-jacking package: - reason: package impersonates another popular package to propagate malware - enabled: true # # alert category: packages vulnerable to code exploits # vulnerable: contains known vulnerabilities: - reason: known vulnerabilities (CVEs) in package code could be exploited - enabled: true # # packages with undesirable or "risky" attributes # undesirable: package is old or abandoned: - reason: old or abandoned packages receive no security updates and are risky - enabled: true invalid or no author email: - reason: a package with lack of or invalid author email suggests 2FA not enabled - enabled: true invalid or no homepage: - reason: a package with no or invalid homepage may not be preferable - enabled: false no source repo: - reason: lack of public source repo may suggest malicious intention - enabled: true fewer downloads: - reason: a package with few downloads may not be preferable - enabled: true no or insufficient readme: - reason: a package with lack of documentation may not be preferable - enabled: false fewer versions or releases: - reason: few versions suggest unstable or inactive project - enabled: true too many dependencies: - reason: too many dependencies increase attack surface - enabled: false version release after a long gap: - reason: a release after a long time may indicate account hijacking - enabled: false contains custom installation hooks: - reason: custom installation hooks may download or execute malicious code - enabled: false # WIP # # type: repo stats # few source repo stars: - reason: a package with few repo stars may not be preferable - enabled: false few source repo forks: - reason: a package with few repo forks may not be preferable - enabled: false forked source repo: - reason: a forked copy of a popular package may contain malicious code - enabled: true # # type: APIs and permissions # generates new code: - reason: package generates new code at runtime, which could be malicious - enabled: false forks or exits OS processes: - reason: package spawns new operating system processes, which could be malicious - enabled: false accesses obfuscated (hidden) code: - enabled: true accesses environment variables: - enabled: false changes system/environment variables: - enabled: false accesses files and dirs: - enabled: false communicates with external network: - enabled: false reads user input: - enabled: false sandbox: rules: # # File system (allow or block accesses to file/dirs) # # ~/ represents home dir # . represents cwd dir # # NOTE: only ONE 'allow' and 'block' lines are allowed # fs: # TODO: customize as per your threat model # block access to home dir and all other locations (except the ones below) block: ~/, / allow: ., ~/.cache, ~/.npm, ~/.local, ~/.ruby, /tmp, /proc, /etc, /var, /bin, /usr/include, /usr/local, /usr/bin, /usr/lib, /usr/share, /lib # # Network (allow or block domains/ports) # # NOTE: only ONE 'allow' and 'block' lines are allowed # network: # TODO: customize as per your threat model # block all external network communication (except the ones below) block: 0.0.0.0 # For installing PyPI, Rubygems, and NPM packages allow: pythonhosted.org:443, pypi.org:443, rubygems.org:443, npmjs.org:0, npmjs.com:0