Fügen Sie Packj zu Ihrem Workflow hinzu, um Ihre Pull -Anfragen für böswillige/riskante NPM/PYPI/Ruby -Abhängigkeiten zu prüfen.

Angetrieben von unserem Open-Source-Toolpackj.

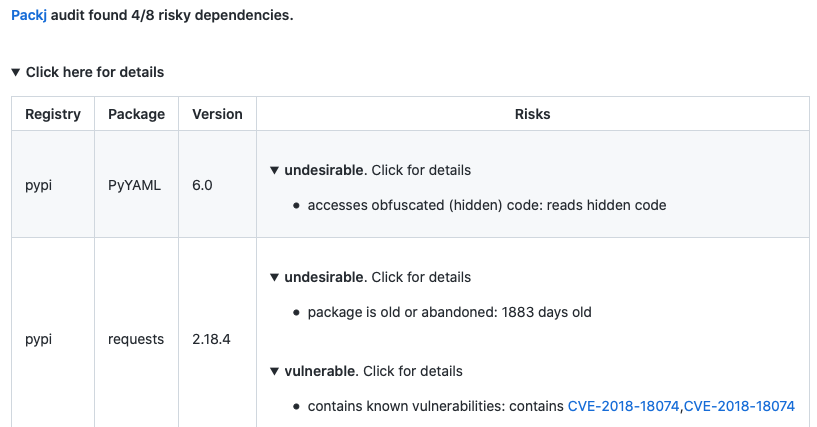

Packj kommentiert die PR, wenn riskante Abhängigkeiten gefunden werden. Siehe Beispiele für Pull Request Audit.

Fügen Sie Ihren Workflow einfach Folgendes hinzu:

- name : Packj Security Audit

uses : ossillate-inc/[email protected]

with :

# TODO: replace with your dependency files in the repo

DEPENDENCY_FILES : pypi:requirements.txt,npm:package.json,rubygems:Gemfile

REPO_TOKEN : ${{ secrets.GITHUB_TOKEN } # This is a basic workflow to help you get started with Actions

name : Packj security audit

# Controls when the workflow will run

on :

pull_request :

branches :

- main

# A workflow run is made up of one or more jobs that can run sequentially or in parallel

jobs :

# This workflow contains a single job called "packj-audit"

packj-security-audit :

# The type of runner that the job will run on

runs-on : ubuntu-latest

# Steps represent a sequence of tasks that will be executed as part of the job

steps :

# Audit

- name : Audit dependencies

uses : ossillate-inc/[email protected]

with :

# TODO: replace with your dependency files in the repo

DEPENDENCY_FILES : pypi:requirements.txt,npm:package.json,rubygems:Gemfile

REPO_TOKEN : ${{ secrets.GITHUB_TOKEN }}secrets.GITHUB_TOKEN wird standardmäßig verwendet (GitHub -Aktionsläufer)false .Packj kann PYPI-, NPM- und RubyGems -Pakete prüfen. Es wird ausgeführt:

connect , exec ).open() , fork() ) analysieren.Pakete mit abgelaufenen E -Mail -Domänen, Zeitlücke mit großer Freigabe, sensible APIs usw. werden aus Sicherheitsgründen als riskant gekennzeichnet.

Das Design von Packj wird durch unsere Untersuchung von 651 Malware-Muster dokumentierter Open-Source-Software-Supply-Chain-Angriffe geleitet. Es scannt nach mehr als 40 riskanten Code- und Metadatenattributen, die ein Paket für Lieferkettenangriffe anfällig machen.

| Risiko | Grund |

|---|---|

| Verpackungen, die sich als beliebte Pakete ausgeben | Schlechte Schauspieler führen Angriffe von Tippfehler von bösartigen Paketen durch, die sich als beliebte Pakete ausgeben (z. B. Lodash vs Loadash). |

| Alte oder aufgehobene Pakete | Alte oder nicht gehörte Pakete erhalten keine Sicherheitskorrekturen |

| Paket mithilfe sensibler APIs wie Exec und Eval | Malware verwendet APIs aus dem Betriebssystem oder der Sprachlaufzeit, um sensible Vorgänge auszuführen (z. B. SSH -Tasten lesen). |

| Pakete mit ungültig oder ohne E -Mail -Adressen der Mitwirkenden | Falsche oder fehlende E -Mail -Adressen deuten auf einen Mangel an 2FA auf dem Konto hin, was es schlechten Schauspielern erleichtert, das Besitz von Paket zu entführen |

| Pakete mit ungültigem oder keinem öffentlichen Quell -Repo | Das Fehlen eines öffentlichen Repo bedeutet keine einfache Möglichkeit, den Quellcode öffentlich zu prüfen oder zu überprüfen |

| Pakete mit bekannten Schwachstellen | Bekannte Sicherheitslücken (CVEs) im Paketcode könnten von schlechten Schauspielern ausgenutzt werden |

Packj kann so angepasst werden, dass nur Warnungen für Ihr Bedrohungsmodell gelten. Fügen Sie einfach eine .packj.yaml -Datei in Ihr Repo basierend auf unserer Vorlage (unten) hinzu und aktivieren/deaktivieren Sie Warnungen, die für Sie von Bedeutung sind.

# # Audit policies # audit: # # Risk alerts (enable or disable according to your threat model) # alerts: # # category: malicious packages (publicly known and unknown) # malicious: contains known malware: - reason: package is known to contain a dangerous malware - enabled: true typo-squatting or repo-jacking package: - reason: package impersonates another popular package to propagate malware - enabled: true # # alert category: packages vulnerable to code exploits # vulnerable: contains known vulnerabilities: - reason: known vulnerabilities (CVEs) in package code could be exploited - enabled: true # # packages with undesirable or "risky" attributes # undesirable: package is old or abandoned: - reason: old or abandoned packages receive no security updates and are risky - enabled: true invalid or no author email: - reason: a package with lack of or invalid author email suggests 2FA not enabled - enabled: true invalid or no homepage: - reason: a package with no or invalid homepage may not be preferable - enabled: false no source repo: - reason: lack of public source repo may suggest malicious intention - enabled: true fewer downloads: - reason: a package with few downloads may not be preferable - enabled: true no or insufficient readme: - reason: a package with lack of documentation may not be preferable - enabled: false fewer versions or releases: - reason: few versions suggest unstable or inactive project - enabled: true too many dependencies: - reason: too many dependencies increase attack surface - enabled: false version release after a long gap: - reason: a release after a long time may indicate account hijacking - enabled: false contains custom installation hooks: - reason: custom installation hooks may download or execute malicious code - enabled: false # WIP # # type: repo stats # few source repo stars: - reason: a package with few repo stars may not be preferable - enabled: false few source repo forks: - reason: a package with few repo forks may not be preferable - enabled: false forked source repo: - reason: a forked copy of a popular package may contain malicious code - enabled: true # # type: APIs and permissions # generates new code: - reason: package generates new code at runtime, which could be malicious - enabled: false forks or exits OS processes: - reason: package spawns new operating system processes, which could be malicious - enabled: false accesses obfuscated (hidden) code: - enabled: true accesses environment variables: - enabled: false changes system/environment variables: - enabled: false accesses files and dirs: - enabled: false communicates with external network: - enabled: false reads user input: - enabled: false sandbox: rules: # # File system (allow or block accesses to file/dirs) # # ~/ represents home dir # . represents cwd dir # # NOTE: only ONE 'allow' and 'block' lines are allowed # fs: # TODO: customize as per your threat model # block access to home dir and all other locations (except the ones below) block: ~/, / allow: ., ~/.cache, ~/.npm, ~/.local, ~/.ruby, /tmp, /proc, /etc, /var, /bin, /usr/include, /usr/local, /usr/bin, /usr/lib, /usr/share, /lib # # Network (allow or block domains/ports) # # NOTE: only ONE 'allow' and 'block' lines are allowed # network: # TODO: customize as per your threat model # block all external network communication (except the ones below) block: 0.0.0.0 # For installing PyPI, Rubygems, and NPM packages allow: pythonhosted.org:443, pypi.org:443, rubygems.org:443, npmjs.org:0, npmjs.com:0