Ajoutez Packj à votre flux de travail pour auditer vos demandes de traction de dépendances NPM / PYPI / Ruby malveillantes / risquées.

Propulsé par notre pack d'outils open source.

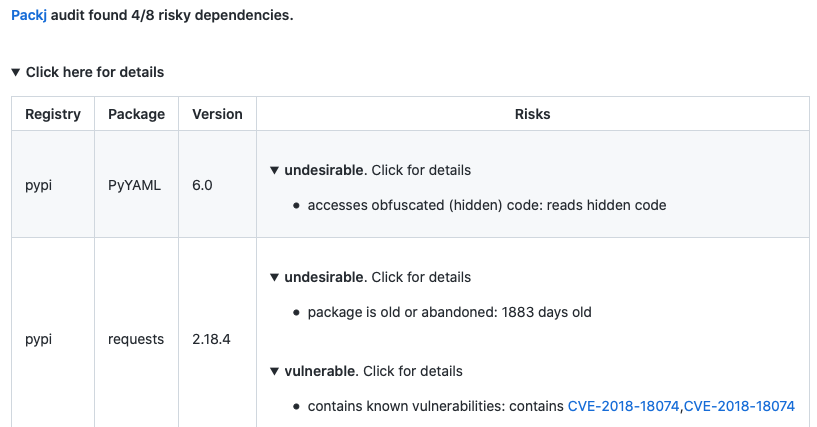

Packj commentera le PR si des dépendances risquées sont trouvées. Voir l'exemple de la demande de requête audit.

Ajoutez simplement ce qui suit à votre flux de travail:

- name : Packj Security Audit

uses : ossillate-inc/[email protected]

with :

# TODO: replace with your dependency files in the repo

DEPENDENCY_FILES : pypi:requirements.txt,npm:package.json,rubygems:Gemfile

REPO_TOKEN : ${{ secrets.GITHUB_TOKEN } # This is a basic workflow to help you get started with Actions

name : Packj security audit

# Controls when the workflow will run

on :

pull_request :

branches :

- main

# A workflow run is made up of one or more jobs that can run sequentially or in parallel

jobs :

# This workflow contains a single job called "packj-audit"

packj-security-audit :

# The type of runner that the job will run on

runs-on : ubuntu-latest

# Steps represent a sequence of tasks that will be executed as part of the job

steps :

# Audit

- name : Audit dependencies

uses : ossillate-inc/[email protected]

with :

# TODO: replace with your dependency files in the repo

DEPENDENCY_FILES : pypi:requirements.txt,npm:package.json,rubygems:Gemfile

REPO_TOKEN : ${{ secrets.GITHUB_TOKEN }}secrets.GITHUB_TOKEN est utilisé par défaut (GitHub Action Runner)false .PackJ peut auditer les packages PYPI, NPM et RubyGems . Il fonctionne:

connect , exec ),open() , fork() ).Les packages avec des domaines d'e-mail expirés, un écart de temps de débit à grande échelle, des API sensibles, etc. sont signalés comme risqués pour des raisons de sécurité.

La conception de PackJ est guidée par notre étude de 651 échantillons de logiciels malveillants d'attaques de chaîne d'approvisionnement logicielle open source documentées. Il analyse le code risqué et les attributs de métadonnées et de métadonnées qui rendent un package vulnérable aux attaques de chaîne d'approvisionnement.

| Risque | Raison |

|---|---|

| Packages imitants imitants de forfaits populaires | Les mauvais acteurs effectuent des attaques de typo-squatting en publiant des forfaits malveillants qui usurpent les forfaits populaires (par exemple, Lodash vs Loadash) |

| Packages anciens ou abandonnés | Les forfaits anciens ou non entretenus ne reçoivent pas de correctifs de sécurité |

| Package en utilisant des API sensibles, telles que l'exec et l'évaluation | Les logiciels malveillants utilisent des API du système d'exploitation ou de l'exécution du langage pour effectuer des opérations sensibles (par exemple, lire les touches SSH) |

| Packages avec des adresses e-mail non valides des contributeurs | Les adresses e-mail incorrectes ou manquantes suggèrent un manque de 2FA sur le compte, ce qui facilite la possession de mauvais acteurs de détournement |

| Packages avec invalide ou pas de repensé de source publique | L'absence de réprimande public ne signifie pas de moyen facile de combler ou de revoir le code source publiquement |

| Packages contenant des vulnérabilités connues | Les vulnérabilités de sécurité connues (CVE) dans le code du package pourraient être exploitées par de mauvais acteurs |

Packj peut être personnalisé pour envoyer uniquement des alertes qui s'appliquent à votre modèle de menace. Ajoutez simplement un fichier .packj.yaml dans votre dépôt en fonction de notre modèle (ci-dessous) et activez / désactivez les alertes qui vous importent.

# # Audit policies # audit: # # Risk alerts (enable or disable according to your threat model) # alerts: # # category: malicious packages (publicly known and unknown) # malicious: contains known malware: - reason: package is known to contain a dangerous malware - enabled: true typo-squatting or repo-jacking package: - reason: package impersonates another popular package to propagate malware - enabled: true # # alert category: packages vulnerable to code exploits # vulnerable: contains known vulnerabilities: - reason: known vulnerabilities (CVEs) in package code could be exploited - enabled: true # # packages with undesirable or "risky" attributes # undesirable: package is old or abandoned: - reason: old or abandoned packages receive no security updates and are risky - enabled: true invalid or no author email: - reason: a package with lack of or invalid author email suggests 2FA not enabled - enabled: true invalid or no homepage: - reason: a package with no or invalid homepage may not be preferable - enabled: false no source repo: - reason: lack of public source repo may suggest malicious intention - enabled: true fewer downloads: - reason: a package with few downloads may not be preferable - enabled: true no or insufficient readme: - reason: a package with lack of documentation may not be preferable - enabled: false fewer versions or releases: - reason: few versions suggest unstable or inactive project - enabled: true too many dependencies: - reason: too many dependencies increase attack surface - enabled: false version release after a long gap: - reason: a release after a long time may indicate account hijacking - enabled: false contains custom installation hooks: - reason: custom installation hooks may download or execute malicious code - enabled: false # WIP # # type: repo stats # few source repo stars: - reason: a package with few repo stars may not be preferable - enabled: false few source repo forks: - reason: a package with few repo forks may not be preferable - enabled: false forked source repo: - reason: a forked copy of a popular package may contain malicious code - enabled: true # # type: APIs and permissions # generates new code: - reason: package generates new code at runtime, which could be malicious - enabled: false forks or exits OS processes: - reason: package spawns new operating system processes, which could be malicious - enabled: false accesses obfuscated (hidden) code: - enabled: true accesses environment variables: - enabled: false changes system/environment variables: - enabled: false accesses files and dirs: - enabled: false communicates with external network: - enabled: false reads user input: - enabled: false sandbox: rules: # # File system (allow or block accesses to file/dirs) # # ~/ represents home dir # . represents cwd dir # # NOTE: only ONE 'allow' and 'block' lines are allowed # fs: # TODO: customize as per your threat model # block access to home dir and all other locations (except the ones below) block: ~/, / allow: ., ~/.cache, ~/.npm, ~/.local, ~/.ruby, /tmp, /proc, /etc, /var, /bin, /usr/include, /usr/local, /usr/bin, /usr/lib, /usr/share, /lib # # Network (allow or block domains/ports) # # NOTE: only ONE 'allow' and 'block' lines are allowed # network: # TODO: customize as per your threat model # block all external network communication (except the ones below) block: 0.0.0.0 # For installing PyPI, Rubygems, and NPM packages allow: pythonhosted.org:443, pypi.org:443, rubygems.org:443, npmjs.org:0, npmjs.com:0