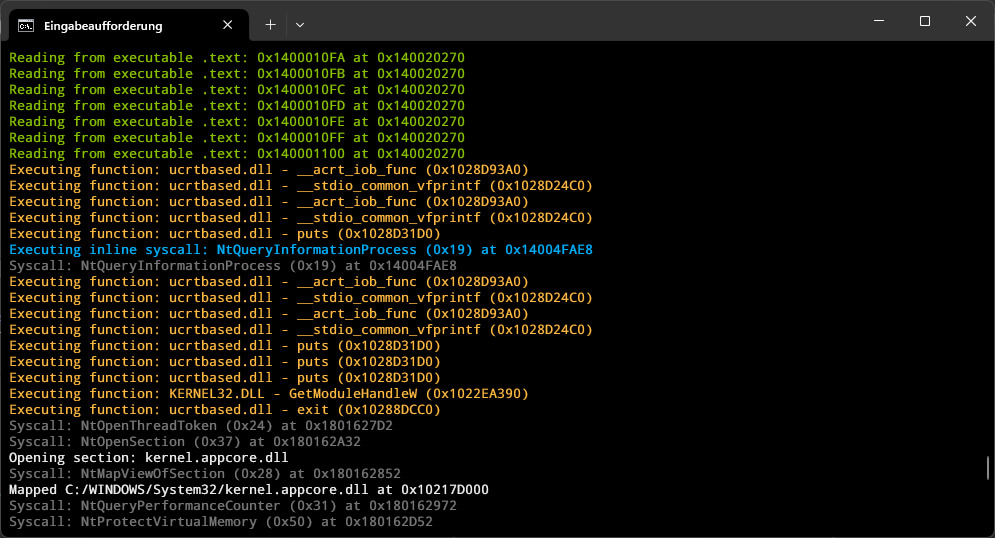

เครื่องจำลองกระบวนการ Windows Process ที่มีประสิทธิภาพสูงซึ่งทำงานในระดับ Syscall ให้การควบคุมการดำเนินการตามกระบวนการอย่างเต็มที่ผ่านความสามารถในการเชื่อมต่อที่ครอบคลุม

สร้างขึ้นใน C ++ และขับเคลื่อนโดยเครื่องยนต์ยูนิคอร์น

เหมาะสำหรับการวิจัยด้านความปลอดภัยการวิเคราะห์มัลแวร์และการวิจัย DRM ซึ่งจำเป็นต้องมีการควบคุมการดำเนินการตามกระบวนการอย่างละเอียด

บันทึก

โครงการยังคงอยู่ในช่วงต้นต้นแบบต้นแบบ รหัสยังคงต้องการการล้างข้อมูลจำนวนมากและคุณสมบัติมากมายและ Syscalls จำเป็นต้องใช้งาน อย่างไรก็ตามมีความคืบหน้าอย่างต่อเนื่อง :)

คลิกที่นี่เพื่อสไลด์

โคลนที่เก็บด้วย submodules:

git clone https://github.com/momo5502/emulator.git

cd emulator

git submodule update --init --recursiveเรียกใช้คำสั่งต่อไปนี้ในพรอมต์คำสั่งการพัฒนา x64

cmake --preset=vs2022 โซลูชันจะถูกสร้างขึ้นที่ build/vs2022/emulator.sln

ดีบั๊กบิลด์:

cmake --workflow --preset=debugบิลด์รีลีส:

cmake --workflow --preset=releaseโครงการใช้ CTEST สำหรับการทดสอบ เลือกวิธีการที่คุณต้องการ:

Visual Studio:

RUN_TESTSนินจา:

cd build/release # or build/debug

ctest