STREMLIT RUN APP.PY

محمد بنشيخ

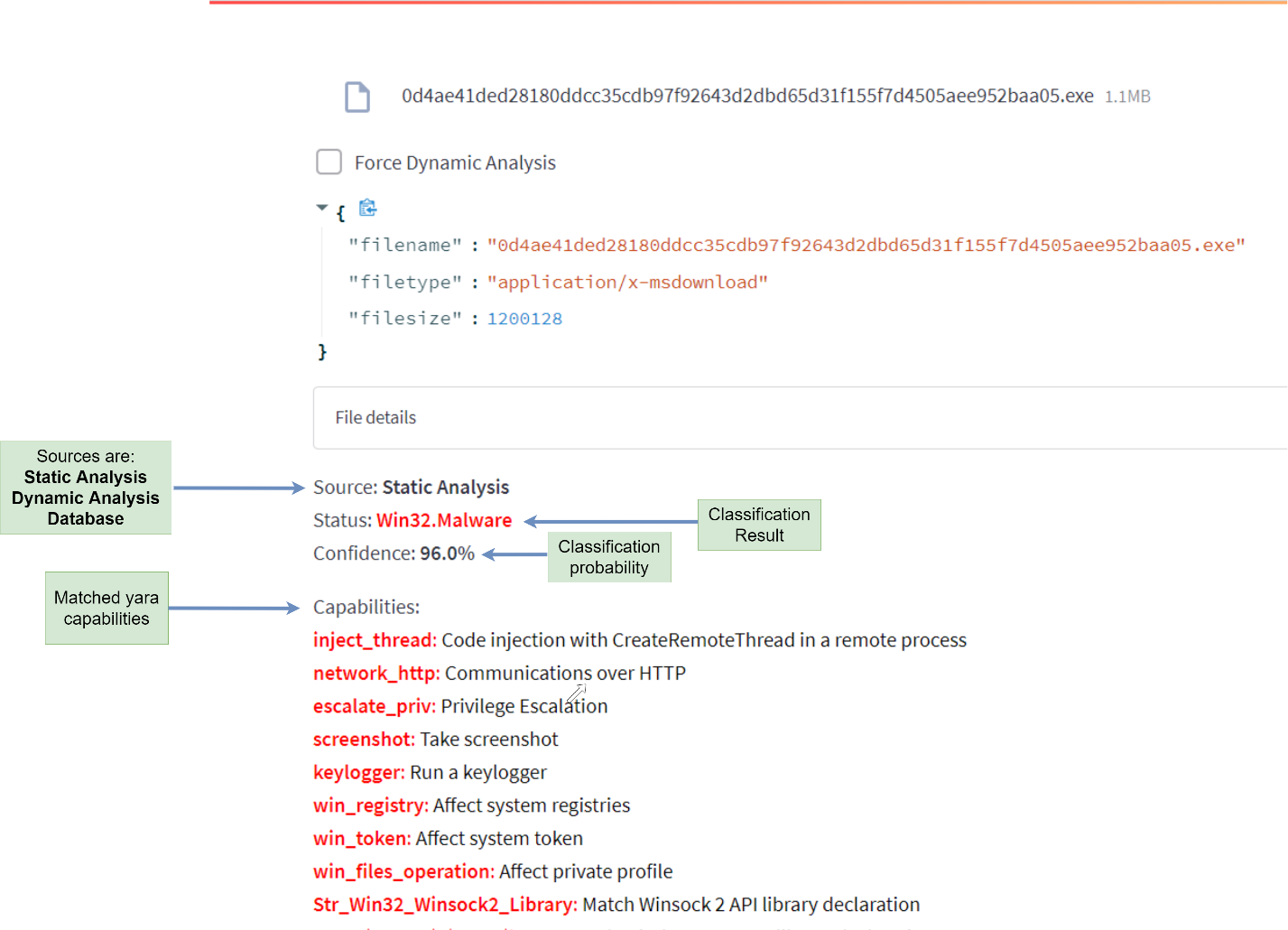

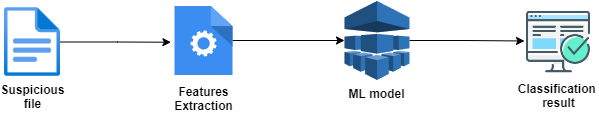

ثابت : يتم استخراج الميزات من رؤوس ملف PE (رأسًا اختياريًا بشكل رئيسي) ، قواعد YARA والتوقيع الرقمي.

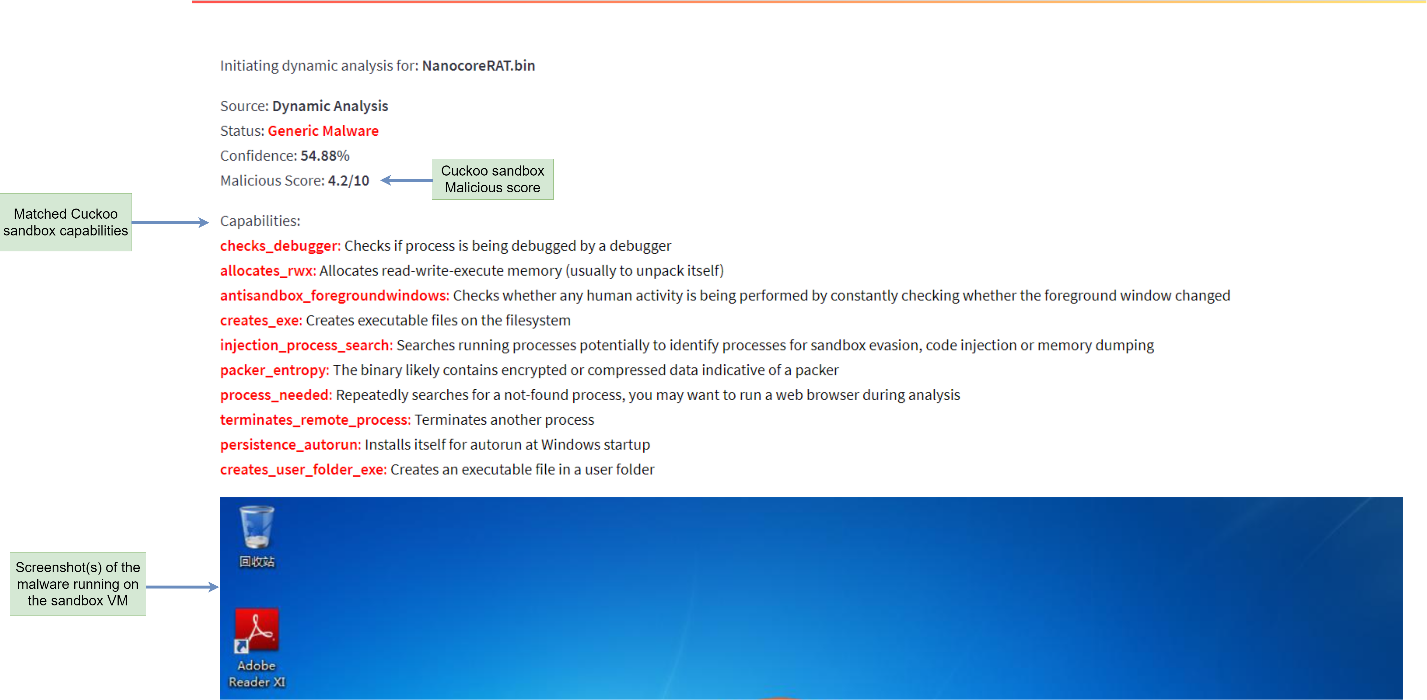

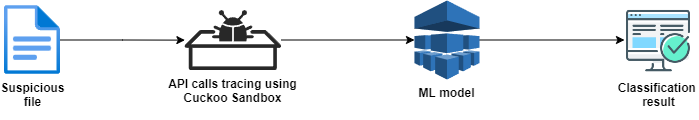

الديناميكي : الميزات هي مكالمات API التي يتم تتبعها باستخدام صندوق رمل الوقواق

تم الحصول على عينات من البرامج الضارة من MalwareBazaar بينما تم الحصول على عينات حميدة من مواقع استضافة متعددة عبر الإنترنت (أي CNET) استخدمنا وحدة Pefile في Python لتحليل رؤوس PE واستخلاص الميزات ذات الصلة (المختارة باستخدام معايير) ، استخدمنا أيضًا قدرات يارا ، والتوقيع الرقمي ، والتعبئة كميزات.

قمنا بتعديل مجموعة بيانات APIMDS من HKSecurity وقمنا بتغييرها من مجموعة بيانات من تسلسل مكالمات API إلى مجموعة بيانات من القيم الثنائية مع ميزات محددة مسبقًا

قمنا بمقارنة خوارزميات متعددة باستخدام خوارزمية لعملية التحقق من صحة التقاطع الطبقي 10 أضعاف ، استقرنا على خوارزمية تصنيف تعزيز التدرج (XGBOOST) لأنها حصلت على أعلى درجة F1