mXtract

CLI Update

Mxtractは、メモリを分析およびダンプするOpenSource Linuxベースのツールです。これは、Pentration Testingツールとして開発されています。その主な目的は、Regexesを使用してプライベートキー、IP、およびパスワードのメモリをスキャンすることです。覚えておいてください、あなたの結果はあなたの正規表現と同じくらい良いだけです。

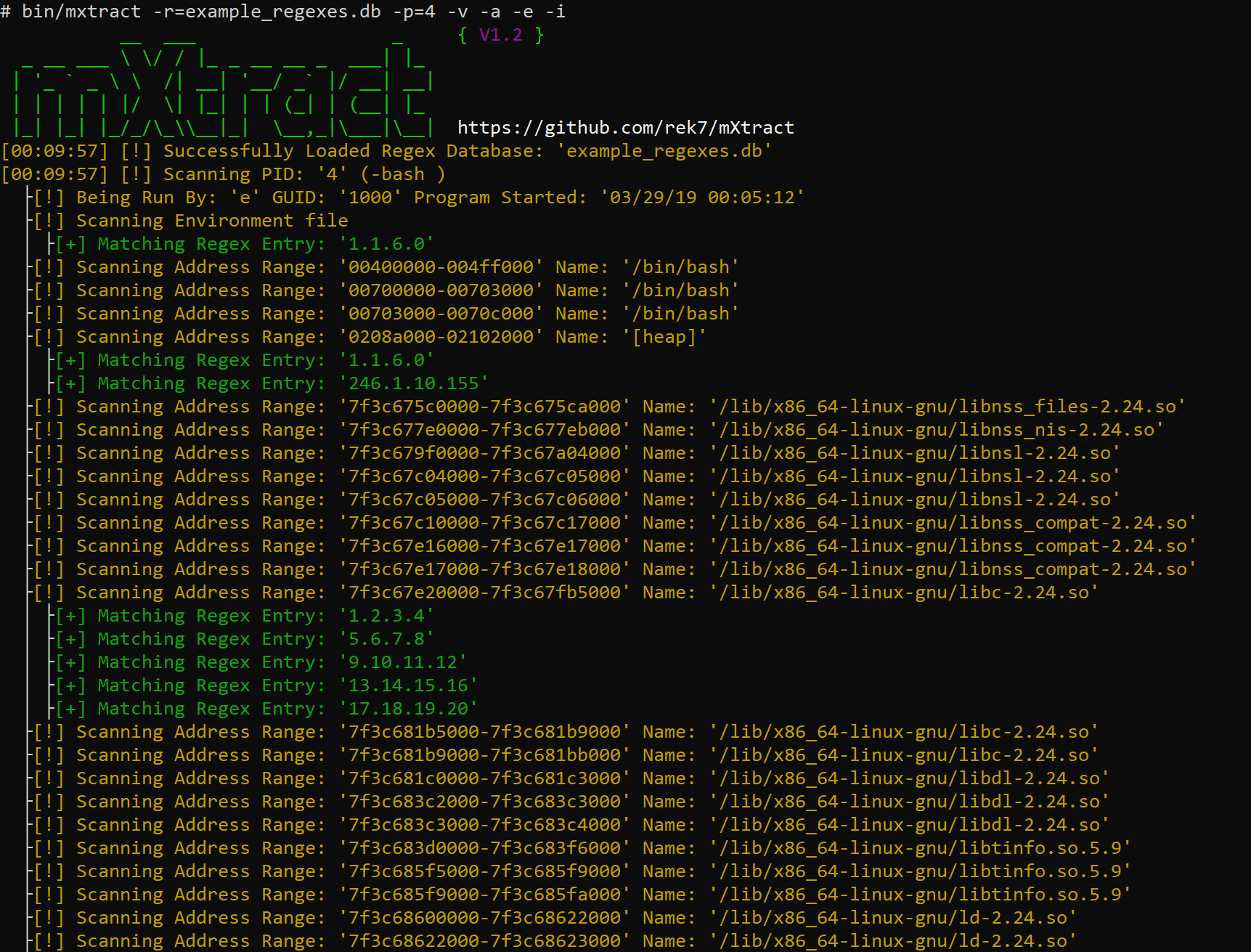

冗長で、単純なIP Regexを使用してスキャンし、すべてのデータセグメントをスキャンし、プロセス情報を表示し、環境ファイルをスキャンします。

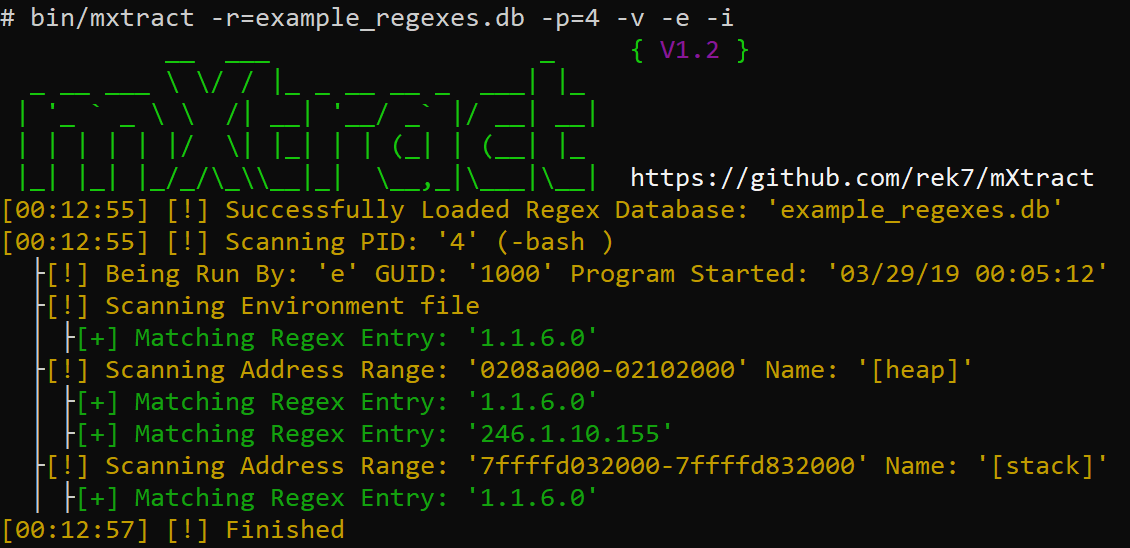

冗長で、単純なIP Regexでスキャンし、ヒープとスタックのみをスキャンし、プロセス情報を表示し、環境ファイルをスキャンします。

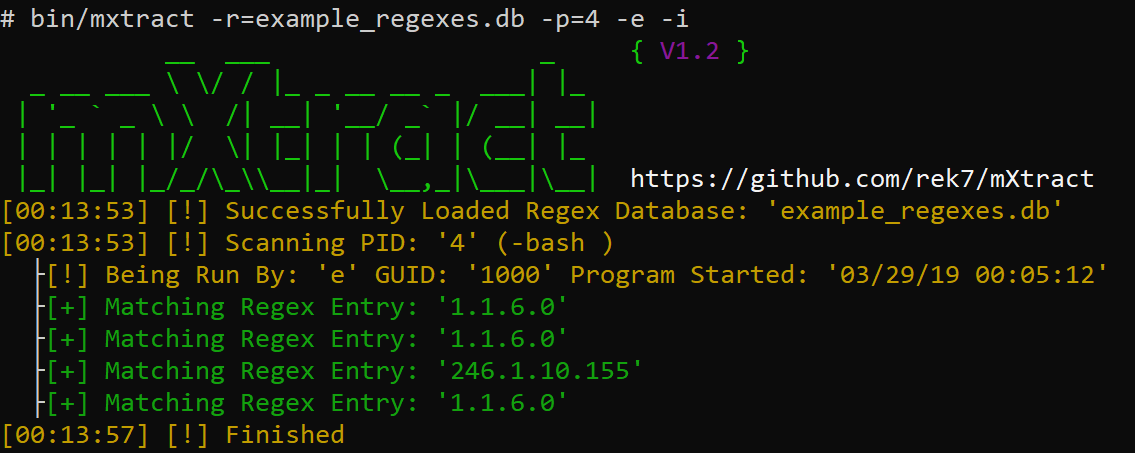

冗談なしにスキャンし、単純なIP Regexを使用して、プロセス情報を表示し、環境ファイルをスキャンします。

ほとんどのLinux環境では、ユーザーはプロセスのメモリにアクセスできます。これにより、攻撃者は資格情報、プライベートキー、または表示されるとは思わないが、明確なテキストのプログラムによって処理されているものを収集できます。

git clone https://github.com/rek7/mXtractcd mXtract && sh compile.shこれにより、ディレクトリbin/およびmxtractとしてバイナリをコンパイルします。

$ ./mxtract -h

__ ___ _ { V1.2 }

_ __ ___ / / | _ _ __ __ _ ___ | | _

| ' _ ` _ /| __| ' __/ _ ` | / __ | __ |

| | | | | | / | | _ | | | (_ | | (__ | | _

| _ | | _ | | _/_/ _\ __ | _ | _ _,_ | _ __ | _ _ | https://github.com/rek7/mXtract

Usage: ./mxtract [args]

General:

-v Enable Verbose Output

-s Suppress Banner

-h Help

-c Suppress Colored Output

Target and Regex:

-i Show Detailed Process/User Info

-a Scan all Memory Ranges not just Heap/Stack

-e Scan Process Environment Files

-w Check if Memory Range is Writable

-r= Regex Database to Use

-p= Specify Single PID to Scan

Output:

-x Format Regex Results to XML

-r Format Regex Results to an HTML Document

-wm Write Raw Memory to File Default Directory is: ' pid/ '

-wi Write Process Info to Beginning of File (Used in Conjunction with -wm)

-wr Write Regex Output to File (Will Appear in the Output Directory)

-f= Regex Results Filename Default is: ' regex_results.txt '

-d= Custom Ouput Directory

Either -r= or -wm needed $ ./mxtract -wm -wr -e -i -d=/tmp/output/ -r=example_regexes.db