Простой проект ASP.NET авторизации Cowerplate. Нет EF, нет базы данных, без IdentityServer4, без хранения сеансов, просто базовая система ведения журнала в области как для файлов cookie, так и для JWT с парой политик авторизации и контроллером с набором примеров. Обновлено недавно .NET 8.

Чтобы встать и запустить только cd в корне, где проживает файл .csproj , и запустите следующие команды.

cd examples/cookies+api

dotnet run

Приложение имитирует базовую групповую систему администратора. Есть три группы, которые пользователи могут быть членами: users , superusers и admins . Все пользователи являются членами группы users , но не все являются членами superusers и или admins , и есть части приложения, которые используют атрибут Authorize с доступом на основе политики к доступу к фильтру.

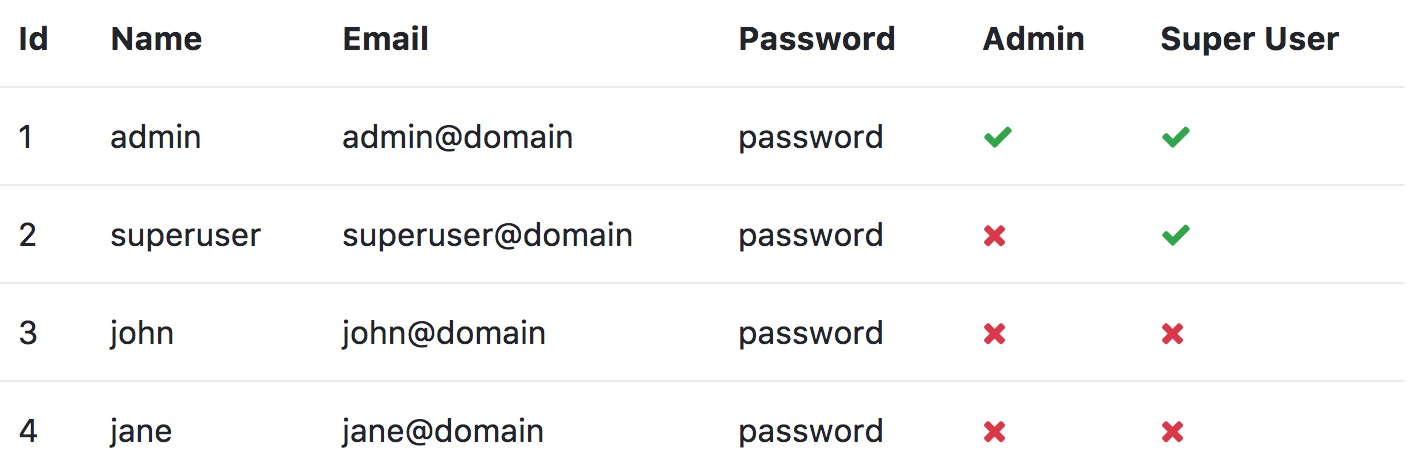

Есть серия логин, чтобы проверить. На домашней странице есть таблица доступных пользователей и паролей и указывает, является ли пользователь участником superusers и / или admins .

Затем вы можете запустить серию тестов ниже и посмотреть, какие разделы вы можете просматривать, зависимые от входа. Все тесты делают вызовы в класс ExampleController .

Зайдите на http://localhost/auth , и если вы вошли в систему при любом пользователе, вы должны увидеть следующее.

Only authenticated cookie based requests from superusers receive this message.

Зайдите на http://localhost/superuser , и если вы вошли под пользователем в superusers или admins вы должны увидеть следующее.

Only authenticated cookie based requests from superusers receive this message.

Зайдите на http://localhost/admin , и если вы вошли в систему под пользователем admins вы должны увидеть следующее.

Only authenticated cookie based requests from admins receive this message.

Первая команда получает токен, который понадобится для последующих запросов. В примере ниже пользовательского admin с паролем используется password , но есть и другие логики, которые дадут разные результаты.

curl -X POST http://localhost:5000/api/login -H "Content-Type: application/x-www-form-urlencoded" -d "Name=admin&Password=password"

Приведенная выше команда должна привести к нечто похожему на следующее (очевидно, значение токена будет отличаться).

{

"token":"eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiJhZG1pbkBkb21haW4iLCJqdGkiOiJkNGM5MDE0Zi0zOGYxLTQ3NTItODU3YS03ZTc0YzU0MjY3ZDciLCJodHRwOi8vc2NoZW1hcy54bWxzb2FwLm9yZy93cy8yMDA1LzA1L2lkZW50aXR5L2NsYWltcy9uYW1lIjoiYWRtaW4iLCJhZG1pbnMiOiIxIiwic3VwZXJ1c2VycyI6IjIiLCJ1c2VycyI6IjMiLCJleHAiOjE1MDQzODk0NTEsImlzcyI6Imh0dHA6Ly9sb2NhbGhvc3Q6NTAwMC9hcGkvIiwiYXVkIjoiaHR0cDovL2xvY2FsaG9zdDo1MDAwL2FwaS8ifQ.gFnf39Vj16vEmcI1HdwPajH6sRHusxtjZ2eh0Xc1cJs"

}

Затем значение токена используется с последующими запросами. Для приведенных ниже примеров замените TOKEN_VALUE на любое значение, полученное с шага выше.

curl http://localhost:5000/api/auth -H "Authorization: Bearer TOKEN_VALUE"

Независимо от того, какой пользователь ваш токен для вас должен увидеть следующее.

Only authenticated token based requests receive this message.

Следующий тест будет работать для пользователей в superusers или admins .

curl http://localhost:5000/api/superuser -H "Authorization: Bearer TOKEN_VALUE"

Приведенная выше команда должна создать следующее.

Only authenticated token based requests from superusers receive this message.

Следующий тест будет работать для пользователей в admins .

curl http://localhost:5000/api/admin -H "Authorization: Bearer TOKEN_VALUE"

Приведенная выше команда должна создать следующее.

Only authenticated token based requests from admins receive this message.

Следующий пример иллюстрирует манипулирование JWT, код находится в методе TokenInfo класса ExampleController .

curl http://localhost:5000/api/tokeninfo -H "Authorization: Bearer TOKEN_VALUE"

Любой аутентифицированный пользователь должен быть представлен чем -то подобным следующим образом.

{

"token":{

"actor":null,

"audiences":[

"http://localhost:5000/api/"

],

"claims":[

{

"issuer":"http://localhost:5000/api/",

"originalIssuer":"http://localhost:5000/api/",

"properties":{

},

"subject":null,

"type":"sub",

"value":"admin@domain",

"valueType":"http://www.w3.org/2001/XMLSchema#string"

},

{

"issuer":"http://localhost:5000/api/",

"originalIssuer":"http://localhost:5000/api/",

"properties":{

},

"subject":null,

"type":"jti",

"value":"f85815ae-69c4-4fec-8553-bc1199e3cdce",

"valueType":"http://www.w3.org/2001/XMLSchema#string"

},

{

"issuer":"http://localhost:5000/api/",

"originalIssuer":"http://localhost:5000/api/",

"properties":{

},

"subject":null,

"type":"http://schemas.xmlsoap.org/ws/2005/05/identity/claims/name",

"value":"admin",

"valueType":"http://www.w3.org/2001/XMLSchema#string"

},

{

"issuer":"http://localhost:5000/api/",

"originalIssuer":"http://localhost:5000/api/",

"properties":{

},

"subject":null,

"type":"admins",

"value":"1",

"valueType":"http://www.w3.org/2001/XMLSchema#string"

},

{

"issuer":"http://localhost:5000/api/",

"originalIssuer":"http://localhost:5000/api/",

"properties":{

},

"subject":null,

"type":"superusers",

"value":"2",

"valueType":"http://www.w3.org/2001/XMLSchema#string"

},

{

"issuer":"http://localhost:5000/api/",

"originalIssuer":"http://localhost:5000/api/",

"properties":{

},

"subject":null,

"type":"users",

"value":"3",

"valueType":"http://www.w3.org/2001/XMLSchema#string"

},

{

"issuer":"http://localhost:5000/api/",

"originalIssuer":"http://localhost:5000/api/",

"properties":{

},

"subject":null,

"type":"exp",

"value":"1504392381",

"valueType":"http://www.w3.org/2001/XMLSchema#integer"

},

{

"issuer":"http://localhost:5000/api/",

"originalIssuer":"http://localhost:5000/api/",

"properties":{

},

"subject":null,

"type":"iss",

"value":"http://localhost:5000/api/",

"valueType":"http://www.w3.org/2001/XMLSchema#string"

},

{

"issuer":"http://localhost:5000/api/",

"originalIssuer":"http://localhost:5000/api/",

"properties":{

},

"subject":null,

"type":"aud",

"value":"http://localhost:5000/api/",

"valueType":"http://www.w3.org/2001/XMLSchema#string"

}

],

"encodedHeader":"eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9",

"encodedPayload":"eyJzdWIiOiJhZG1pbkBkb21haW4iLCJqdGkiOiJmODU4MTVhZS02OWM0LTRmZWMtODU1My1iYzExOTllM2NkY2UiLCJodHRwOi8vc2NoZW1hcy54bWxzb2FwLm9yZy93cy8yMDA1LzA1L2lkZW50aXR5L2NsYWltcy9uYW1lIjoiYWRtaW4iLCJhZG1pbnMiOiIxIiwic3VwZXJ1c2VycyI6IjIiLCJ1c2VycyI6IjMiLCJleHAiOjE1MDQzOTIzODEsImlzcyI6Imh0dHA6Ly9sb2NhbGhvc3Q6NTAwMC9hcGkvIiwiYXVkIjoiaHR0cDovL2xvY2FsaG9zdDo1MDAwL2FwaS8ifQ",

"header":{

"alg":"HS256",

"typ":"JWT"

},

"id":"f85815ae-69c4-4fec-8553-bc1199e3cdce",

"issuer":"http://localhost:5000/api/",

"payload":{

"sub":"admin@domain",

"jti":"f85815ae-69c4-4fec-8553-bc1199e3cdce",

"http://schemas.xmlsoap.org/ws/2005/05/identity/claims/name":"admin",

"admins":"1",

"superusers":"2",

"users":"3",

"exp":1504392381,

"iss":"http://localhost:5000/api/",

"aud":"http://localhost:5000/api/"

},

"innerToken":null,

"rawAuthenticationTag":null,

"rawCiphertext":null,

"rawData":"eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiJhZG1pbkBkb21haW4iLCJqdGkiOiJmODU4MTVhZS02OWM0LTRmZWMtODU1My1iYzExOTllM2NkY2UiLCJodHRwOi8vc2NoZW1hcy54bWxzb2FwLm9yZy93cy8yMDA1LzA1L2lkZW50aXR5L2NsYWltcy9uYW1lIjoiYWRtaW4iLCJhZG1pbnMiOiIxIiwic3VwZXJ1c2VycyI6IjIiLCJ1c2VycyI6IjMiLCJleHAiOjE1MDQzOTIzODEsImlzcyI6Imh0dHA6Ly9sb2NhbGhvc3Q6NTAwMC9hcGkvIiwiYXVkIjoiaHR0cDovL2xvY2FsaG9zdDo1MDAwL2FwaS8ifQ.AXpvgAE3ZFN8EnRVSkLUt0iCaFTySFnMTfSx_kWYFDk",

"rawEncryptedKey":null,

"rawInitializationVector":null,

"rawHeader":"eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9",

"rawPayload":"eyJzdWIiOiJhZG1pbkBkb21haW4iLCJqdGkiOiJmODU4MTVhZS02OWM0LTRmZWMtODU1My1iYzExOTllM2NkY2UiLCJodHRwOi8vc2NoZW1hcy54bWxzb2FwLm9yZy93cy8yMDA1LzA1L2lkZW50aXR5L2NsYWltcy9uYW1lIjoiYWRtaW4iLCJhZG1pbnMiOiIxIiwic3VwZXJ1c2VycyI6IjIiLCJ1c2VycyI6IjMiLCJleHAiOjE1MDQzOTIzODEsImlzcyI6Imh0dHA6Ly9sb2NhbGhvc3Q6NTAwMC9hcGkvIiwiYXVkIjoiaHR0cDovL2xvY2FsaG9zdDo1MDAwL2FwaS8ifQ",

"rawSignature":"AXpvgAE3ZFN8EnRVSkLUt0iCaFTySFnMTfSx_kWYFDk",

"securityKey":null,

"signatureAlgorithm":"HS256",

"signingCredentials":null,

"encryptingCredentials":null,

"signingKey":null,

"subject":"admin@domain",

"validFrom":"0001-01-01T00:00:00",

"validTo":"2017-09-02T22:46:21Z"

}

}

Адрес http://localhost/auth доступен как для логин на основе cookie и jwt, и пользователь должен увидеть следующее сообщение после выполнения.

Only authenticated requests receive this message.