Projet de chauffeur ASP.NET simple ASP.NET. Pas de EF, pas de base de données, pas d'identitéServer4, pas de stockage de session, juste une journalisation de base dans le système pour les cookies et JWT avec quelques politiques d'autorisation et un contrôleur avec un ensemble d'exemples. Mis à jour récemment sur .NET 8.

Pour se lancer et exécuter Just cd à la racine où réside le fichier .csproj et exécuter les commandes suivantes.

cd examples/cookies+api

dotnet run

L'application simule un système d'administration basé sur un groupe de base. Il existe trois groupes que les utilisateurs peuvent être membres de: users , superusers et admins . Tous les utilisateurs sont membres du groupe users , mais tous ne sont pas des membres de superusers et / ou admins et il existe des parties de l'application qui utilisent l'attribut Authorize avec un accès basé sur la politique à l'accès au filtre.

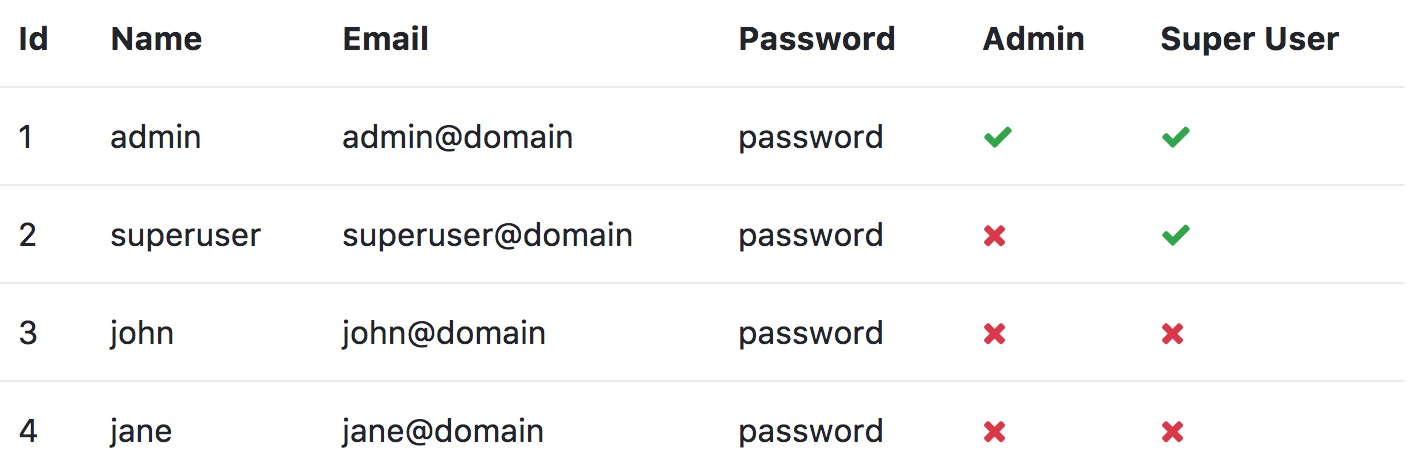

Il y a une série de connexions à tester. La page d'accueil dispose d'un tableau des utilisateurs et des mots de passe disponibles et indique si un utilisateur est membre de superusers et / ou admins .

Vous pouvez ensuite exécuter la série de tests ci-dessous et voir quelles sections vous pouvez visualiser dépendre de la connexion. Tous les tests font des appels vers la classe ExampleController .

Parcourez http://localhost/auth et si vous êtes connecté sous un utilisateur, vous devriez voir ce qui suit.

Only authenticated cookie based requests from superusers receive this message.

Parcourez http://localhost/superuser et si vous êtes connecté sous un utilisateur dans superusers ou admins , vous devriez voir ce qui suit.

Only authenticated cookie based requests from superusers receive this message.

Parcourez http://localhost/admin et si vous êtes connecté sous un utilisateur chez admins vous devriez voir ce qui suit.

Only authenticated cookie based requests from admins receive this message.

La première commande obtient un jeton qui sera nécessaire pour les demandes ultérieures. Dans l'exemple ci-dessous, l' admin utilisateur avec le password de passe est utilisé, mais il existe d'autres connexions à tester qui donnera des résultats différents.

curl -X POST http://localhost:5000/api/login -H "Content-Type: application/x-www-form-urlencoded" -d "Name=admin&Password=password"

La commande ci-dessus doit entraîner quelque chose de similaire à ce qui suit (évidemment, la valeur de jeton sera différente).

{

"token":"eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiJhZG1pbkBkb21haW4iLCJqdGkiOiJkNGM5MDE0Zi0zOGYxLTQ3NTItODU3YS03ZTc0YzU0MjY3ZDciLCJodHRwOi8vc2NoZW1hcy54bWxzb2FwLm9yZy93cy8yMDA1LzA1L2lkZW50aXR5L2NsYWltcy9uYW1lIjoiYWRtaW4iLCJhZG1pbnMiOiIxIiwic3VwZXJ1c2VycyI6IjIiLCJ1c2VycyI6IjMiLCJleHAiOjE1MDQzODk0NTEsImlzcyI6Imh0dHA6Ly9sb2NhbGhvc3Q6NTAwMC9hcGkvIiwiYXVkIjoiaHR0cDovL2xvY2FsaG9zdDo1MDAwL2FwaS8ifQ.gFnf39Vj16vEmcI1HdwPajH6sRHusxtjZ2eh0Xc1cJs"

}

La valeur de jeton est ensuite utilisée avec les demandes suivantes. Pour les exemples ci-dessous, remplacez TOKEN_VALUE par la valeur obtenue à partir de l'étape ci-dessus.

curl http://localhost:5000/api/auth -H "Authorization: Bearer TOKEN_VALUE"

Quel que soit le jeton de votre utilisateur pour vous, vous devriez voir ce qui suit.

Only authenticated token based requests receive this message.

Le test suivant fonctionnera pour les utilisateurs dans superusers ou admins .

curl http://localhost:5000/api/superuser -H "Authorization: Bearer TOKEN_VALUE"

La commande ci-dessus doit produire ce qui suit.

Only authenticated token based requests from superusers receive this message.

Le test suivant fonctionnera pour les utilisateurs des admins .

curl http://localhost:5000/api/admin -H "Authorization: Bearer TOKEN_VALUE"

La commande ci-dessus doit produire ce qui suit.

Only authenticated token based requests from admins receive this message.

L'exemple suivant illustre la manipulation du JWT, le code se trouve dans la méthode TokenInfo de la classe ExampleController .

curl http://localhost:5000/api/tokeninfo -H "Authorization: Bearer TOKEN_VALUE"

Tout utilisateur authentifié doit être présenté avec quelque chose de similaire à ce qui suit.

{

"token":{

"actor":null,

"audiences":[

"http://localhost:5000/api/"

],

"claims":[

{

"issuer":"http://localhost:5000/api/",

"originalIssuer":"http://localhost:5000/api/",

"properties":{

},

"subject":null,

"type":"sub",

"value":"admin@domain",

"valueType":"http://www.w3.org/2001/XMLSchema#string"

},

{

"issuer":"http://localhost:5000/api/",

"originalIssuer":"http://localhost:5000/api/",

"properties":{

},

"subject":null,

"type":"jti",

"value":"f85815ae-69c4-4fec-8553-bc1199e3cdce",

"valueType":"http://www.w3.org/2001/XMLSchema#string"

},

{

"issuer":"http://localhost:5000/api/",

"originalIssuer":"http://localhost:5000/api/",

"properties":{

},

"subject":null,

"type":"http://schemas.xmlsoap.org/ws/2005/05/identity/claims/name",

"value":"admin",

"valueType":"http://www.w3.org/2001/XMLSchema#string"

},

{

"issuer":"http://localhost:5000/api/",

"originalIssuer":"http://localhost:5000/api/",

"properties":{

},

"subject":null,

"type":"admins",

"value":"1",

"valueType":"http://www.w3.org/2001/XMLSchema#string"

},

{

"issuer":"http://localhost:5000/api/",

"originalIssuer":"http://localhost:5000/api/",

"properties":{

},

"subject":null,

"type":"superusers",

"value":"2",

"valueType":"http://www.w3.org/2001/XMLSchema#string"

},

{

"issuer":"http://localhost:5000/api/",

"originalIssuer":"http://localhost:5000/api/",

"properties":{

},

"subject":null,

"type":"users",

"value":"3",

"valueType":"http://www.w3.org/2001/XMLSchema#string"

},

{

"issuer":"http://localhost:5000/api/",

"originalIssuer":"http://localhost:5000/api/",

"properties":{

},

"subject":null,

"type":"exp",

"value":"1504392381",

"valueType":"http://www.w3.org/2001/XMLSchema#integer"

},

{

"issuer":"http://localhost:5000/api/",

"originalIssuer":"http://localhost:5000/api/",

"properties":{

},

"subject":null,

"type":"iss",

"value":"http://localhost:5000/api/",

"valueType":"http://www.w3.org/2001/XMLSchema#string"

},

{

"issuer":"http://localhost:5000/api/",

"originalIssuer":"http://localhost:5000/api/",

"properties":{

},

"subject":null,

"type":"aud",

"value":"http://localhost:5000/api/",

"valueType":"http://www.w3.org/2001/XMLSchema#string"

}

],

"encodedHeader":"eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9",

"encodedPayload":"eyJzdWIiOiJhZG1pbkBkb21haW4iLCJqdGkiOiJmODU4MTVhZS02OWM0LTRmZWMtODU1My1iYzExOTllM2NkY2UiLCJodHRwOi8vc2NoZW1hcy54bWxzb2FwLm9yZy93cy8yMDA1LzA1L2lkZW50aXR5L2NsYWltcy9uYW1lIjoiYWRtaW4iLCJhZG1pbnMiOiIxIiwic3VwZXJ1c2VycyI6IjIiLCJ1c2VycyI6IjMiLCJleHAiOjE1MDQzOTIzODEsImlzcyI6Imh0dHA6Ly9sb2NhbGhvc3Q6NTAwMC9hcGkvIiwiYXVkIjoiaHR0cDovL2xvY2FsaG9zdDo1MDAwL2FwaS8ifQ",

"header":{

"alg":"HS256",

"typ":"JWT"

},

"id":"f85815ae-69c4-4fec-8553-bc1199e3cdce",

"issuer":"http://localhost:5000/api/",

"payload":{

"sub":"admin@domain",

"jti":"f85815ae-69c4-4fec-8553-bc1199e3cdce",

"http://schemas.xmlsoap.org/ws/2005/05/identity/claims/name":"admin",

"admins":"1",

"superusers":"2",

"users":"3",

"exp":1504392381,

"iss":"http://localhost:5000/api/",

"aud":"http://localhost:5000/api/"

},

"innerToken":null,

"rawAuthenticationTag":null,

"rawCiphertext":null,

"rawData":"eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiJhZG1pbkBkb21haW4iLCJqdGkiOiJmODU4MTVhZS02OWM0LTRmZWMtODU1My1iYzExOTllM2NkY2UiLCJodHRwOi8vc2NoZW1hcy54bWxzb2FwLm9yZy93cy8yMDA1LzA1L2lkZW50aXR5L2NsYWltcy9uYW1lIjoiYWRtaW4iLCJhZG1pbnMiOiIxIiwic3VwZXJ1c2VycyI6IjIiLCJ1c2VycyI6IjMiLCJleHAiOjE1MDQzOTIzODEsImlzcyI6Imh0dHA6Ly9sb2NhbGhvc3Q6NTAwMC9hcGkvIiwiYXVkIjoiaHR0cDovL2xvY2FsaG9zdDo1MDAwL2FwaS8ifQ.AXpvgAE3ZFN8EnRVSkLUt0iCaFTySFnMTfSx_kWYFDk",

"rawEncryptedKey":null,

"rawInitializationVector":null,

"rawHeader":"eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9",

"rawPayload":"eyJzdWIiOiJhZG1pbkBkb21haW4iLCJqdGkiOiJmODU4MTVhZS02OWM0LTRmZWMtODU1My1iYzExOTllM2NkY2UiLCJodHRwOi8vc2NoZW1hcy54bWxzb2FwLm9yZy93cy8yMDA1LzA1L2lkZW50aXR5L2NsYWltcy9uYW1lIjoiYWRtaW4iLCJhZG1pbnMiOiIxIiwic3VwZXJ1c2VycyI6IjIiLCJ1c2VycyI6IjMiLCJleHAiOjE1MDQzOTIzODEsImlzcyI6Imh0dHA6Ly9sb2NhbGhvc3Q6NTAwMC9hcGkvIiwiYXVkIjoiaHR0cDovL2xvY2FsaG9zdDo1MDAwL2FwaS8ifQ",

"rawSignature":"AXpvgAE3ZFN8EnRVSkLUt0iCaFTySFnMTfSx_kWYFDk",

"securityKey":null,

"signatureAlgorithm":"HS256",

"signingCredentials":null,

"encryptingCredentials":null,

"signingKey":null,

"subject":"admin@domain",

"validFrom":"0001-01-01T00:00:00",

"validTo":"2017-09-02T22:46:21Z"

}

}

L'adresse http://localhost/auth est disponible pour les connexions basées sur les cookies et les jwt et l'utilisateur devrait voir le message suivant après l'exécution.

Only authenticated requests receive this message.