Uma coleção de utilitários relacionados a PWN/CTF para Ghidra

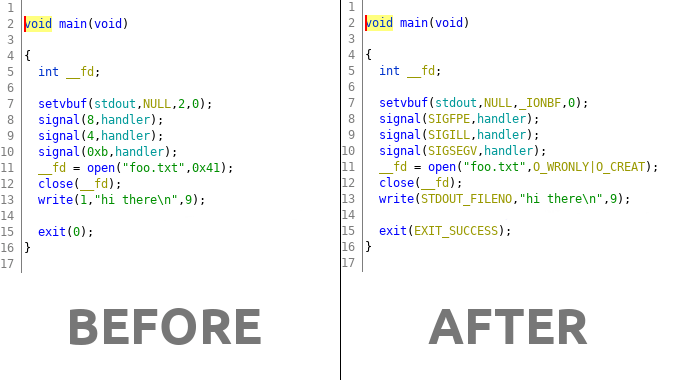

Esse utilitário tentará substituir as constantes conhecidas em funções por seu colega legível humano.

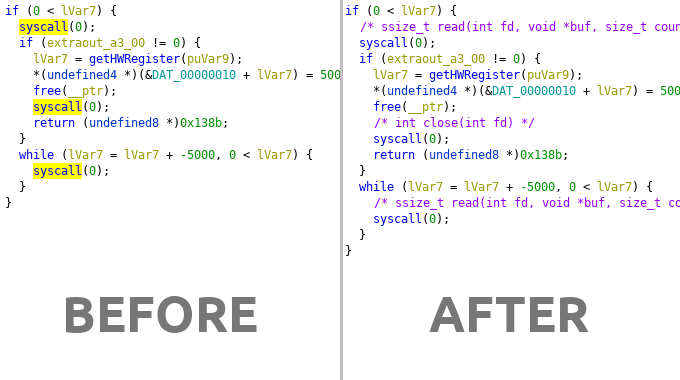

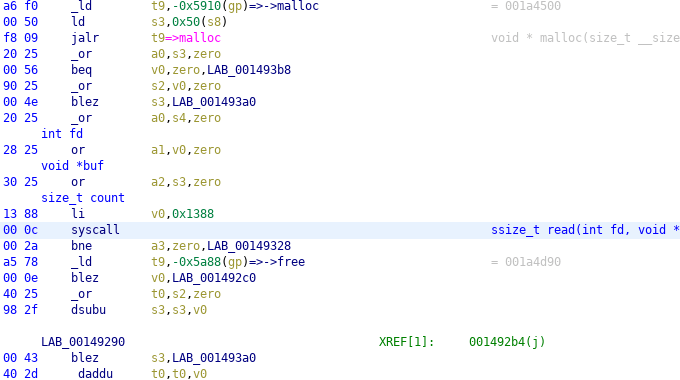

Esse utilitário tentará encontrar e identificar chamadas (e argumentos) do sistema.

Anotação na visão do decompilador

Os argumentos são anotados na visão desmontadora

O fluxo de trabalho correto para converter dados exibidos em um operando é clicar com o botão direito do mouse no valor e selecionar o tipo de conversão no submenu Convert , no entanto, a pedido, fiz um script para converter o tipo de exibição de operandos em char para que possa ser usado com um atalho de teclado para conveniência (estilo IDA).

Para usá -lo, selecione a opção In Tool no script UtilitiesConvertCharacter.py e, em seguida, selecione um operando numérico e pressione shift+r para converter em uma string. Você pode alterar o atalho editando a linha que contém o comentário com keybinding na parte superior do script.

Uma diferença irritante entre Ghidra e Ida é que Ghidra não tenta pular para main() (ou o ponto de entrada) quando você carrega um binário. O script UtilitiesGotoMain.py visa corrigir isso. Execute -o diretamente ou se for integrado à In Tool , pressione ctrl + m e ele tentará encontrar dinamicamente main() e mover o foco para essa função.

Se não houver função main() detectada, ela aumentará para a função de entrada. Se você executar em um binário despojado, ele renomeará a função main para você.

Clone o repositório ou faça o download e extraia em algum lugar. Em Ghidra, abra o Script Manager ( Window -> Script Manager ) Clique no botão Script Directory e adicione pwndra/scripts à lista.

Depois que o diretório de script é adicionado a Ghidra, você pode encontrar os scripts na categoria Pwn . Você pode executar os scripts diretamente do Script Manager se quiser, mas os scripts também têm menus e atalhos de teclado para facilitar o uso. Para ativar os menus e os atalhos, você deve clicar na caixa de seleção In Tool ao lado dos scripts que deseja integrar na ferramenta.

Se você clicar In Tool os menus estarão em Analysis -> Pwn e quaisquer atalhos para scripts estão listados no item de menu que usa esse atalho.

Existem vários frontends disponíveis:

Você pode executar um desses scripts de front -end diretamente (através do Script Manager ou se você clicava In Tool pode acessar um menu; Analysis -> Pwn -> Tool Name ).

Existe um frontend Auto que detectará automaticamente o programa carregado atual para você. Isso também pode ser acessado com o atalho do teclado, especificado no item de menu da ferramenta.

Os scripts têm dois modos de operação, o padrão é operar globalmente, o segundo é operar apenas em uma determinada seleção. Isso é útil para os momentos em que você possui dois modos binários entrelaçados no mesmo código, como i386 / amd64 ou thumb / arm .