Una colección de utilidades relacionadas con PWN/CTF para Ghidra

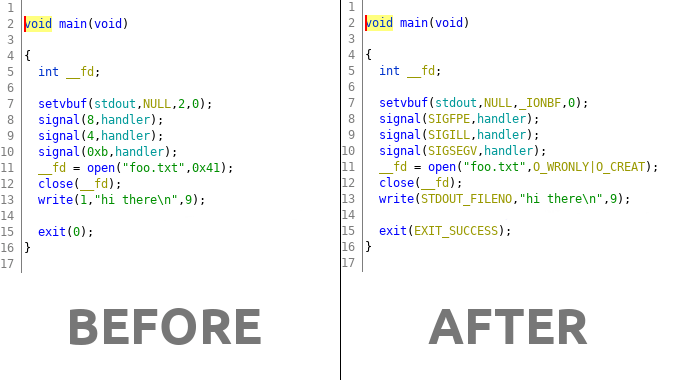

Esta utilidad intentará reemplazar las constantes conocidas en funciones con su contraparte legible por humanos.

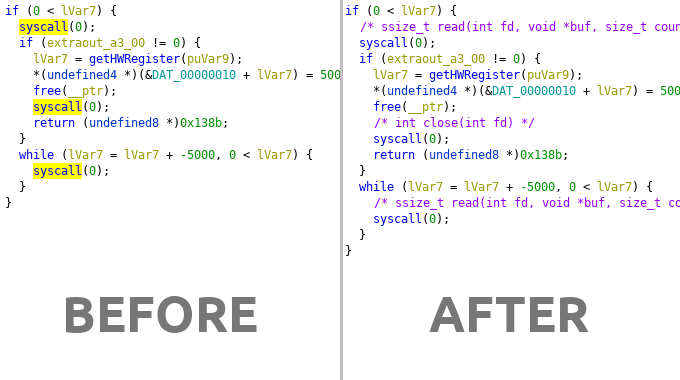

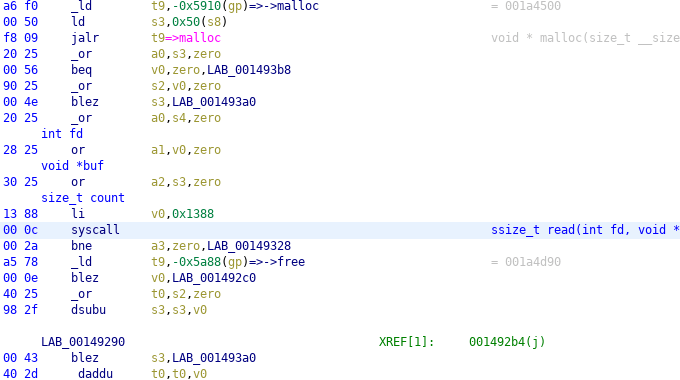

Esta utilidad intentará encontrar e identificar llamadas al sistema (y argumentos).

Anotación en la vista del descomposición

Los argumentos se anotan en la opinión desmontal

El flujo de trabajo correcto para convertir los datos mostrados en un operando es hacer clic derecho en el valor y seleccionar el tipo de conversión en el submenú Convert , sin embargo, a pedido, he hecho un script para convertir el tipo de visualización de operandos en char para que pueda usarse con un atasco de teclado para conveniencia (estilo IDA).

Para usarlo, seleccione la opción In Tool de UtilitiesConvertCharacter.py y luego seleccione un operando numérico y presione shift+r para convertir a una cadena. Puede cambiar el acceso directo editando la línea que contiene el comentario con keybinding en la parte superior del guión.

Una diferencia molesta entre Ghidra e Ida es que Ghidra no intenta saltar a main() (o al punto de entrada) cuando carga un binario. El script UtilitiesGotoMain.py tiene como objetivo corregir eso. Ejecutarlo directamente o si está integrado con In Tool , presione ctrl + m e intentará encontrar dinámicamente main() y mover el enfoque a esa función.

Si no se detecta la función main() , saltará a la función de entrada. Si se ejecuta en un binario despojado, cambiará el nombre de la función main para usted.

Clonar el repositorio o descargar y extraer en algún lugar. En Ghidra, abra el Script Manager ( Window -> Script Manager ) haga clic en el botón Script Directory y agregue pwndra/scripts a la lista.

Una vez que se agrega el directorio de script a Ghidra, puede encontrar los scripts en la categoría Pwn . Puede ejecutar los scripts directamente desde el Script Manager si lo desea, pero los scripts también tienen atajos de menús y teclado para facilitar su uso. Para activar los menús y atajos, debe hacer clic en la casilla de verificación In Tool junto a los scripts que desea integrar en la herramienta.

Si hizo clic In Tool los menús estarán en Analysis -> Pwn y cualquier atajos para los scripts se enumeran en el elemento del menú que usa ese acceso directo.

Hay varios frontends disponibles:

Puede ejecutar uno de esos scripts frontend directamente (a través del Script Manager o si hizo clic In Tool puede acceder a un menú; Analysis -> Pwn -> Tool Name ).

Hay una frontend Auto que detectará automáticamente el programa cargado actual para usted. También se puede acceder a esto con el atajo de teclado que se especifica en el elemento del menú para la herramienta.

Los scripts tienen dos modos de operación, el valor predeterminado es funcionar a nivel mundial, el segundo es solo operar en una selección dada. Esto es útil para aquellos momentos en los que tiene dos modos binarios entrelazados en el mismo código, como i386 / amd64 o thumb / arm .