La plate-forme de gestion secrète open source : Sync Secrets / Configs à travers votre équipe / infrastructure et prévenir les fuites secrètes.

Slack | Cloud infisanal | Hosting auto-hébergement | Docs | Site Web | Embauche (télécommande / SF)

Introduction

INFICIQUE est la plate-forme de gestion secrète open source que les équipes utilisent pour centraliser leur configuration d'application et leurs secrets comme les clés d'API et les informations d'identification de la base de données ainsi que pour gérer leur PKI interne.

Nous sommes en mission pour rendre les outils de sécurité plus accessibles à tous, pas seulement aux équipes de sécurité, ce qui signifie repenser toute l'expérience du développeur de Ground Up.

Caractéristiques

Gestion des secrets:

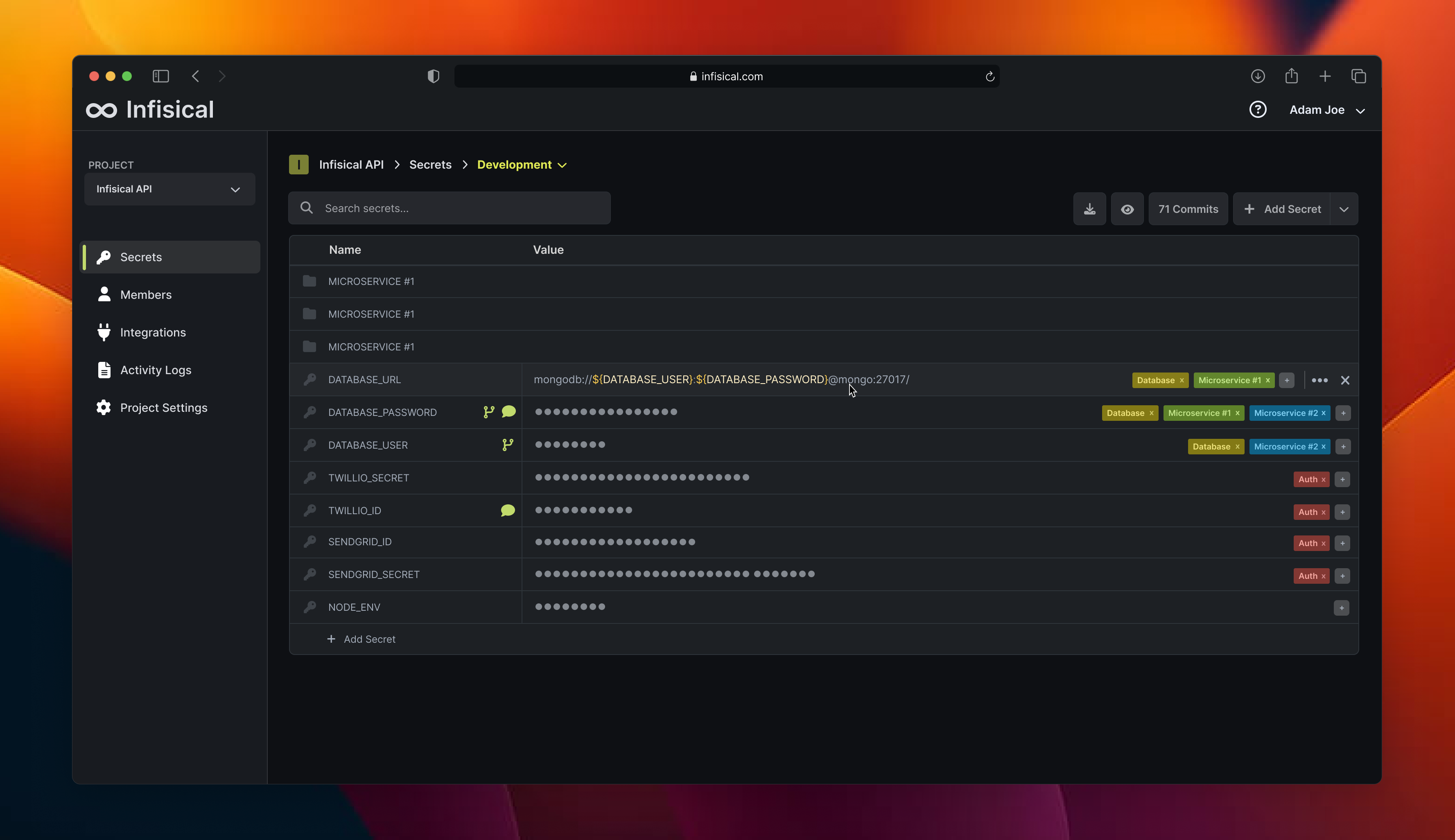

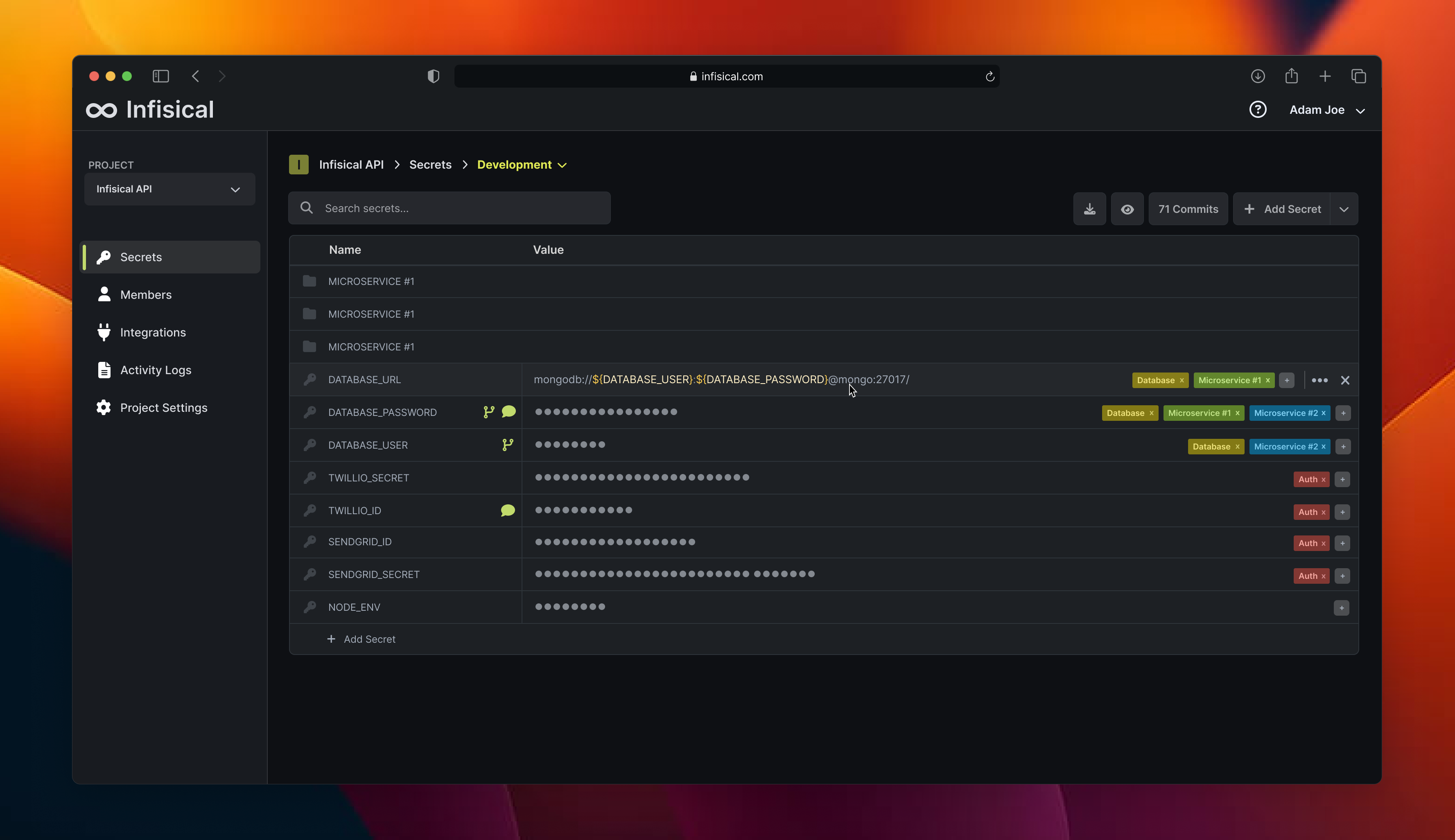

- Tableau de bord : gérer les secrets entre les projets et les environnements (par exemple, développement, production, etc.) via une interface conviviale.

- INTERGATIONS NATIFS : SYNC SECRETS AVEC PLATPLATIONS comme GitHub, Vercel, AWS et utilisent des outils comme Terraform, Ansible, et plus encore.

- Versioning secret et récupération ponctuelle : Gardez une trace de chaque état secret et projet; Roulez en arrière en cas de besoin.

- Rotation secrète : Rotation des secrets à intervalles réguliers pour des services comme PostgreSQL, MySQL, AWS IAM, et plus encore.

- Secrets dynamiques : générer des secrets éphémères à la demande pour des services comme PostgreSQL, MySQL, RabbitMQ, etc.

- Analyse secrète et prévention des fuites : Empêchez les secrets de fuir à Git.

- Infiseical Kubernetes Operator : Fournissez des secrets à vos charges de travail Kubernetes et rechargez automatiquement les déploiements.

- Agent infisanal : injectez des secrets dans les applications sans modifier aucune logique de code.

PKI interne:

- Autorité de certificat privé : créer des hiérarchies CA, configurer des modèles de certificat pour l'application des politiques et commencer à émettre des certificats X.509.

- Gestion du certificat : gérer le cycle de vie du certificat de l'émission à la révocation avec le support de CRL.

- Alerting : configurer l'alerte pour l'expiration des certificats CA et final.

- INFICICAL PKI ISUER POUR KUBERNETES : Offrez des certificats TLS à vos charges de travail Kubernetes avec renouvellement automatique.

- Inscription sur le transport sécurisé : inscrire et gérer les certificats via le protocole EST.

Gestion clé (KMS):

- Clés cryptographiques : gérer les clés de manière centralisée entre les projets via une interface conviviale ou via l'API.

- Les données de crypte et de décryptation : utilisez des clés symétriques pour crypter et déchiffrer les données.

Plateforme générale:

- Méthodes d'authentification : Authentifiez les identités de la machine avec une méthode d'authentification agnostique native ou plate-forme du cloud (Kubernetes Auth, GCP Auth, Azure Auth, AWS Auth, OIDC Auth, Universal Auth).

- Contrôles d'accès : définissez les contrôles d'autorisation avancés pour les utilisateurs et les identités de la machine avec RBAC, les privilèges supplémentaires, l'accès temporaire, les demandes d'accès, les workflows d'approbation, etc.

- Journaux d'audit : suivez toutes les mesures prises sur la plate-forme.

- Auto-hébergement : déployer facilement sur prém et le cloud; Gardez des données sur votre propre infrastructure.

- SDK infisique : interagir avec les SDKS infimecaux via le client (Node, Python, Go, Ruby, Java, .NET)

- CLI infisique : interagir avec l'inface via CLI; Utile pour l'injection de secrets dans le développement local et les pipelines CI / CD.

- API infisique : interagir avec l'infimec via l'API.

Commencer

Découvrez les guides QuickStart

| Utilisez un nuage infasque | Déploier Infiseical sur la prémisse |

|---|

Le moyen le plus rapide et le plus fiable de

Commencez avec INFISICAL INSCRIPTION

pour des nuages infiasques. |

Afficher toutes les options de déploiement |

Exécutez Infiseical localement

Pour configurer et exécuter Infiseical localement, assurez-vous que Git et Docker sont installés sur votre système. Ensuite, exécutez la commande pour votre système:

Linux / macOS:

git clone https://github.com/Infisical/infisical && cd "$(basename $_ .git)" && cp .env.example .env && docker compose -f docker-compose.prod.yml up

Invite de commande Windows:

git clone https://github.com/Infisical/infisical && cd infisical && copy .env.example .env && docker compose -f docker-compose.prod.yml up

Créez un compte sur http://localhost:80

Scanner et empêcher les fuites secrètes

En haut de la gestion des secrets avec Infical, vous pouvez également rechercher plus de 140 types secrètes dans vos fichiers, répertoires et référentiels GIT.

Pour scanner votre historique Git complet, exécutez:

Installez Pre Commit Hook pour scanner chaque engagement avant de passer à votre référentiel

infisical scan install --pre-commit-hook

Sauf sur la fonction de numérisation de code d'Infiical ici

Open source vs payant

Ce dépôt est disponible sous la licence MIT Expat, à l'exception du répertoire ee qui contiendra des fonctionnalités d'entreprise premium nécessitant une licence infasque.

Si vous êtes intéressé par le cloud infisanal géré de l'offre d'entreprises auto-hébergées, jetez un œil à notre site Web ou réservez une réunion avec nous.

Sécurité

Veuillez ne pas déposer de problèmes GitHub ou publier sur notre forum public pour les vulnérabilités de sécurité, car ils sont publics!

Infisical prend très au sérieux les problèmes de sécurité. Si vous avez des préoccupations concernant l'infisence ou croyez que vous avez découvert une vulnérabilité, veuillez nous contacter via l'adresse e-mail [email protected]. Dans le message, essayez de fournir une description du problème et idéalement un moyen de le reproduire. L'équipe de sécurité vous reviendra dès que possible.

Notez que cette adresse de sécurité ne doit être utilisée que pour des vulnérabilités non divulguées. Veuillez nous signaler tout problème de sécurité avant de le divulguer publiquement.

Contributif

Que ce soit grand ou petit, nous aimons les contributions. Consultez notre guide pour voir comment commencer.

Vous ne savez pas par où commencer? Tu peux:

- Rejoignez notre Slack et posez-nous des questions là-bas.

Ressources

- Docs pour une documentation et des guides complètes

- Slack pour la discussion avec la communauté et l'équipe infistique.

- Github pour le code, les problèmes et les demandes de traction

- Twitter pour les nouvelles rapides

- YouTube pour des vidéos sur la gestion secrète

- Blog pour les idées de gestion secrète, les articles, les tutoriels et les mises à jour