منصة الإدارة السرية المفتوحة المصدر : Sync Screts/Confignes عبر فريقك/البنية التحتية الخاصة بك ومنع التسريبات السرية.

الركود | سحابة غير رسمية | استضافة الذات | مستندات | الموقع | التوظيف (عن بعد/SF)

مقدمة

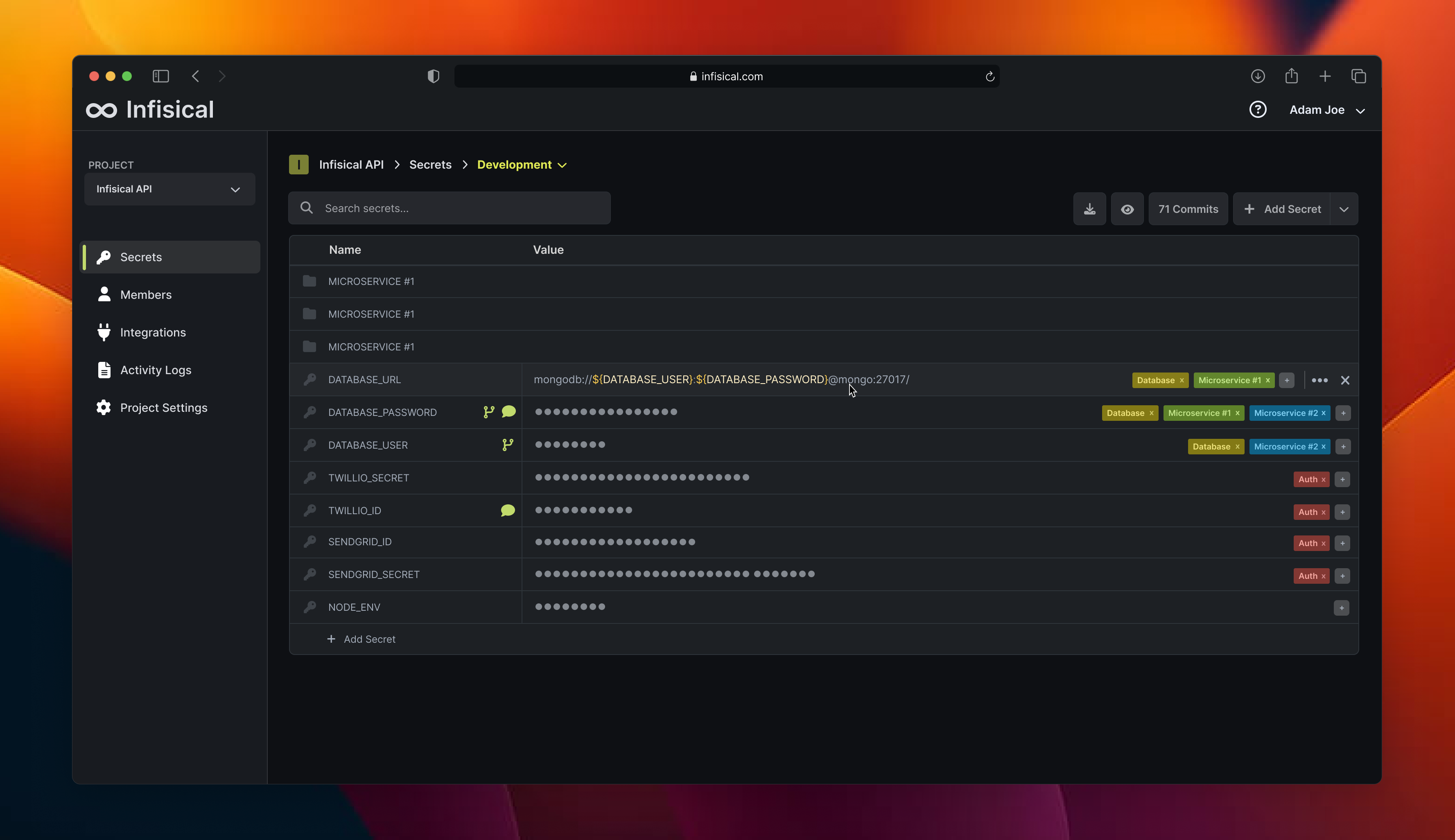

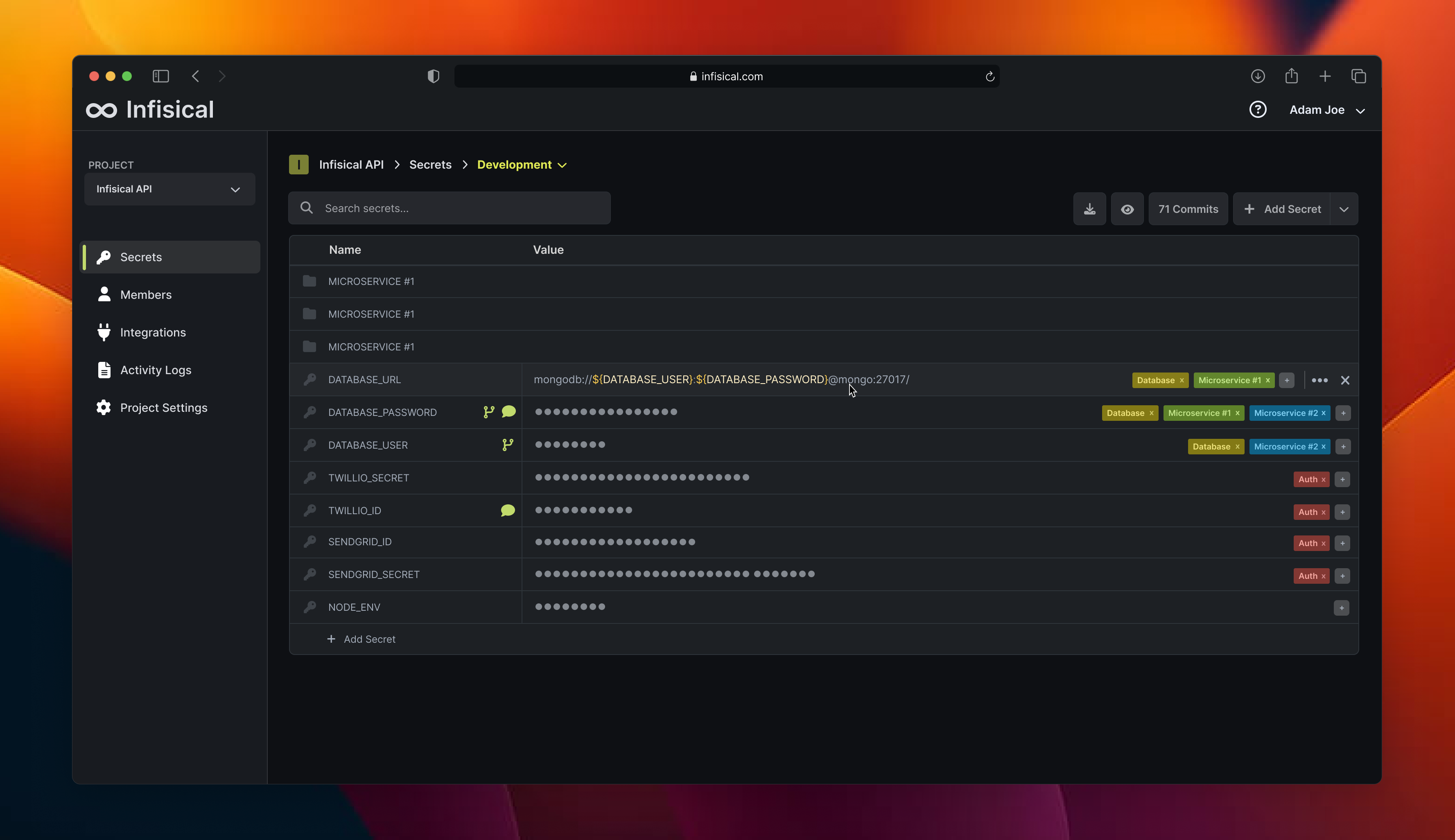

Infisical هي منصة إدارة Secret Open المصدر التي تستخدمها الفرق لتركيز تكوين التطبيقات والأسرار مثل مفاتيح API وبيانات اعتماد قاعدة البيانات وكذلك إدارة PKI الداخلية.

نحن في مهمة لجعل أدوات الأمان أكثر سهولة للجميع ، وليس فقط فرق الأمن ، وهذا يعني إعادة تصميم تجربة المطور بأكملها من الألف إلى الياء.

سمات

إدارة الأسرار:

- لوحة القيادة : إدارة الأسرار عبر المشاريع والبيئات (مثل التطوير ، الإنتاج ، إلخ) من خلال واجهة سهلة الاستخدام.

- التكامل الأصلي : مزامنة أسرار مع منصات مثل Github و Vercel و AWS واستخدام أدوات مثل Terraform و Ansible والمزيد.

- الإصدار السري والانتعاش في الوقت المناسب : تتبع كل حالة سر ومشروع ؛ تدحرج عند الحاجة.

- التناوب السري : تدوير الأسرار على فترات منتظمة لخدمات مثل postgreSQL و MySQL و AWS IAM والمزيد.

- الأسرار الديناميكية : قم بإنشاء أسرار سريعة الحفر عند الطلب للحصول على خدمات مثل postgreSQL و MySQL و RabbitMQ والمزيد.

- المسح السري والوقاية من التسرب : منع الأسرار من التسرب إلى git.

- مشغل Kubernetes Infisical : قم بتسليم الأسرار إلى أعباء عمل Kubernetes الخاصة بك وإعادة التحميل تلقائيًا.

- الوكيل Infisical : حقن الأسرار في التطبيقات دون تعديل أي منطق رمز.

PKI الداخلي:

- سلطة الشهادة الخاصة : إنشاء التسلسلات الهرمية CA ، وتكوين قوالب الشهادات لإنفاذ السياسة ، والبدء في إصدار شهادات X.509.

- إدارة الشهادات : إدارة دورة حياة الشهادة من الإصدار إلى الإلغاء بدعم من CRL.

- التنبيه : تكوين تنبيه لإنهاء CA وشهادات النهائي.

- مُصدر PKI Infisical لـ Kubernetes : قم بتسليم شهادات TLS إلى أعباء عمل Kubernetes الخاصة بك مع التجديد التلقائي.

- التسجيل على النقل الآمن : تسجيل وإدارة الشهادات عبر بروتوكول EST.

الإدارة الرئيسية (KMS):

- مفاتيح التشفير : إدارة المفاتيح مركزيًا عبر المشاريع من خلال واجهة سهلة الاستخدام أو عبر API.

- تشفير وفك تشفير البيانات : استخدم مفاتيح متماثلة لتشفير البيانات وفك تشفيرها.

المنصة العامة:

- طرق المصادقة : مصادقة هويات الماكينة مع غير متكافئ باستخدام طريقة مصادقة غير ملائمة من النظام الأساسي أو النظام الأساسي (kubernetes Auth ، GCP Auth ، Azure Auth ، AWS Auth ، OIDC Auth ، Universal Auth).

- أدوات التحكم في الوصول : حدد عناصر التحكم المتقدمة للمستخدمين وهويات الماكينة مع RBAC ، والامتيازات الإضافية ، والوصول المؤقت ، وطلبات الوصول ، وسير عمل الموافقة ، والمزيد.

- سجلات التدقيق : تتبع كل إجراء يتم اتخاذه على النظام الأساسي.

- الاستضافة الذاتية : نشر سحابة غير متوفرة أو سحابة ؛ الحفاظ على البيانات على البنية التحتية الخاصة بك.

- SDK Infisical : تتفاعل مع Infisical عبر العميل SDKs (العقدة ، Python ، Go ، Ruby ، Java ، .NET)

- CLI Infisical : تتفاعل مع Infisicical عبر CLI ؛ مفيد لحقن الأسرار في التنمية المحلية وخطوط أنابيب CI/CD.

- API Infisical : تتفاعل مع infisical عبر API.

ابدء

تحقق من أدلة QuickStart

| استخدام السحابة Infisicical | نشر Infisicical على الفرضية |

|---|

الأسرع والأكثر موثوقية

البدء مع Infisical هو التسجيل

مجانًا إلى السحابة غير المتصلة. |

عرض جميع خيارات النشر |

تشغيل Infisicical محليا

لإعداد وتشغيل Infisicical محليًا ، تأكد من تثبيت GIT و Docker على نظامك. ثم قم بتشغيل الأمر لنظامك:

Linux/MacOS:

git clone https://github.com/Infisical/infisical && cd "$(basename $_ .git)" && cp .env.example .env && docker compose -f docker-compose.prod.yml up

موجه أوامر Windows:

git clone https://github.com/Infisical/infisical && cd infisical && copy .env.example .env && docker compose -f docker-compose.prod.yml up

إنشاء حساب في http://localhost:80

مسح ومنع التسريبات السرية

على أفضل الأسرار الإدارة مع Infisical ، يمكنك أيضًا مسح أكثر من 140 نوعًا سريًا في ملفاتك وأدلةك ومستودعات GIT الخاصة بك.

لمسح تاريخ GIT الكامل ، قم بتشغيل:

قم بتثبيت خطاف الالتزام مسبقًا لمسح كل التزام قبل أن تدفع إلى مستودعك

infisical scan install --pre-commit-hook

تميل إلى ميزة مسح رمز Infisical هنا

مفتوح المصدر مقابل الدفع

يتوفر هذا الريبو بموجب ترخيص MIT Expat ، باستثناء دليل ee الذي سيحتوي على ميزات مؤسسة متميزة تتطلب ترخيصًا غير متجانس.

إذا كنت مهتمًا بالملاحظة المدارة في عرض المؤسسات المستضافة ذاتيًا ، أو إلقاء نظرة على موقعنا على الويب أو حجز اجتماع معنا.

حماية

يرجى عدم تقديم مشكلات github أو تنشرها في منتدىنا العام لنقاط الضعف الأمنية ، لأنها عامة!

يأخذ Infisicicans قضايا الأمن على محمل الجد. إذا كان لديك أي مخاوف بشأن Infisical أو تعتقد أنك اكتشفت ثغرة ، فيرجى الاتصال عبر البريد الإلكتروني [email protected]. في الرسالة ، حاول تقديم وصف للمشكلة وطريقة مثالية لإعادة إنتاجها. سيعود فريق الأمن إليك في أقرب وقت ممكن.

لاحظ أنه يجب استخدام عنوان الأمان هذا فقط للضعف غير المعلوم. يرجى الإبلاغ عن أي مشاكل أمنية لنا قبل الكشف عنها علنًا.

المساهمة

سواء كانت كبيرة أو صغيرة ، فنحن نحب المساهمات. تحقق من دليلنا لمعرفة كيفية البدء.

لست متأكدا من أين تبدأ؟ أنت تستطيع:

- انضم إلى الركود ، واسألنا أي أسئلة هناك.

موارد

- مستندات للوثائق الشاملة والأدلة

- الركود للمناقشة مع المجتمع والفريق غير المتصور.

- github للحصول على الرمز والمشكلات وسحب الطلبات

- تويتر للأخبار السريعة

- يوتيوب لمقاطع الفيديو على الإدارة السرية

- مدونة لرؤى الإدارة السرية والمقالات والبرامج التعليمية والتحديثات