IPBAN-免費軟件,可以快速,輕鬆地在Linux和Windows上封鎖攻擊者

有用的鏈接

- 通過訪問https://ipban.com/upgrade-to-ipban-pro/獲取IPBAN PRO的折扣。

- 將IPBAN與Ipthreat集成,這是100%免費使用網站和社區服務的IP地址。幫助使互聯網更安全,並加入數百個其他類似志趣相投的用戶。

- 您也可以通過https://discord.gg/grmbcckfnr訪問IPBAN DISCORD與其他IPBAN用戶聊天。

- 註冊IPBAN郵件列表

要求

- IPBAN免費版本需要.NET 9 SDK才能構建和調試代碼。對於IDE,我建議使用Windows的Visual Studio社區或Linux的VS代碼。所有人都是免費的。您可以構建一個自包包含的可執行文件,以消除服務器計算機上對Dotnet Core的需求,或者只需在發行版中下載預編譯的二進製文件即可。

- 運行和/或調試代碼要求您以管理員或根的運行IDE或終端運行。

- 正式支持的平台:

- Windows 10或更新(X86,X64)

- Windows Server 2016或更新(X86,X64)

- Windows Server 2025或更新需要IPBAN 2.0.1或更新。

- Linux Ubuntu X64(需要防火牆)

- Linux Debian X64(需要防火牆)

- Linux Centos X64(需要防火牆)

- Linux Redhat X64(需要防火牆)

- Mac OS X目前不支持

特徵

- 通過檢測事件查看器和/或日誌文件的登錄失敗,自動禁令IP地址。在Linux上,默認情況下會觀看SSH。在Windows,RDP,Openssh,VNC,MySQL,SQL Server,Exchange,Smartermail,Mailenable。可以通過配置文件輕鬆添加更多應用程序。

- 活動查看器和日誌文件的其他食譜在這裡:https://github.com/digitalruby/ipban/tree/master/master/recipes

- 高度可配置的,許多選項可確定失敗的登錄計數閾值,禁令的時間等。

- 請確保查看IPBAN.CONFIG文件(以前命名為DigitalRuby.ipban.dll.config,請參閱IPBancore Project),以獲取配置選項,每個選項都記錄在註釋中。

- 對於活動查看者而言,基本上是立即發生的禁令。對於日誌文件,您可以設置其輪詢頻率進行更改的頻率。

- 非常快 - 自2012年以來,我已經優化並調整了此代碼。瓶頸幾乎總是防火牆實現的,而不是此代碼。

- 通過將UBAN.TXT文件放入服務文件夾中,將每個IP地址放在UBAN的行上,可以輕鬆地將IP地址放在服務文件夾中。

- 在所有平台上使用IPv4和IPv6。

- 請通過https://github.com/digitalruby/ipban/wiki訪問Wiki,以獲取更多文檔。

下載

- 官方下載鏈接是:https://github.com/digitalruby/ipban/releases

安裝

請注意,對於IPBAN PRO,您可以在https://ipban.com/ipban-pro-install-instructions/上找到安裝說明。這些安裝說明在GitHub上的免費IPBAN版本。

視窗

- Windows Server 2016和Windows 10或更新的Windows Server上支持IPBAN。

- Fail2ban,但適用於Windows!

- 輕鬆單擊安裝,打開Admin PowerShell並運行:

$ProgressPreference = 'SilentlyContinue'; [Net.ServicePointManager]::SecurityProtocol = [Net.SecurityProtocolType]::Tls12; iex ((New-Object System.Net.WebClient).DownloadString('https://raw.githubusercontent.com/DigitalRuby/IPBan/master/IPBanCore/Windows/Scripts/install_latest.ps1'))

注意:需要Powershell 5.1或更高。

其他Windows筆記

- 截至2023年10月,Windows Server 2012不再支持。請升級到Microsoft實際上支持的其他操作系統。

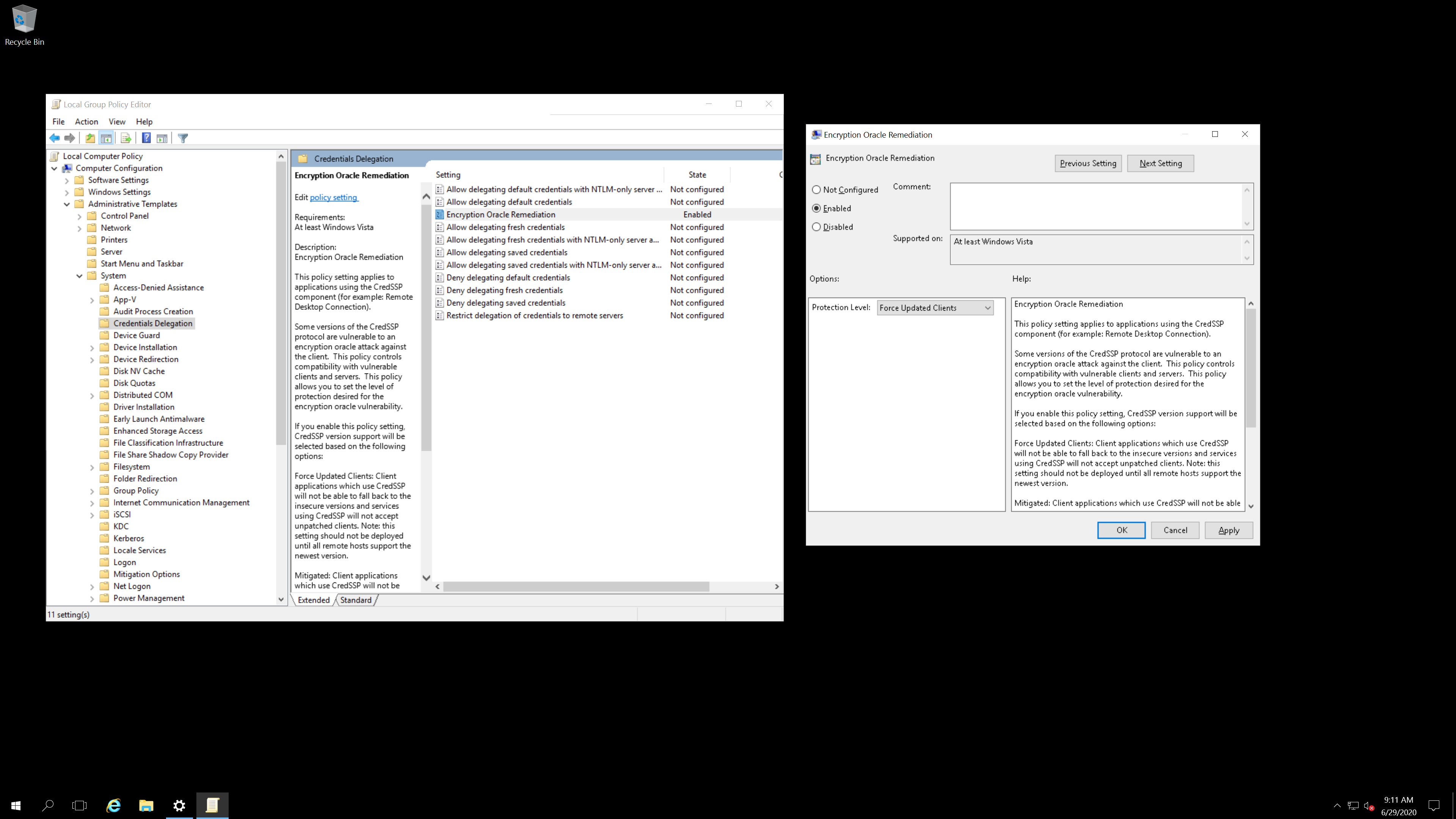

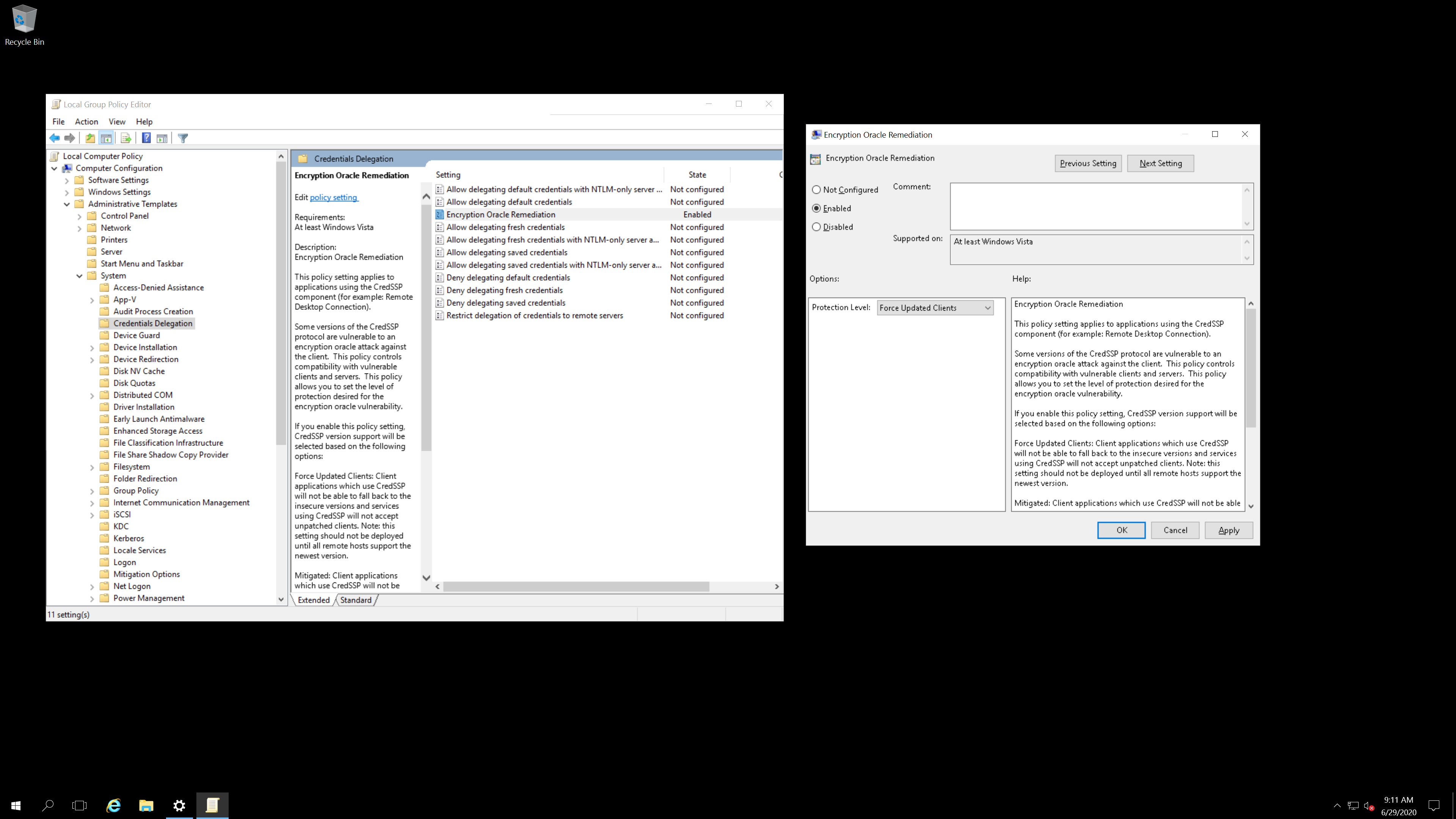

- 請確保您的服務器和客戶端進行以上更改之前進行修補:https://support.microsoft.com/en-us/help/4093492/credssp-updates-updates-for-cve-cve-2018-0886-march-13-2018。您需要按照鏈接中指定的手動編輯組策略。

- 在運行Windows Server交換的Windows Server上,不可能禁用NTLM(拒絕安全性限制NTLM輸入的NTLM流量),然後在客戶端計算機上Outlook永久向用戶詢問用戶輸入用戶名和密碼。為了解決此問題,將LAN Manager設置為本地策略的安全選項中的級別驗證級別,以“僅發送NTLMV2響應。拒絕LM&NTLM”。有一個小問題 - 當有人試圖使用未定義的用戶名登錄時,日誌不包含IP地址。不確定為什麼Microsoft無法正確記錄IP地址。

- 如果使用Exchange,則禁用應用程序池“ MSEXCHANGESERVICESAPPPOOL”可以消除事件查看器中的很多問題,而IP地址未被記錄。

- uninstaller:https://github.com/digitalruby/ipban/blob/master/ipbancore/windows/scripts/uninstall.cmd

Linux

輕鬆單擊安裝:

sudo -i; bash <(wget -qO- https://raw.githubusercontent.com/DigitalRuby/IPBan/master/IPBanCore/Linux/Scripts/Install.sh)

卸載: sudo systemctl stop ipban; sudo systemctl disable ipban; sudo rm /opt/ipban -r

其他信息

註冊IPBAN郵件列表

升級

通過訪問https://ipban.com/upgrade-to-ipban-pro/獲取IPBAN PRO的折扣。

其他服務

將IPBAN與Ipthreat集成,這是100%免費使用網站和服務的。與其他使用社區貢獻數據的網站和服務不同,IPTHREAT不收取訂閱費。

分析

要禁用匿名將被禁止的IP地址發送到全局IPBAN數據庫,請將UnederefaultBannedipAddressler設置為false在配置文件中。

dont

如果免費的IPBAN幫助您,並且您感到如此傾向,請考慮捐贈...

Jeff Johnson,首席執行官/CTO

Digital Ruby,LLC

https://www.digitalruby.com

[email protected]