IPBAN - бесплатное программное обеспечение для быстрого и легко заблокировать атакующих на Linux и Windows

Полезные ссылки

- Получите скидку на ipban Pro, посетив https://ipban.com/upgrade-to-ipban-pro/.

- Интегрируйте ipban с ipthreat, 100% бесплатным веб -сайтом и услугами сообщества, представленных плохими IP -адресами. Помогите сделать интернет более безопасным и присоединиться к сотням других единомышленников.

- Вы также можете посетить IPBan Discord по адресу https://discord.gg/grmbcckfnr, чтобы общаться с другими пользователями IPBan.

- Зарегистрируйтесь в списке рассылки IPBAN

Требования

- Бесплатная версия IPBAN требует .NET 9 SDK для создания и отладки кода. Для IDE я предлагаю Visual Studio Community для Windows или VS -код для Linux. Все бесплатно. Вы можете построить самореализованный исполняемый файл для устранения необходимости в Dotnet Core на серверной машине или просто загрузить предварительные двоичные файлы в выпусках.

- Запуск и/или отладка кода требует, чтобы вы запустили свой IDE или терминал в качестве администратора или корня.

- Официально поддерживаемые платформы:

- Windows 10 или новее (x86, x64)

- Windows Server 2016 или более новый (x86, x64)

- Windows Server 2025 или более новее требует IPBAN 2.0.1 или новее.

- Linux Ubuntu X64 (требует брандмалля)

- Linux Debian X64 (требует брандмалля)

- Linux centos x64 (требует брандмалда)

- Linux Redhat X64 (требует брандмалля)

- Mac OS X не поддерживается в это время

Функции

- IP -адреса автоматического запрета, обнаружив неудачные входы в систему от просмотра событий и/или файлов журнала. На Linux SSH наблюдается по умолчанию. На Windows, RDP, OpenSsh, VNC, MySQL, SQL Server, Exchange, Smartermail, Mailenable. Больше приложений можно легко добавить через файл конфигурации.

- Дополнительные рецепты для просмотра событий и файлов журналов здесь: https://github.com/digitalruby/ipban/tree/master/recipes

- Высоко настраивается, много вариантов для определения неудачного порога подсчета входа, времени для запрета и т. Д.

- Обязательно ознакомьтесь с файлом ipban.config (ранее названное Digitalruby.ipban.dll.config, см. Project Ipbancore) для параметров конфигурации, каждый вариант документирован с помощью комментариев.

- Запрет происходит в основном мгновенно для просмотра событий. Для файлов журнала вы можете установить, как часто это опросы для изменений.

- Очень быстро - я оптимизировал и настроил этот код с 2012 года. Узкое место - это в значительной степени всегда реализация брандмауэра, а не этот код.

- Легко сбавить IP -адреса, путем размещения файла unban.txt в папку службы с каждым IP -адресом в строке, чтобы отказаться.

- Работает с IPv4 и IPv6 на всех платформах.

- Пожалуйста, посетите вики по адресу https://github.com/digitalruby/ipban/wiki, чтобы получить много документации.

Скачать

- Официальная ссылка загрузки: https://github.com/digitalruby/ipban/releases

Установить

Обратите внимание, что для ipban Pro вы можете найти инструкции по установке по адресу https://ipban.com/ipban-pro-install-instructions/. Эти инструкции по установке здесь, на Github, предназначены для бесплатной версии IPBan.

Окна

- IPBAN поддерживается на Windows Server 2016 и Windows 10, или новее.

- FAIL2BAN, но для Windows!

- Легко установить один щелчок, открыть администратор и запустить:

$ProgressPreference = 'SilentlyContinue'; [Net.ServicePointManager]::SecurityProtocol = [Net.SecurityProtocolType]::Tls12; iex ((New-Object System.Net.WebClient).DownloadString('https://raw.githubusercontent.com/DigitalRuby/IPBan/master/IPBanCore/Windows/Scripts/install_latest.ps1'))

Примечание: требуется PowerShell 5.1 или более.

Дополнительные заметки Windows

- Windows Server 2012 больше не поддерживается по состоянию на октябрь 2023 года. Пожалуйста, перейдите на другую операционную систему, которая фактически поддерживается Microsoft.

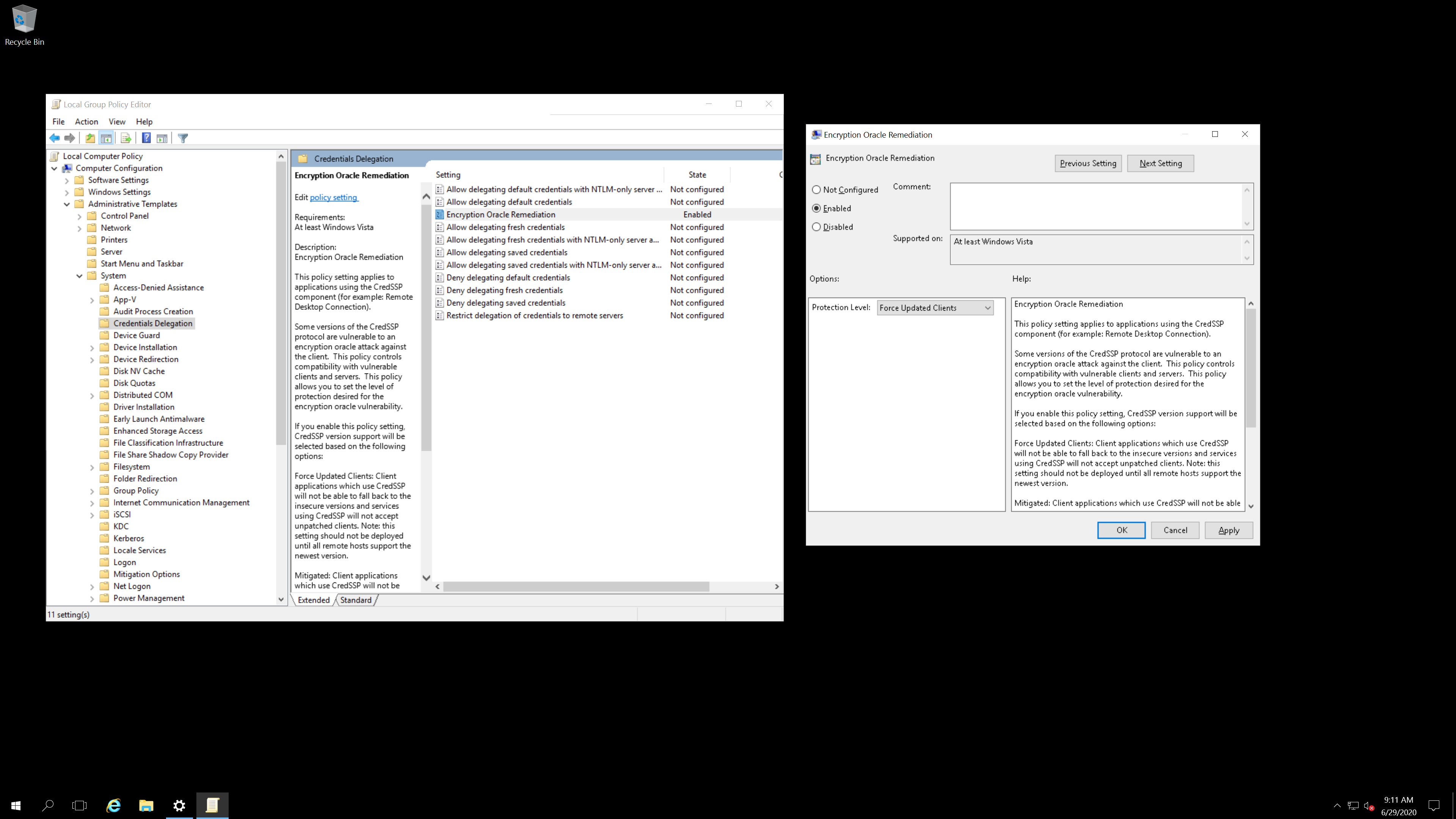

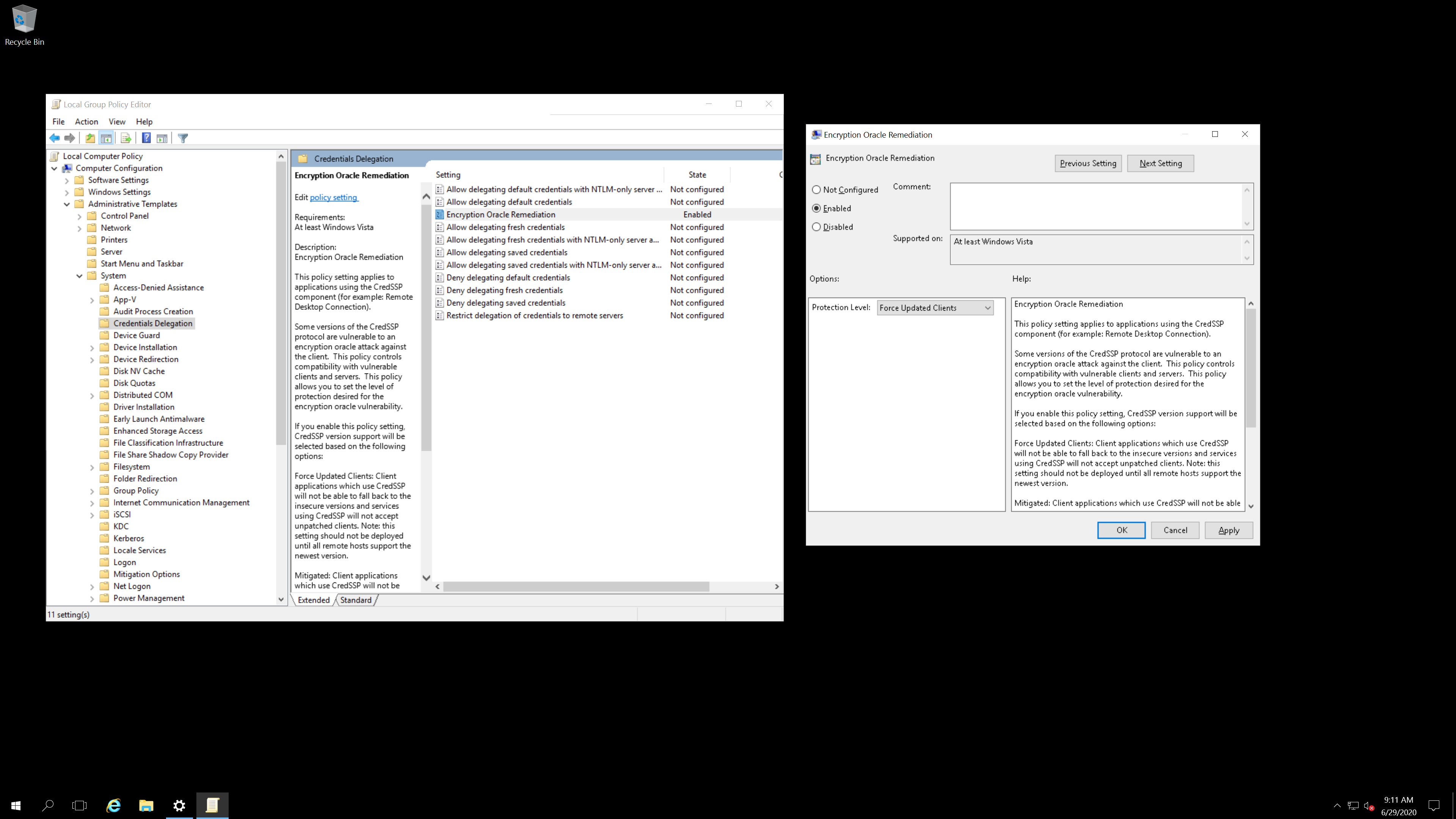

- Пожалуйста, убедитесь, что ваш сервер и клиенты будут исправлены, прежде чем внести выше изменение: https://support.microsoft.com/en-us/help/4093492/credssp-updates-for-cve-2018-0886-march-13-2018. Вам нужно вручную редактировать групповую политику, как указано в ссылке.

- На Windows Server работает Exchange, невозможно отключить NTLM (отрицайте всех клиентов в ограничении безопасности NTLM входящего трафика NTLM), поскольку тогдашние клиентские компьютеры постоянно запрашивают пользователей в том, что они вводят имя пользователя и пароль. Чтобы обходной путь, установите LAN Manager, а также уровень аутентификации в параметрах безопасности локальных политик, чтобы «отправить только ответ NTLMV2. Отказать LM & NTLM». Есть одна небольшая проблема - когда кто -то пытается войти в систему с неопределенным именем пользователя, журнал не содержит IP -адрес. Не уверен, почему Microsoft не может правильно записать IP -адрес.

- Если использование Exchange, отключение пула приложений 'MsexChangeServicesApppool' может устранить довольно много проблем в случае просмотра событий, поскольку IP -адреса не регистрируются.

- Uninstaller: https://github.com/digitalruby/ipban/blob/master/ipbancore/windows/scripts/uninstall.cmd

Linux

Легко установить один щелчок:

sudo -i; bash <(wget -qO- https://raw.githubusercontent.com/DigitalRuby/IPBan/master/IPBanCore/Linux/Scripts/Install.sh)

Удаление: sudo systemctl stop ipban; sudo systemctl disable ipban; sudo rm /opt/ipban -r

Другая информация

Зарегистрируйтесь в списке рассылки IPBAN

Обновление

Получите скидку на ipban Pro, посетив https://ipban.com/upgrade-to-ipban-pro/.

Другие услуги

Интегрируйте ipban с ipthreat, 100% бесплатным для использования веб -сайта и сервиса. В отличие от некоторых других сайтов и услуг, которые используют данные сообщества, вносят данные, IPThreat не взимает плату за подписку.

Аналитика

Чтобы отключить анонимную отправку запрещенных IP -адресов в глобальную базу данных IPBAN, установите usseFaultBarnedIpadDressHandler в False в файле конфигурации.

ДЕЛОТАЦИИ

Если бесплатный ipban помог вам, и вы чувствуете себя так склонны, пожалуйста, подумайте о пожертвовании ...

Джефф Джонсон, генеральный директор/технический директор

Digital Ruby, LLC

https://www.digitalruby.com

[email protected]