進攻性pipeline

AristissionPipeline使您可以下載和構建C#工具,應用某些修改,以改善其紅色團隊練習的逃避。

攻擊性私線的常見用途是從git存儲庫中下載工具,隨機將項目的某些值隨機化,構建,使結果二進制混淆並生成shellcode。

特徵

- 目前僅支持C#(.NET框架)項目

- 允許克隆公共和私人(您需要憑據:D)GIT存儲庫

- 允許使用本地文件夾

- 隨機化項目指南

- 隨機化彙編中包含的應用程序信息

- 構建C#項目

- 混淆產生的二進製文件

- 從二進製文件中產生殼架

- YML模板中有79個工具(並非所有工具都可以工作:D)

- 可以使用YML模板添加新工具

- 添加新插件應該很容易...

版本2.0中的新功能

- 幾乎完整的代碼重寫(新錯誤?)

- 從可能的私人存儲庫克隆(通過GitHub Authtoken的身份驗證)

- 有可能複製本地文件夾而不是從遠程存儲庫中克隆

- 用甜甜圈生成貝殼的新模塊

- 新的模塊以隨機化應用程序的指南

- 新的模塊,將每個應用程序的彙編隨機化

- 添加了60個新工具

例子

OffensivePipeline.exe list

OffensivePipeline.exe all

OffensivePipeline.exe t toolName

輸出示例

PS C:OffensivePipeline> .OffensivePipeline.exe t rubeus

ooo

.osooooM M

___ __ __ _ ____ _ _ _ +y. M M

/ _ / _|/ _| ___ _ __ ___(_)_ _____| _ (_)_ __ ___| (_)_ __ ___ :h .yoooMoM

| | | | |_| |_ / _ '_ / __| / / _ |_) | | '_ / _ | | '_ / _ oo oo

| |_| | _| _| __/ | | __ | V / __/ __/| | |_) | __/ | | | | | __/ oo oo

___/|_| |_| ___|_| |_|___/_| _/ ___|_| |_| .__/ ___|_|_|_| |_|___| oo oo

|_| MoMoooy. h:

M M .y+

M Mooooso.

ooo

@aetsu

v2.0.0

[+] Loading tool: Rubeus

Clonnig repository: Rubeus into C:OffensivePipelineGitRubeus

Repository Rubeus cloned into C:OffensivePipelineGitRubeus

[+] Load RandomGuid module

Searching GUIDs...

> C:OffensivePipelineGitRubeusRubeus.sln

> C:OffensivePipelineGitRubeusRubeusRubeus.csproj

> C:OffensivePipelineGitRubeusRubeusPropertiesAssemblyInfo.cs

Replacing GUIDs...

File C:OffensivePipelineGitRubeusRubeus.sln:

> Replacing GUID 658C8B7F-3664-4A95-9572-A3E5871DFC06 with 3bd82351-ac9a-4403-b1e7-9660e698d286

> Replacing GUID FAE04EC0-301F-11D3-BF4B-00C04F79EFBC with 619876c2-5a8b-4c48-93c3-f87ca520ac5e

> Replacing GUID 658c8b7f-3664-4a95-9572-a3e5871dfc06 with 11e0084e-937f-46d7-83b5-38a496bf278a

[+] No errors!

File C:OffensivePipelineGitRubeusRubeusRubeus.csproj:

> Replacing GUID 658C8B7F-3664-4A95-9572-A3E5871DFC06 with 3bd82351-ac9a-4403-b1e7-9660e698d286

> Replacing GUID FAE04EC0-301F-11D3-BF4B-00C04F79EFBC with 619876c2-5a8b-4c48-93c3-f87ca520ac5e

> Replacing GUID 658c8b7f-3664-4a95-9572-a3e5871dfc06 with 11e0084e-937f-46d7-83b5-38a496bf278a

[+] No errors!

File C:OffensivePipelineGitRubeusRubeusPropertiesAssemblyInfo.cs:

> Replacing GUID 658C8B7F-3664-4A95-9572-A3E5871DFC06 with 3bd82351-ac9a-4403-b1e7-9660e698d286

> Replacing GUID FAE04EC0-301F-11D3-BF4B-00C04F79EFBC with 619876c2-5a8b-4c48-93c3-f87ca520ac5e

> Replacing GUID 658c8b7f-3664-4a95-9572-a3e5871dfc06 with 11e0084e-937f-46d7-83b5-38a496bf278a

[+] No errors!

[+] Load RandomAssemblyInfo module

Replacing strings in C:OffensivePipelineGitRubeusRubeusPropertiesAssemblyInfo.cs

[assembly: AssemblyTitle("Rubeus")] -> [assembly: AssemblyTitle("g4ef3fvphre")]

[assembly: AssemblyDescription("")] -> [assembly: AssemblyDescription("")]

[assembly: AssemblyConfiguration("")] -> [assembly: AssemblyConfiguration("")]

[assembly: AssemblyCompany("")] -> [assembly: AssemblyCompany("")]

[assembly: AssemblyProduct("Rubeus")] -> [assembly: AssemblyProduct("g4ef3fvphre")]

[assembly: AssemblyCopyright("Copyright © 2018")] -> [assembly: AssemblyCopyright("Copyright © 2018")]

[assembly: AssemblyTrademark("")] -> [assembly: AssemblyTrademark("")]

[assembly: AssemblyCulture("")] -> [assembly: AssemblyCulture("")]

[+] Load BuildCsharp module

[+] Checking requirements...

[*] Downloading nuget.exe from https://dist.nuget.org/win-x86-commandline/latest/nuget.exe

[+] Download OK - nuget.exe

[+] Path found - C:Program Files (x86)Microsoft Visual Studio2022BuildToolsCommon7ToolsVsDevCmd.bat

Solving dependences with nuget...

Building solution...

[+] No errors!

[+] Output folder: C:OffensivePipelineOutputRubeus_vh00nc50xud

[+] Load ConfuserEx module

[+] Checking requirements...

[+] Downloading ConfuserEx from https://github.com/mkaring/ConfuserEx/releases/download/v1.6.0/ConfuserEx-CLI.zip

[+] Download OK - ConfuserEx

Confusing...

[+] No errors!

[+] Load Donut module

Generating shellcode...

Payload options:

Domain: RMM6XFC3

Runtime:v4.0.30319

Raw Payload: C:OffensivePipelineOutputRubeus_vh00nc50xudConfuserExDonutRubeus.bin

B64 Payload: C:OffensivePipelineOutputRubeus_vh00nc50xudConfuserExDonutRubeus.bin.b64

[+] No errors!

[+] Generating Sha256 hashes

Output file: C:OffensivePipelineOutputRubeus_vh00nc50xud

-----------------------------------------------------------------

SUMMARY

- Rubeus

- RandomGuid: OK

- RandomAssemblyInfo: OK

- BuildCsharp: OK

- ConfuserEx: OK

- Donut: OK

-----------------------------------------------------------------

插件

- RandomGuid : .sln , .csproj和assemblyInfo.cs文件隨機化GUID

- RandomAssemblyInfo :隨機化彙編中定義的值

- buildcsharp :構建C#項目

- conduserex :混淆C#工具

- 甜甜圈:使用甜甜圈生成殼尺。生成的殼代碼沒有參數,將來發布可能會更改。

從遠程git添加工具

用於下載工具的腳本以YML格式的工具文件夾中。可以通過以下格式創建新的YML文件來添加新工具:

tool :

- name : Rubeus

description : Rubeus is a C# toolset for raw Kerberos interaction and abuses

gitLink : https://github.com/GhostPack/Rubeus

solutionPath : RubeusRubeus.sln

language : c #

plugins : RandomGuid, RandomAssemblyInfo, BuildCsharp, ConfuserEx, Donut

authUser :

authToken :

toolArguments : 在哪裡:

- 名稱:工具的名稱

- 描述:工具說明

- gitlink:從git到克隆的鏈接

- 解決方案路徑:解決方案( SLN文件)路徑

- 語言:使用的語言(目前僅支持C#)

- 插件:用於此工具構建過程的插件

- Authuser:GitHub的用戶名(不用用於公共存儲庫)

- Authtoken:GitHub的auth令牌(不用用於公共存儲庫)

添加私人git的工具

tool :

- name : SharpHound3-Custom

description : C # Rewrite of the BloodHound Ingestor

gitLink : https://github.com/aaaaaaa/SharpHound3-Custom

solutionPath : SharpHound3-CustomSharpHound3.sln

language : c #

plugins : RandomGuid, RandomAssemblyInfo, BuildCsharp, ConfuserEx, Donut

authUser : aaaaaaa

authToken : abcdefghijklmnopqrsthtnf

toolArguments : " -c All,GPOLocalGroup -d whatever.youlike.local "在哪裡:

- 名稱:工具的名稱

- 描述:工具說明

- gitlink:從git到克隆的鏈接

- 解決方案路徑:解決方案( SLN文件)路徑

- 語言:使用的語言(目前僅支持C#)

- 插件:此工具構建過程中的用戶插件

- Authuser:GitHub的用戶名

- authtoken:GitHub的auth令牌(在GitHub記錄:創建個人訪問令牌)

- Toolarguments:要嵌入甜甜圈殼碼中的參數

從本地GIT文件夾中添加工具

tool :

- name : SeatbeltLocal

description : Seatbelt is a C# project that performs a number of security oriented host-survey "safety checks" relevant from both offensive and defensive security perspectives.

gitLink : C:UsersalphaDesktopSeatbeltLocal

solutionPath : SeatbeltLocalSeatbelt.sln

language : c #

plugins : RandomGuid, RandomAssemblyInfo, BuildCsharp, ConfuserEx, Donut

authUser :

authToken :

toolArguments :在哪裡:

- 名稱:工具的名稱

- 描述:工具說明

- gitlink:工具所在的路徑

- 解決方案路徑:解決方案( SLN文件)路徑

- 語言:使用的語言(目前僅支持C#)

- 插件:此工具構建過程中的用戶插件

- Authuser:GitHub的用戶名(不用於本地存儲庫)

- Authtoken:GitHub的auth令牌(不用於本地存儲庫)

- Toolarguments:要嵌入甜甜圈殼碼中的參數

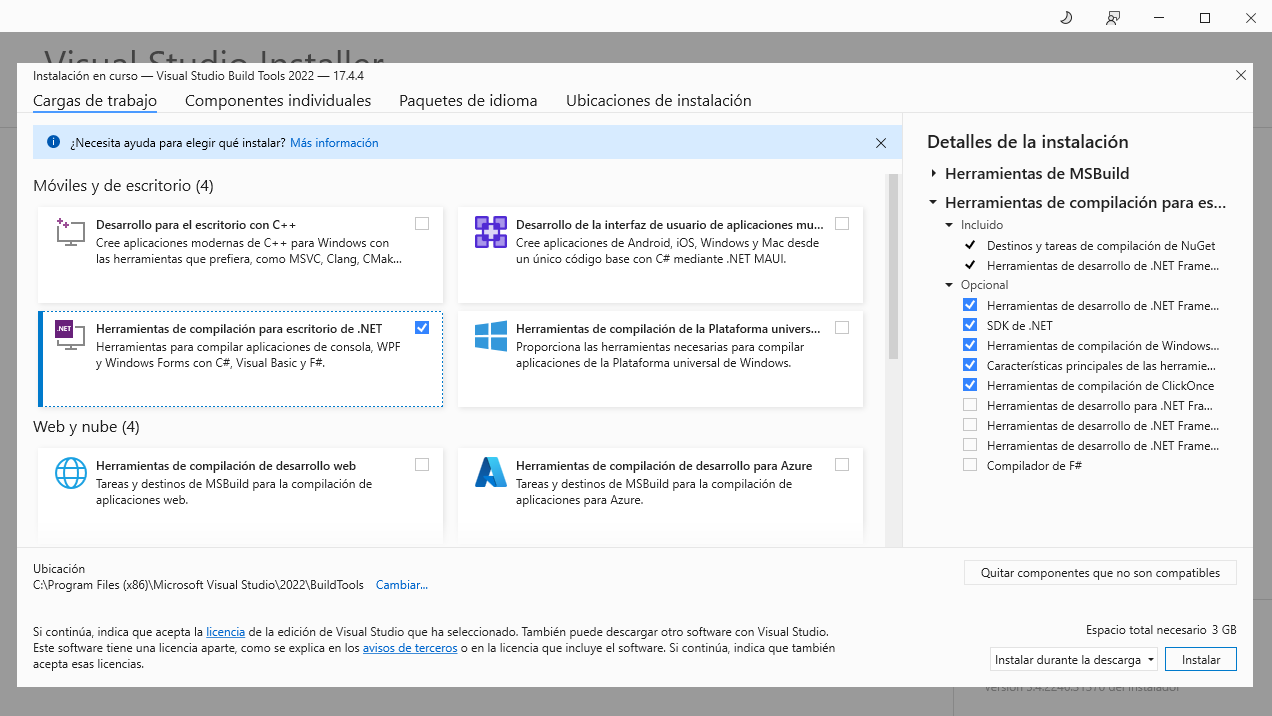

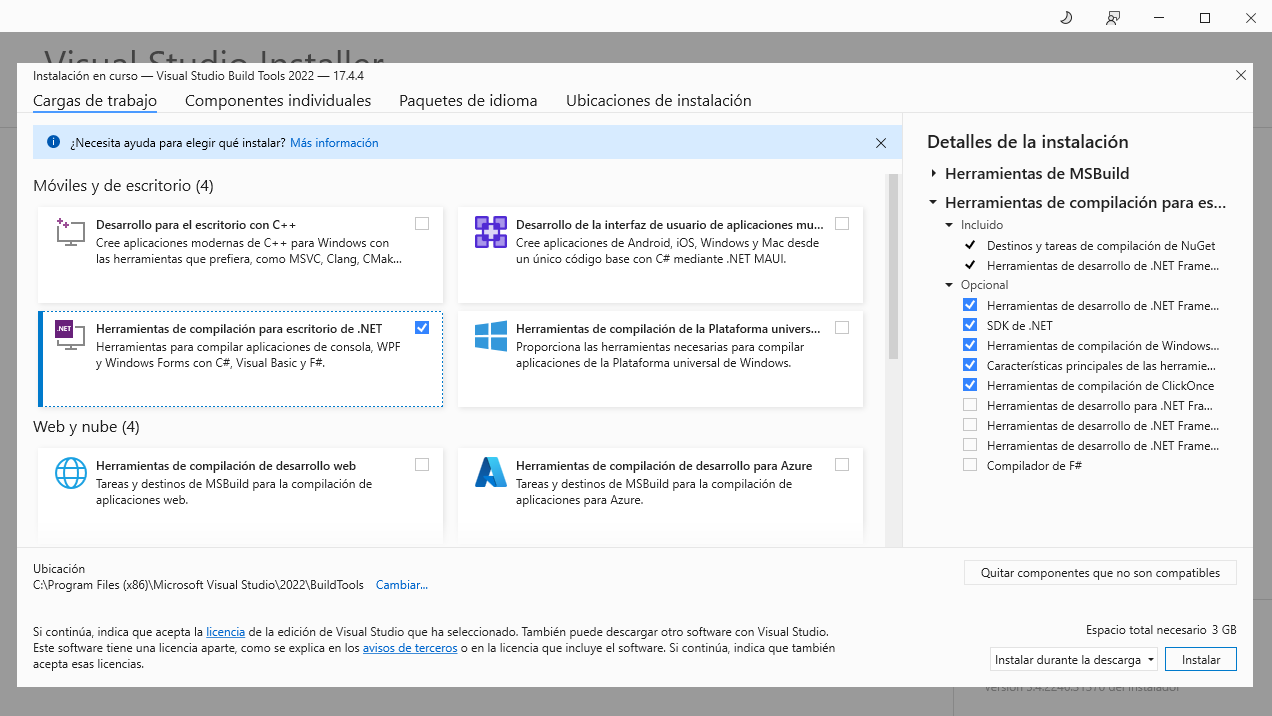

發布版本的要求(不需要Visual Studio 2019/2022)

- Microsoft .NET框架3.5服務包1(對於某些工具):https://www.microsoft.com/en-us/download/details.aspx?id=22

- 為Visual Studio構建工具2022:https://aka.ms/vs/17/release/vs_buildtools.exe

- 安裝.NET桌面構建工具

- (替代)為Visual Studio構建工具2019:https://aka.ms/vs/16/release/vs_buildtools.exe

- 禁用防病毒軟件:D

- 在Windows 10 Pro -20H2上測試 - 構建19045.2486

在ArvississPipeline.dll.config文件中,可以更改所使用的構建工具的版本。

< add key = " BuildCSharpTools " value = " C:Program Files (x86)Microsoft Visual Studio2019BuildToolsCommon7ToolsVsDevCmd.bat " />

< add key = " BuildCSharpTools " value = " C:Program Files (x86)Microsoft Visual Studio2022BuildToolsCommon7ToolsVsDevCmd.bat " />

構建要求

- 網絡框架3.5.1(對於某些工具):https://www.microsoft.com/en-us/download/details.aspx?id=22

- Visual Studio 2022-> https://visualstudio.microsoft.com/thank-you-downloading-visual-studio/?sku=community&rel=17

- 手動添加甜甜圈掘金。 (感謝 @n1xbyte的掘金( Donutcore.1.0.1.nupkg ))

學分

- concuserex項目:https://github.com/mkaring/confuserex

- 甜甜圈項目:https://github.com/thewover/donut

- 甜甜圈C#發電機:https://github.com/n1xbyte/donutcs

- 正式收穫:https://github.com/flangvik/sharpcollection

支持的工具

- Adcoltector :

- 描述:Adcollector是一種輕巧的工具,可列舉Active Directory環境以識別可能的攻擊向量。

- 鏈接:https://github.com/dev-2null/adcollector

- ADCSPWN :

- 描述:通過從機器帳戶(PetitPotam)驗證並繼電器到證書服務的Active Directory網絡中升級特權的工具。

- 鏈接:https://github.com/bats3c/adcspwn

- ADFSDUMP :

- 說明:AC#工具,可以從廣告fs傾倒各種好東西

- 鏈接:https://github.com/mandiant/adfsdump

- adsearch :

- 描述:為Cobalt-Strike的執行組件命令編寫的工具,該命令允許對AD進行更效率的查詢。

- 鏈接:https://github.com/tomcarver16/adsearch

- Bettersafetykatz :

- 描述:這種經過修改的Safety Katz的叉子直接從Gentilkiwi Github存儲庫中動態獲取了Mimikatz的最新預編譯版本,對檢測到的簽名進行了運行時進行補丁,並使用Sharpsploit Dinvoke將其進入記憶。

- 鏈接:https://github.com/flangvik/bettersafetykatz

- 認證:

- 描述:認證是在Active Directory證書服務(AD CS)中列舉和濫用錯誤配置的C#工具。

- 鏈接:https://github.com/ghostpack/certify

- Deployprinternightmare :

- 描述:C#用於安裝共享網絡打印機的工具,以濫用PrinternightMare錯誤,以允許其他網絡機器Easy Privesc!

- 鏈接:https://github.com/flangvik/deployprinternightmare

- EDD :

- 描述:枚舉域數據的設計類似於PowerView,但在.NET中。 PowerView本質上是最終的域中枚舉工具,我們希望我們自己從事的.NET實現。通過查看各種現有項目的不同功能的實現並將其組合到EDD中,該工具很大程度上是通過組合在一起的。

- 鏈接:https://github.com/fortynorthsecurity/Edd

- 原諒:

- 描述:C#工具在AD組策略中找到漏洞,但要比Grouper2做得更好。

- 鏈接:https://github.com/ghostpack/forgecert

- Group3r :

- 描述:Rubeus是Raw Kerberos互動和濫用的C#工具集

- 鏈接:https://github.com/group3r/group3r

- Krbrelay :

- 描述:C#Kerberos繼電器的框架

- 鏈接:https://github.com/cube0x0/krbrelay

- Krbrelayup :

- 描述:圍繞Rubeus和Krbrelay的某些功能的簡單包裝器

- 鏈接:https://github.com/dec0ne/krbrelayup

- 無鎖:

- 描述:Lockless是一個C#工具,允許枚舉打開的文件手柄和鎖定文件的複制。

- 鏈接:https://github.com/ghostpack/lockless

- PassThecert :

- 描述:概念驗證驗證工具,允許使用證書對LDAP/S的服務器進行身份驗證,以執行不同的攻擊動作

- 鏈接:https://github.com/almondoffsec/passthecert

- purplesharp :

- 描述:PurpleSharp是用C#編寫的開源對手仿真工具,該工具在Windows Active Directory環境中執行對手技術

- 鏈接:https://github.com/mvelazc0/purplesharp

- Rubeus :

- 描述:Rubeus是Raw Kerberos互動和濫用的C#工具集

- 鏈接:https://github.com/ghostpack/rubeus

- 安全卡茨:

- 描述:SafetyKatz是 @Gentilkiwi的Mimikatz Project和 @subtee的.NET PE加載器的稍作修改版本的組合。

- 鏈接:https://github.com/ghostpack/safetykatz

- Sauroneye :

- 描述:Sauroneye是一種搜索工具,旨在幫助紅色團隊查找包含特定關鍵字的文件。

- 鏈接:https://github.com/vivami/sauroneye

- 搜索圖:

- 描述:AC#工具搜索關鍵字的Outlook的運行實例

- 鏈接:https://github.com/redlectroid/searchoutlook

- 安全帶:

- 描述:安全帶是一個C#項目,從進攻和防禦性的安全角度來執行許多面向安全的主機調查“安全檢查”。

- 鏈接:https://github.com/ghostpack/seatbelt

- Sharp- Smbexec :

- 描述:凱文·羅伯森(Kevin Robertsons)的本地C#轉換

- 鏈接:https://github.com/checkymander/sharp-smbexec

- Sharpapplocker :

- 描述:C#具有擴展功能的Get-Applockerpolicy PowerShell CMDLET的端口。

- 鏈接:https://github.com/flangvik/sharpapplocker

- SharpBypassuac :

- 描述:C#UAC旁路工具

- 鏈接:https://github.com/fatrodzianko/sharpbypassuac

- Sharpchisel :

- 描述:chisel的c#包裝器,來自https://github.com/jpillora/chisel

- 鏈接:https://github.com/shantanu561993/sharpchisel

- 尖銳物:

- 描述:Sharpromium是一個.NET 4.0+ CLR項目,可從Google Chrome,Microsoft Edge和Microsoft Edge Beta中檢索數據。目前,它可以提取

- 鏈接:https://github.com/djhohnstein/sharpchromium

- SharpCloud :

- 描述:SharpCloud是一個簡單的C#實用程序,用於檢查與Amazon Web Services,Microsoft Azure和Google Compute有關的憑據文件的存在。

- 鏈接:https://github.com/chrismaddalena/sharpcloud

- Sharpcom :

- 描述:Sharpcom是AC#Invoke-Dcom的港口

- 鏈接:https://github.com/rvrsh3ll/sharpcom

- SharpCookiemonster :

- 描述:這是 @defaultnamehere的cookie -crimes模塊的尖銳端口 - 他們的出色作品全部榮譽!

- 鏈接:https://github.com/m0rv4i/sharpcookiemonster

- Sharpcrasheventlog :

- 描述:使用OpenEventLoga/elfcleareventlogfilew在本地或遠程崩潰Windows EventLog服務。

- 鏈接:https://github.com/slyd0g/sharpcrasheventlog

- Sharpdir :

- 描述:SharpDir是一個簡單的代碼,用於使用與TCP端口445的Dir.exe同樣的SMB進程搜索本地和遠程文件系統以搜索文件

- 鏈接:https://github.com/jnqpblc/sharpdir

- Sharpdpapi :

- 描述:Sharpdpapi是 @Gentilkiwi的Mimikatz項目的DPAPI功能的C#端口。

- 鏈接:https://github.com/ghostpack/sharpdpapi

- Sharpdump :

- 描述:SharpDump是PowerSploit的臨時端口的C#港口。 PS1功能

- 鏈接:https://github.com/ghostpack/sharpdump

- Sharpedrchecker :

- 描述:檢查運行過程,過程元數據,加載到您當前過程中的DLL以及每個DLLS元數據,常見的安裝目錄,已安裝服務以及每個服務二進製文件元數據,已安裝的驅動程序和每個驅動程序元數據,所有這些都用於存在已知的防禦產品,例如AV,EDR和Loggging工具。

- 鏈接:https://github.com/pwndexter/sharpedrchecker

- 夏普主義者:

- 描述:用C#編寫的Windows持久性工具包

- 鏈接:https://github.com/mandiant/sharpersist

- SharpExec :

- 描述:SharpExec是一種進攻性安全C#工具,旨在幫助橫向運動。

- 鏈接:https://github.com/anthemtotheego/sharpexec

- Sharpgpoabuse :

- 描述:SharpGpoabuse是用C#編寫的.NET應用程序,可用於利用用戶在組策略對象(GPO)上的編輯權利,以妥協由該GPO控制的對象。

- 鏈接:https://github.com/fsecurelabs/sharpgpoabuse

- Sharphandler :

- 描述:此項目將開放的手柄重新提供到LSASS進行解析或Minidump LSASS,因此您無需使用自己的LSASS句柄與它進行交互。 (dinvoke-version)

- 鏈接:https://github.com/jfmaes/sharphandler

- 共享:

- 描述:Sharphose是一種C#密碼噴塗工具,旨在快速,安全且可在Cobalt Strike的執行組件上使用。

- 鏈接:https://github.com/ustayready/sharphose

- Sharphound3 :

- 描述:C#重寫獵犬

- 鏈接:https://github.com/bloodhoundad/sharphound3

- Sharpkatz :

- 描述:Mimikatz Sekurlsa的移植:: LogonPasswords,Sekurlsa :: Ekeys and Lsadump :: DCSync命令

- 鏈接:https://github.com/b4rtik/sharpkatz

- Sharplaps :

- 說明:此可執行文件可在鈷罷工會話中使用執行組件執行。它將從Active Directory檢索單圈密碼。

- 鏈接:https://github.com/swisskyrepo/sharplaps

- Sharpmapexec :

- 描述:銳化版本的crackmapexec

- 鏈接:https://github.com/cube0x0/sharpmapexec

- Sharpminidump :

- 描述:從內存中創建LSASS進程的小型設備(Windows 10 -Windows Server 2016)。整個過程都使用動態API調用,直接SYSCALL和本機API解開以逃避AV / EDR檢測。

- 鏈接:https://github.com/b4rtik/sharpminidump

- SharpMove :

- 描述:.NET對遠程主機的身份驗證的執行

- 鏈接:https://github.com/0xthirteen/sharpmove

- SharpnamedPipepth :

- 描述:此項目是使用通行證障礙物進行身份驗證的C#工具。您需要本地管理員或侵入權才能使用此權利。

- 鏈接:https://github.com/s3cur3th1ssh1t/sharpnamedpipepepth

- SharpNopSexec :

- 描述:較少側向移動的命令執行。

- 鏈接:https://github.com/juliourena/sharpnopsexec

- Sharpprinter :

- 描述:打印機是ListNetworks的修改和控制台版本

- 鏈接:https://github.com/rvrsh3ll/sharpprinter

- Sharprdp :

- 描述:遠程桌面協議控制台應用程序應用程序驗證命令執行

- 鏈接:https://github.com/0xthirteen/sharprdp

- SharpReg :

- 描述:SharpReg是一個簡單的代碼,用於使用與reg.exe相同的SMB進程與遠程註冊表服務API進行交互,該過程使用TCP端口445

- 鏈接:https://github.com/jnqpblc/sharpreg

- SharpSCCM :

- 描述:SharpSCCM是一種探索後工具,旨在利用Microsoft Endpoint Configuration Manager(又名Configmgr,以前是SCCM)進行橫向運動和憑證收集,而無需訪問SCCM管理控制台GUI。

- 鏈接:https://github.com/mayyhem/sharpsccm

- SharpScribbles :

- 描述:從Windows Sticky Notes數據庫中提取數據。 Windows 10上的作品構建1607及更高。這

- 鏈接:https://github.com/v1v1/sharpscribbles

- SharpSearch :

- 描述:項目以快速通過文件共享以獲取目標文件以獲取所需信息。

- 鏈接:https://github.com/djhohnstein/sharpsearch

- SharpSecdump :

- 描述:遠程SAM + LSA秘密的NET端口傾銷彈丸的SecretsDump.py的功能

- 鏈接:https://github.com/g0ldengunsec/sharpsecdump

- 神秘者:

- 描述:快速而骯髒的二進製文件,以列出當前域中所有機器的網絡共享信息,如果它們可讀。

- 鏈接:https://github.com/djhohnstein/sharpshares

- Sharpsniper :

- 描述:Sharpsniper是找到這些用戶的IP地址的簡單工具,以便您可以針對其框。

- 鏈接:https://github.com/hunniccyber/sharpsniper

- Sharpsphere :

- 描述:Sharpsphere使紅色團隊者能夠輕鬆與由vCenter管理的虛擬機的來賓操作系統進行交互

- 鏈接:https://github.com/jamescooteuk/sharpsphere

- Sharpspray :

- 描述:Sharpspray使用LDAP對所有域的所有用戶進行密碼噴塗攻擊的簡單代碼,並且與鈷罷工兼容。

- 鏈接:https://github.com/jnqpblc/sharpspray

- Sharpsqlpwn :

- 描述:C#工具在Active Directory環境中使用MSSQL實例識別和利用弱點

- 鏈接:https://github.com/lefayjey/sharpsqlpwn

- 夏普:

- 描述:.NET持久性

- 鏈接:https://github.com/0xthirteen/sharpstay

- SharpSVC :

- 描述:SharpSVC是一個簡單的代碼,用於使用與TCP端口135打開的SC.EXE相同的DCERPC進程與SC Manager API進行交互,然後使用短暫的TCP端口

- 鏈接:https://github.com/jnqpblc/sharpsvc

- Sharptask :

- 描述:Sharptask是一個簡單的代碼集,可使用與schtasks.exe相同的DCERPC進程與Task Scheduler Service API進行交互,該進程使用TCP端口135打開,然後使用短暫的TCP端口。

- 鏈接:https://github.com/jnqpblc/sharptask

- 夏普:

- 描述:Sharpup是各種Powerup功能的C#端口

- 鏈接:https://github.com/ghostpack/sharpup

- SharpView :

- 描述:.NET POWERVIEW的NET港口

- 鏈接:https://github.com/tevora-threat/sharpview

- Sharpwebserver :

- 描述:以紅色團隊為導向的簡單HTTP和WebDAV服務器,用C#編寫的功能捕獲Net-NTLM哈希

- 鏈接:https://github.com/mgeeky/sharpwebserver

- Sharpwifigrabber :

- 描述:在清晰文本中檢索Wi-Fi密碼從保存在工作站上的所有WLAN配置文件

- 鏈接:https://github.com/r3nhat/sharpwifigrabber

- Sharpwmi :

- 描述:SharpWMI是各種WMI功能的C#實現。

- 鏈接:https://github.com/ghostpack/sharpwmi

- Sharperogon :

- 描述:CVE-2020-1472的利用,又名Zerologon。該工具利用了Netlogon中的加密漏洞來實現身份驗證旁路。

- 鏈接:https://github.com/nccgroup/nccfsas

- shmon :

- 描述:雖然Sysmon的驅動程序可以在安裝時重命名,但它始終在385201的高度上加載。該工具的目的是挑戰以下假設:我們的防禦工具總是在收集事件。

- 鏈接:https://github.com/matterpreter/shhmon

- 納夫勒:

- 描述:納夫勒是五旬節和紅色團隊工的工具,可以幫助您在一堆可怕的無聊的海藏(一個龐大的窗戶/廣告環境)中找到美味的糖果針(主要是信用,但它很靈活)。

- 鏈接:https://github.com/snaffcon/snaffler

- sqlclient :

- 描述:C#.NET MSSQL客戶端,用於通過信標訪問數據庫數據。

- 鏈接:https://github.com/fortynorthsecurity/sqlclient

- 站立:

- 描述:Standin是一個小型廣告後彈頭工具包

- 鏈接:https://github.com/fuzzysecurity/standin

- Sweetpotato :

- 描述:從服務帳戶到系統的各種本機Windows特權升級技術的集合

- 鏈接:https://github.com/ccob/sweetpotato

- 威脅:

- 描述:MatterPreter的DefenderCheck的修改版本

- 鏈接:https://github.com/rasta-mouse/threatcheck

- tokenstomp :

- 描述:c#poc for doken特權刪除缺陷報告

- 鏈接:https://github.com/martiningesen/tokenstomp

- trufflesnout :

- 描述:進攻操作員的迭代廣告發現工具包

- 鏈接:https://github.com/dsnezhkov/trufflesnout

- 沃森:

- 描述:沃森是一種.NET工具,旨在列舉缺失的KBS並建議特權升級漏洞。

- 鏈接:https://github.com/rasta-mouse/watson

- 晶須:

- 描述:Whisker是一個C#工具,可通過操縱其MSDS-KEYCREDENTILLINK屬性來接管Active Directory用戶和計算機帳戶,並有效地將“影子憑據”添加到目標帳戶中。

- 鏈接:https://github.com/eladshamir/whisker

- Winpeas :

- 描述:特權升級很棒的腳本套件

- 鏈接:https://github.com/carloppolop/privilege-escalation-awsons-scripts-suite

- Wmireg :

- 描述:Whisker是通過操縱其MSDS-keycredentialLink屬性來接管Active Directory用戶和計算機帳戶的C#工具。

- 鏈接:https://github.com/airzero24/wmireg