Construire une application de microservices (application de panier - Polyglot pour les services) à l'aide de Kubernetes + Istio avec ses pièces écosystémiques.

Dissociation

- Devrait avoir une variable d'environnement

MINIKUBE_HOMEdans votre machine, et la valeur devrait pointer versC:users<your name>- Devrait exécuter le script PowerShell pour créer une machine

minikubedansC:Drive.- S'il a lancé l'exception qu'il ne pouvait pas trouver la machine

minikubedans Hyper-cacheafin de supprimer simplement tout dans le dossier<user>/.minikube

Utilisation minikube pour Windows dans ce projet, mais vous pouvez également utiliser la version Mac ou Linux

Téléchargez le package approprié de votre minikube à https://github.com/kubernetes/minikube/releases (utilisé v0.25.2 pour ce projet)

Installez-le dans votre machine (Windows 10 dans ce cas)

Après minikube installé, puis exécutez

Hyper-V

> minikube start --kubernetes-version="v1.9.0" --vm-driver=hyperv --hyperv-virtual-switch="minikube_switch" --cpus=4 --memory=4096 --v=999 --alsologtostderr

Puis commencez par une option complète

> minikube start --extra-config=apiserver.Features.EnableSwaggerUI=true,apiserver.Authorization.Mode=RBAC,apiserver.Admission.PluginNames=NamespaceLifecycle,LimitRanger,ServiceAccount,DefaultStorageClass,DefaultTolerationSeconds,MutatingAdmissionWebhook,ValidatingAdmissionWebhook,ResourceQuota --v=999 --alsologtostderr

VirtualBox v5.2.8

> minikube start --vm-driver="virtualbox" --kubernetes-version="v1.10.0" --cpus=4 --memory 4096 --extra-config=apiserver.authorization-mode=RBAC,apiserver.Features.EnableSwaggerUI=true,apiserver.Admission.PluginNames=NamespaceLifecycle,LimitRanger,ServiceAccount,DefaultStorageClass,DefaultTolerationSeconds,MutatingAdmissionWebhook,ValidatingAdmissionWebhook,ResourceQuota --v=7 --alsologtostderr

Téléchargez le package approprié d'Istio sur https://github.com/istio/istio/releases

Upzip dans votre disque, disons D:istio

cd dans D:istio , puis exécutez

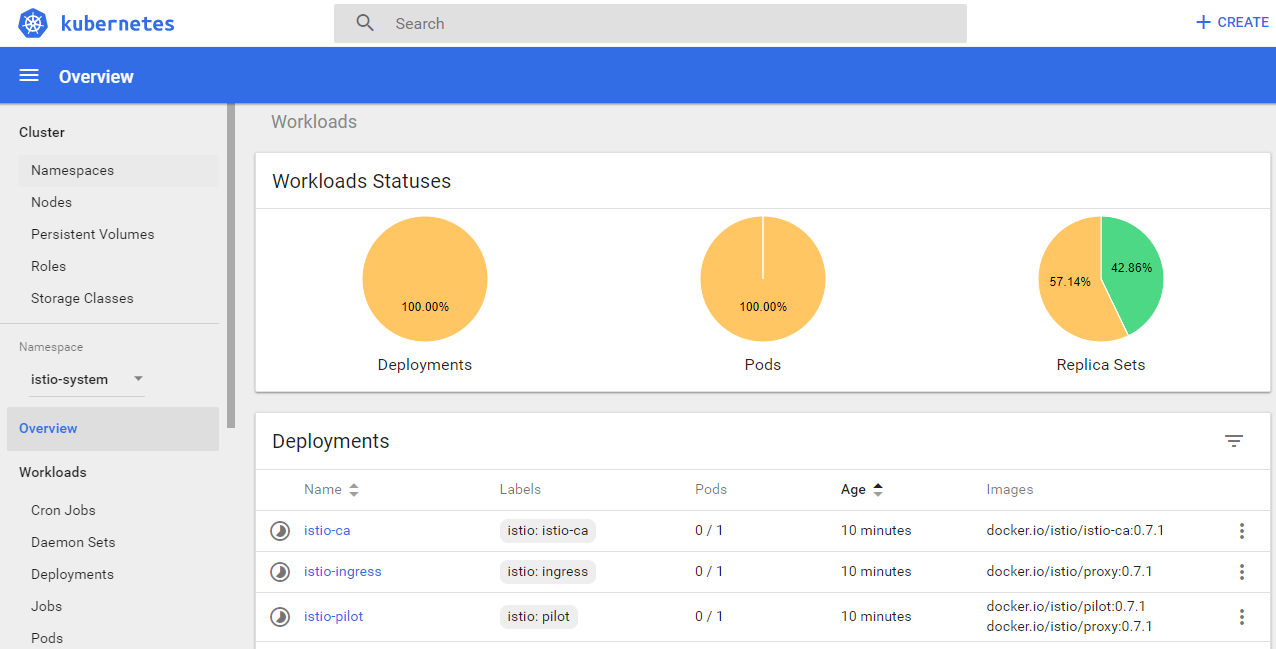

> kubectl create -f install/kubernetes/istio.yaml

or

> kubectl create -f install/kubernetes/istio-auth.yaml

Remarques: Définissez istiobinistioctl.exe sur le PATH des Windows.

> kubectl apply -f https://getambassador.io/yaml/ambassador/ambassador-rbac.yaml

> kubectl apply -f https://getambassador.io/yaml/ambassador/ambassador-no-rbac.yaml

> cd k8s

> istioctl kube-inject -f istio-shopping-cart.yaml | kubectl apply -f -

> kubectl apply -f ambassador-service.yaml

Remarques: Pour une raison quelconque, je ne pouvais pas exécuter le mode NO-RBAC sur mon développement local.

> minikube dashboard

> kubectl get svc -n istio-system

> export GATEWAY_URL=$(kubectl get po -l istio-ingress -n istio-system -o jsonpath='{.items[0].status.hostIP}'):$(kubectl get svc istio-ingress -n istio-system -o jsonpath='{.spec.ports[0].nodePort}')

> curl $GETWAY_URL

> choco install kubernetes-helm

> cd <git repo>

> helm init

> helm repo update

> helm version

> helm install --name my-rabbitmq --set rbacEnabled=false stable/rabbitmq

Maintenant, nous pouvons utiliser amqp://my-rabbitmq.default.svc.cluster.local:5672 sur le cluster Kubernetes, mais que se passe-t-il si nous voulons le tirer parti pour le développement local. La solution est port-forward à notre local hôte comme

> kubectl get pods | grep rabbitmq | awk '{print $1;}'

> kubectl port-forward <pod name just got> 15672

Ou port-avant 5672 sur Kubernetes (protocole AMQP) à localhost: 5672

> kubectl port-forward <pod name just got> 1234:5672

Maintenant nous avons

> amqp://root:[email protected]:1234

> helm install --name my-redis stable/redis

> minikube docker-env

> @FOR /f "tokens=*" %i IN ('minikube docker-env') DO @%i

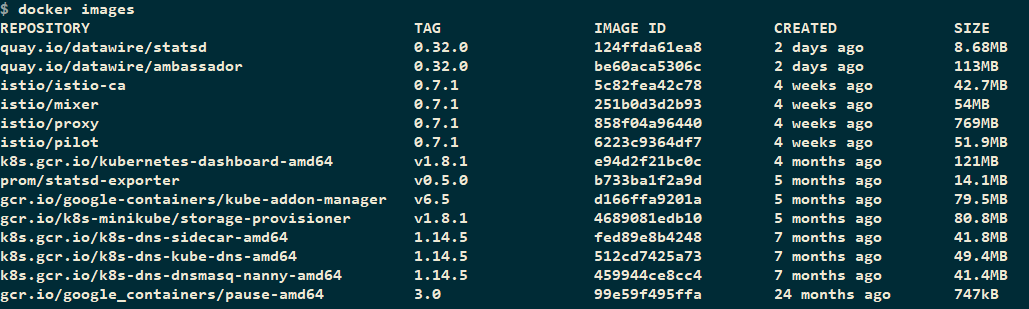

À partir de maintenant, nous pouvons taper docker images pour répertorier toutes les images dans le nœud local de Kubernetes.

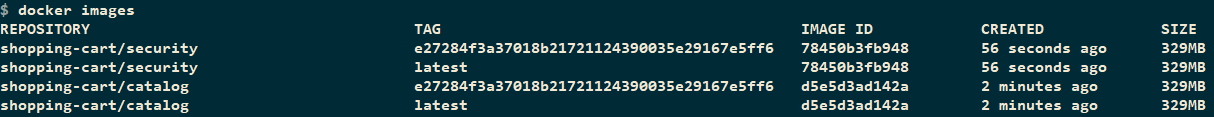

> powershell -f build-all.ps1

> cd k8s

> kubectl apply -f shopping-cart.yaml

> cd k8s

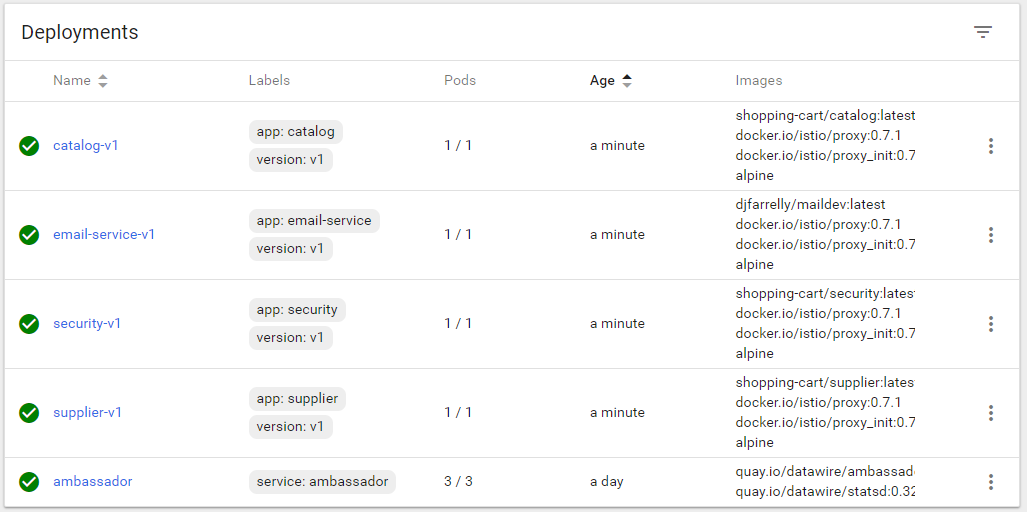

> istioctl kube-inject -f shopping-cart.yaml | kubectl apply -f -

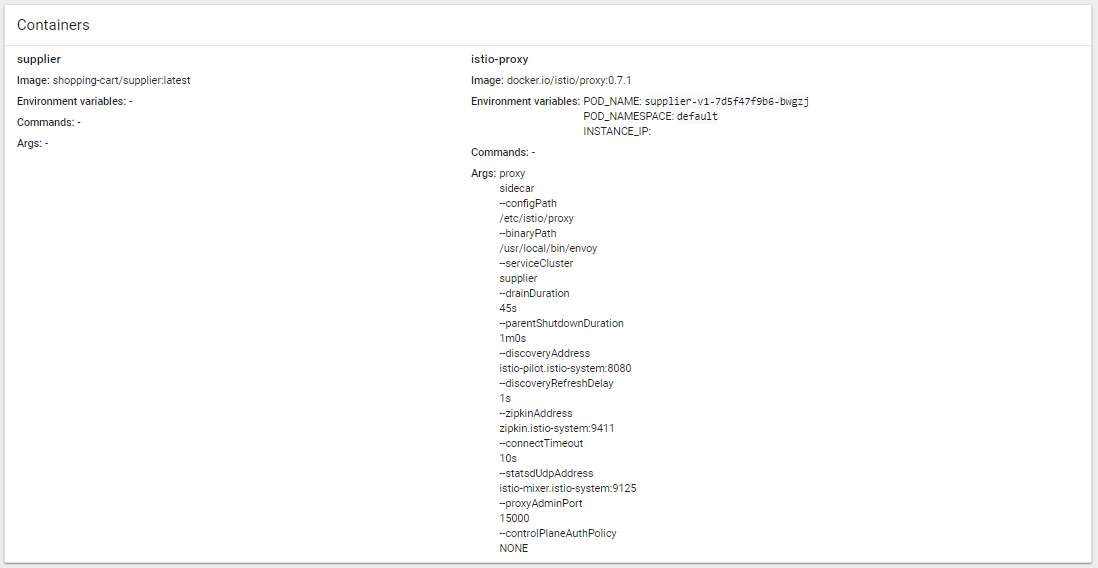

En Deployment

Dans chaque Pod

> minikube ip

> kubectl get svc ambassador -o jsonpath='{.spec.ports[0].nodePort}'

Enfin, ouvrez le navigateur avec <IP>:<PORT>

Microservices

www.<IP>.xip.io:<PORT>/c/swagger/ . Par exemple, http://www.192.168.1.6.xip.io:32097/c/swagger/www.<IP>.xip.io:<PORT>/s/www.<IP>.xip.io:<PORT>/id/account/login www.<IP>.xip.io:<PORT>/id/.well-known/openid-configurationwww.<IP>.xip.io:<PORT>/e/ > powershell -f build-all.ps1

> kubectl delete -f shopping-cart.yaml

> kubectl apply -f shopping-cart.yaml

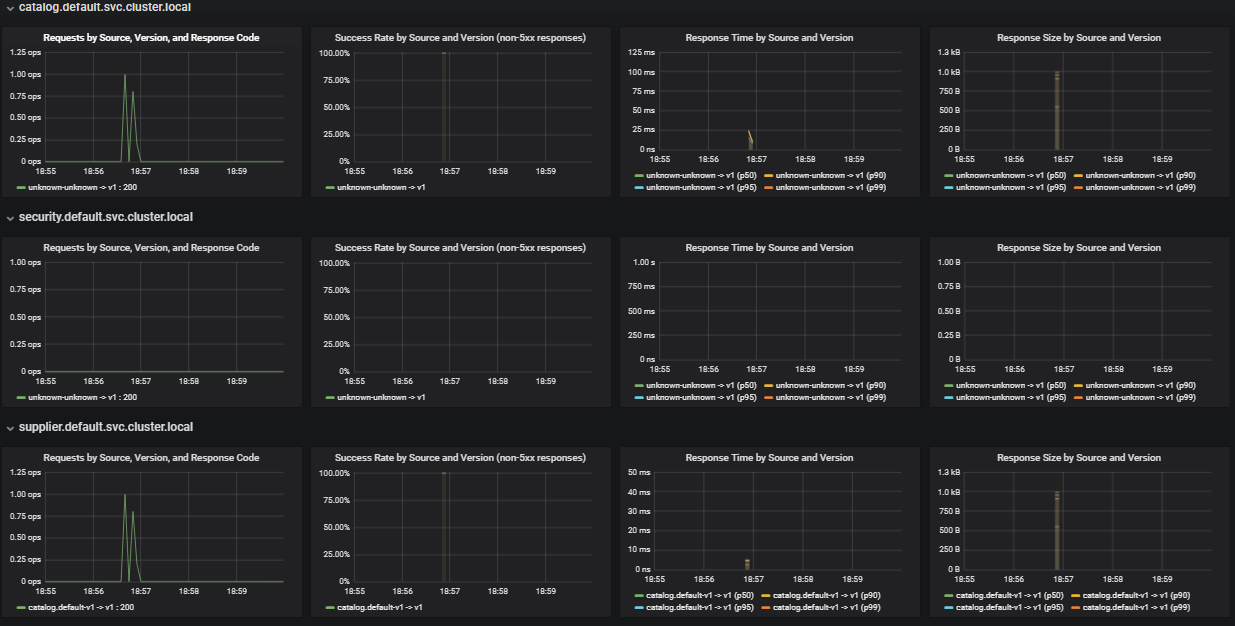

> cd istioinstallkubernetesaddons

> kubectl apply -f prometheus.yaml

> cd istioinstallkubernetesaddons

> kubectl apply -f grafana.yaml

> kubectl -n istio-system port-forward $(kubectl -n istio-system get pod -l app=grafana -o jsonpath='{.items[0].metadata.name}') 3000:3000 &

> curl http://localhost:3000

FAIRE

FAIRE

> kubectl apply -f "https://cloud.weave.works/k8s/scope.yaml?k8s-version=v1.9.0"

port-forward le port comme suivant > kubectl get -n weave pod --selector=weave-scope-component=app -o jsonpath='{.items..metadata.name}'

> kubectl port-forward -n <weave scope name> 4040

http://localhost:4040 > kubectl get pods

> kubectl exec <pod name> env

Disons que nous avons un profil nommé minikube19 , puis tapez simplement la commande comme ci-dessous

> kubectl config use-context minikube19

Switched to context "minikube19".

> minikube config set profile minikube19

ssh dans cette machine, puis sudo apt-get install docker.iokubectl > apt-get update && apt-get install -y apt-transport-https

> curl -s https://packages.cloud.google.com/apt/doc/apt-key.gpg | apt-key add -

> cat <<EOF >/etc/apt/sources.list.d/kubernetes.list

deb http://apt.kubernetes.io/ kubernetes-xenial main

EOF

> apt-get update

> apt-get install -y kubectl

minikube > curl -Lo minikube https://storage.googleapis.com/minikube/releases/v0.27.0/minikube-linux-amd64 && chmod +x minikube && sudo mv minikube /usr/local/bin/

> alias k='kubectl'

> alias mk='/usr/local/bin/minikube'

> minikube start --vm-driver="virtualbox" --kubernetes-version="v1.9.0" --cpus=4 --memory 4096 --extra-config=apiserver.authorization-mode=RBAC --v=7 --alsologtostderr

> sysctl net.ipv4.ip_forward=1

> iptables -t nat -A PREROUTING -p tcp -d <VM IP> --dport 30000 -j DNAT --to-destination 192.168.99.100:30000

> iptables -t nat -A POSTROUTING -j MASQUERADE

> sudo iptables -t nat -v -x -n -L

> sudo dhclient eth0 -v

Installez samba sur Ubuntu VM

socat sur le serveur Ubuntu

> sudo apt-get install socat

> socat -v tcp-listen:30000,fork tcp:192.168.99.100:30000

> wget https://bin.equinox.io/c/4VmDzA7iaHb/ngrok-stable-linux-amd64.zip

> unzip ngrok-stable-linux-amd64.zip

> mk dashboard --url

> ./ngrok http 192.168.99.100:30000 -region ap

> sudo iptables -I INPUT -p tcp --dport 2375 -j ACCEPT

or

> sudo ufw allow 2375

then

> nc -l 2375