Следующий уровень инженерии хаоса здесь! Убейте стручки внутри вашего кластера Kubernetes, стреляя в их гибель!

Это вилка превосходного Gideonred/Dockerdoomd, использующего слегка модифицированную гибель, разветвленную от https://github.com/gideonred/dockerdoom, которая была раздвоена от psdoom.

Для того, чтобы работать на местном уровне, вам нужно будет

Запустите ghcr.io/storax/kubedoom:latest с докером локально:

$ docker run -p5901:5900

--net=host

-v ~/.kube:/root/.kube

--rm -it --name kubedoom

ghcr.io/storax/kubedoom:latest Необязательно, если вы установите -e NAMESPACE={your namespace} вы можете ограничить Kubedoom удалять стручки в одном пространстве имен

Запустить ghcr.io/storax/kubedoom:latest с подманом локально:

$ podman run -it -p5901:5900/tcp

-v ~/.kube:/tmp/.kube --security-opt label=disable

--env "KUBECONFIG=/tmp/.kube/config" --name kubedoom

ghcr.io/storax/kubedoom:latest Теперь запустите VNC Viewer и подключитесь к localhost:5901 . Пароль - idbehold :

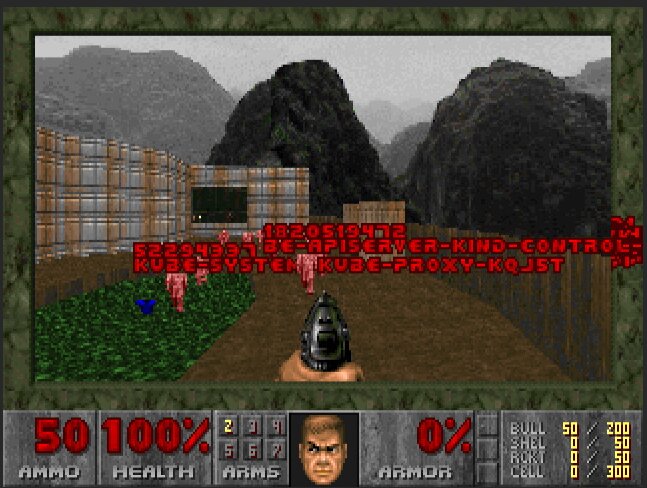

$ vncviewer viewer localhost:5901 Теперь вы должны увидеть Doom! Теперь, если вы хотите выполнить работу быстро, введите Cheat idspispopd и пройдите по стене справа от вас. Вас должны встречаться с вашими стручками как маленькие розовые монстры. Нажмите CTRL , чтобы стрелять. Если пистолет - это не ваша вещь, обманывайте с idkfa и нажмите 5 для хорошего сюрприза. Пауза игра с ESC .

Kubedoom теперь также поддерживает убийства пространств имен на случай, если у вас слишком много из них. Просто установите флаг -mode в namespaces :

$ docker run -p5901:5900

--net=host

-v ~/.kube:/root/.kube

--rm -it --name kubedoom

ghcr.io/storax/kubedoom:latest

-mode namespaces См. Пример в каталоге /manifest . Вы можете быстро проверить его, используя вид. Создайте кластер с примером конфигурации из этого репозитория:

$ kind create cluster --config kind-config.yaml

Creating cluster "kind" ...

✓ Ensuring node image (kindest/node:v1.23.0) ?

✓ Preparing nodes ? ?

✓ Writing configuration

✓ Starting control-plane ?️

✓ Installing CNI ?

✓ Installing StorageClass ?

✓ Joining worker nodes ?

Set kubectl context to "kind-kind"

You can now use your cluster with:

kubectl cluster-info --context kind-kind

Not sure what to do next? ? Check out https://kind.sigs.k8s.io/docs/user/quick-start/Это развернет 2 -узловый кластер внутри Docker, с портом 5900, выставленным из рабочего узла. Затем запустите Kubedoom внутри кластера, применив манифест, указанный в этом хранилище:

$ kubectl apply -k manifest/

namespace/kubedoom created

deployment.apps/kubedoom created

serviceaccount/kubedoom created

clusterrolebinding.rbac.authorization.k8s.io/kubedoom createdДля подключения запуска:

$ vncviewer viewer localhost:5900Kubedoom требует учетной записи службы с разрешениями для перечисления всех стручков и удаления их и использует Kubectl 1.23.2.

Репозиторий содержит Dockerfile для построения изображения Kubedoom. Вы должны указать свою архитектуру системы как аргумент TARGETARCH . Например, amd64 или arm64 .

$ docker build --build-arg=TARGETARCH=amd64 -t kubedoom . Чтобы изменить пароль VNC по умолчанию, используйте --build-arg=VNCPASSWORD=differentpw .