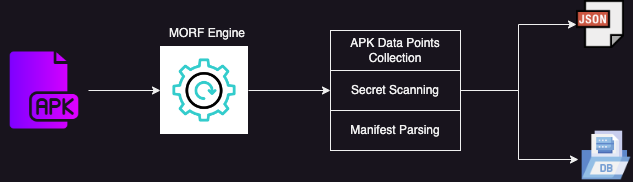

モバイル偵察フレームワークは、ハッカーや開発者がモバイルアプリケーション内の機密情報を特定し、対処するのに役立つように設計された、強力で軽量でプラットフォームに依存しない攻撃的なモバイルセキュリティツールです。ヒューリスティックベースの手法を使用してコードベースを検索し、見つけた機密情報の包括的なリポジトリを作成するため、モバイルアプリケーションセキュリティのためのスイスアーミーナイフのようなものです。これにより、潜在的な機密データリークを簡単に識別して対処できます。

MORFの顕著な特徴の1つは、ソースコード、リソースファイル、ネイティブライブラリなど、さまざまなソースから機密情報を自動的に検出および抽出する能力です。また、アプリケーションから大量のメタデータを収集します。これは、潜在的なセキュリティの脅威を予測および検出できるデータサイエンスモデルを作成するために使用できます。 MORFはまた、アプリケーションの以前のすべてのバージョンを調べて、アプリケーションのセキュリティ姿勢に透明性をもたらします。

このツールは、ユーザーフレンドリーなインターフェイスと、ハッカーやセキュリティの専門家が特定された問題を確認および対処できるようにする使いやすいレポートシステムを誇っています。 MORFを使用すると、モバイルアプリケーションのセキュリティが良い手にあることを知ることができます。

全体として、MORFは攻撃的なモバイルアプリケーションのセキュリティのためのスイスアーミーナイフです。これは、時間を節約し、効率を高め、データ駆動型アプローチを可能にし、以前のすべてのバージョンを調べることでアプリケーションのセキュリティ姿勢の透明性を可能にし、機密情報に関連するデータ侵害のリスクを最小限に抑えます。

このプロジェクトを実行するには、次の環境変数を環境変数に追加する必要があります。

DATABASE_URL

まず、システムにインストールする必要があります。 https://golang.org/dl/の公式Goダウンロードページにアクセスして、システムの適切なバイナリリリースをダウンロードしてください。

ファイルをダウンロードした後、ターミナルまたはコマンドプロンプトを開き、ダウンロードディレクトリに移動し、インストーラーを実行します。

実行して、インストールを確認できます。

go versionこれにより、goのインストールバージョンが表示されます。

GOでは、すべてのGOプログラムとライブラリのソースファイルを含む単一のワークスペースを持つことが典型的です。

ワークスペースは、そのルートに3つのディレクトリがあるディレクトリヒエラルキーです。

srcには、パッケージに整理されたGOソースファイルが含まれています(ディレクトリごとに1つのパッケージ)binには実行可能コマンドが含まれていますpkgにはGOパッケージアーカイブが含まれています慣習により、Workspaceディレクトリの名前はgoと名付けられています。

GOPATH環境変数は、ワークスペースの場所を指定します。 GOPATH設定されていない場合、 $HOME/go unix systemsと%USERPROFILE%\go in windowsであると想定されます。

UNIXシステムでは、 ~/.bashrcまたは~/.bash_profileファイルに次の行を追加することにより、 GOPATH環境変数を設定できます。

export GOPATH= $HOME /goWindowsでは、「Advanced System Settings」 - >「環境変数」を介して設定できます。

インストールしたいGitHubにGOTプロジェクトがあるとしましょう。 go getコマンドを使用してパッケージソースを使用できます。

go get github.com/amrudesh1/morfこのコマンドは2つのことを行います。パッケージのソースコードをダウンロードし、パッケージもインストールします。

ワークスペース内のプロジェクトディレクトリに移動します。これは、 $GOPATH/src/github.com/amrudesh1/morfのようなものです。

次に、次のようにプロジェクトを構築して実行できます。

go build

./morf --helpまず、マシンにDockerをインストールする必要があります。まだDockerをインストールしていない場合は、公式Docker Webサイトhttps://www.docker.com/get-startedからダウンロードして、オペレーティングシステムの指示に従ってください。

ターミナルまたはコマンドプロンプトを開き、DockerFileを含むディレクトリに移動し、実行してDocker画像を作成します。

docker build -t morf .

このコマンドは、DockerFileからDocker画像を構築し、TAGS(-T)画像をmorfとして構築します。コマンドの最後のドットは、DockerFileが現在のディレクトリにあることを指定します。

Docker画像が構築された後、次のコマンドでDockerコンテナを実行できます。

docker run -p 8888:8888 -e DATABASE_URL= " root@tcp(host.docker.internal:3306)/Secrets?charset=utf8mb4&parseTime=True&loc=Local " -it secscan MORFをホストする予定がある場合は、 host.docker.internalデータベースIPアドレスに置き換えることができます。