Ransomware PHP qui crypte vos fichiers, ainsi que les noms de fichiers et de répertoires.

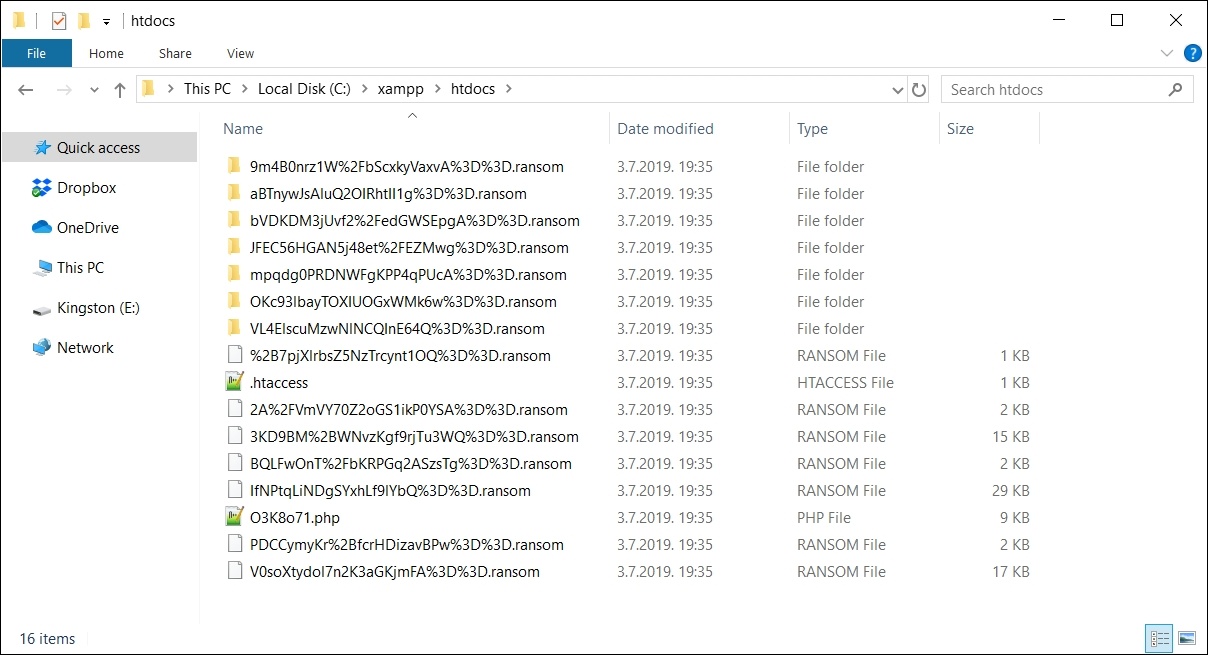

Ransomware est défini pour démarrer le chiffrement des fichiers et des répertoires à partir du répertoire de racine Web du serveur et uniquement dans le répertoire de racine Web du serveur.

Le ransomware s'auto-destrura lors de l'exécution, ce qui signifie que vous n'avez qu'une seule chance de décrypter vos données.

Gardez également à l'esprit que chaque fichier de décryptage a un sel généré unique utilisé dans le chiffrement et en tant que tel ne peut pas être remplacé par un autre fichier de décryptage.

Testé sur XAMPP pour Windows V7.4.3 (64 bits) avec PHP V7.4.3.

Fait à des fins éducatives. J'espère que cela aidera!

IMPORTANT !: N'utilisez pas ce ransomware à des fins illégales! Je n'ai aucune responsabilité sur vos actions!

Nécessite PHP v5.5.0 ou plus car openssl_pbkdf2() est utilisé.

Voulez-vous ne pas faire de dégâts! Sauvegardez vos fichiers de serveur avant d'exécuter des ransomwares! Le script s'accidenera sur des fichiers volumineux!

Copier src encrypt.php dans le répertoire de racine Web de votre serveur (par exemple à xampp htdocs sur xAMPP).

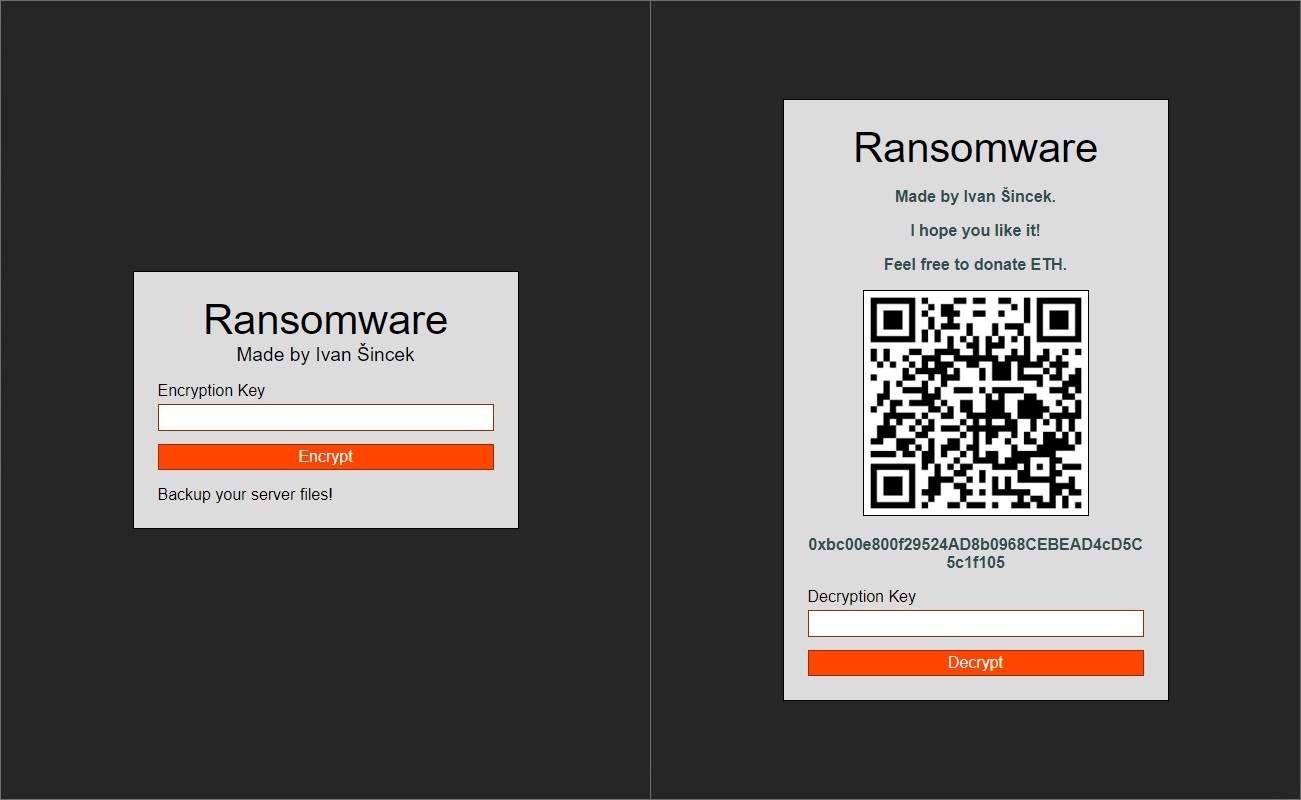

Accédez au fichier de chiffrement avec votre navigateur Web préféré.

Le fichier de décryptage sera créé automatiquement après la phase de chiffrement.

Sur les serveurs Web autres que XAMPP (Apache), vous devrez peut-être charger des bibliothèques Multibyte String OpenSSL et multi -yte en PHP.

Dans XAMPP, il est aussi simple que non découverte ce qui suit dans php.ini :

extension=php_openssl.dll

extension=mbstring

Figure 1 - Ransomware

Figure 2 - Contenu chiffré