Dieser Artikel kann auch in brasilianischen Portugiesen gelesen werden.

Huskyci ist ein Open -Source -Tool, das Sicherheitstests orchestriert und alle Ergebnisse in einer Datenbank für weitere Analysen und Metriken zentralisiert. Es kann eine statische Sicherheitsanalyse in Python (Bandit and Safety), Ruby (Brakeman), JavaScript (NPM Audit und Garn Audit), Golang (GOSEC), Java (Spotbugs plus Find SEC -Fehler) und HCL (TFSEC) durchführen. Es kann auch Repositorys für Geheimnisse wie AWS Secret Keys, private SSH -Schlüssel und viele andere mit Gitleaks prüfen.

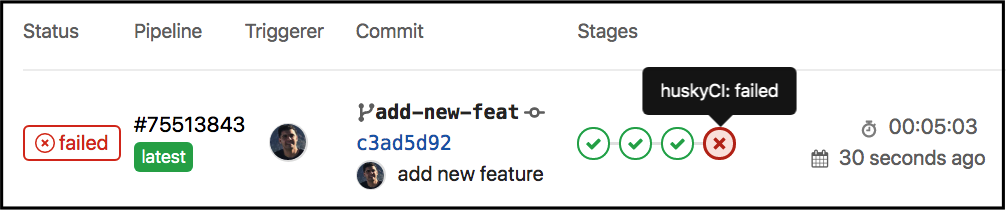

Entwickler können eine neue Bühne in ihre CI -Pipelines einrichten, um nach Sicherheitslücken zu suchen:

Wenn Sicherheitsprobleme im Code gefunden werden, können der Schweregrad, das Vertrauen, die Datei, die Zeile und viele weitere nützliche Informationen angezeigt werden, wie beispielhaft veranschaulicht:

[HUSKYCI][*] poc-python-bandit -> https://github.com/globocom/huskyCI.git

[HUSKYCI][*] huskyCI analysis started! yDS9tb9mdt4QnnyvOBp3eVAXE1nWpTRQ

[HUSKYCI][!] Title: Use of exec detected.

[HUSKYCI][!] Language: Python

[HUSKYCI][!] Tool: Bandit

[HUSKYCI][!] Severity: MEDIUM

[HUSKYCI][!] Confidence: HIGH

[HUSKYCI][!] Details: Use of exec detected.

[HUSKYCI][!] File: ./main.py

[HUSKYCI][!] Line: 7

[HUSKYCI][!] Code:

6

7 exec(command)

8

[HUSKYCI][!] Title: Possible hardcoded password: 'password123!'

[HUSKYCI][!] Language: Python

[HUSKYCI][!] Tool: Bandit

[HUSKYCI][!] Severity: LOW

[HUSKYCI][!] Confidence: MEDIUM

[HUSKYCI][!] Details: Possible hardcoded password: 'password123!'

[HUSKYCI][!] File: ./main.py

[HUSKYCI][!] Line: 1

[HUSKYCI][!] Code:

1 secret = 'password123!'

2

3 password = 'thisisnotapassword' #nohusky

4

[HUSKYCI][SUMMARY] Python -> huskyci/bandit:1.6.2

[HUSKYCI][SUMMARY] High: 0

[HUSKYCI][SUMMARY] Medium: 1

[HUSKYCI][SUMMARY] Low: 1

[HUSKYCI][SUMMARY] NoSecHusky: 1

[HUSKYCI][SUMMARY] Total

[HUSKYCI][SUMMARY] High: 0

[HUSKYCI][SUMMARY] Medium: 1

[HUSKYCI][SUMMARY] Low: 1

[HUSKYCI][SUMMARY] NoSecHusky: 1

[HUSKYCI][*] The following securityTests were executed and no blocking vulnerabilities were found:

[HUSKYCI][*] [huskyci/gitleaks:2.1.0]

[HUSKYCI][*] Some HIGH/MEDIUM issues were found in these securityTests:

[HUSKYCI][*] [huskyci/bandit:1.6.2]

ERROR: Job failed: exit code 190

Sie können Huskyci ausprobieren, indem Sie eine lokale Umgebung mit Docker Compose folgen, die diesem Handbuch entspricht.

Alle Leitfäden und die vollständige Dokumentation finden Sie auf der offiziellen Dokumentationsseite.

Lesen Sie unseren beitragenden Leitfaden, um über unseren Entwicklungsprozess zu erfahren, wie Sie Fehler und Verbesserungen vorschlagen und Ihre Änderungen an Huskyci erstellen und testen können.

Wir haben ein paar Kanäle für den Kontakt. Sie können uns gerne an uns wenden unter:

Rafaveira3 | Krier | Spimpaov | Josenatosilva | Gabriel-Cantergiani |

Marcelomagina | Nettoclaudio | Eöderbrilhante | Gabhendm | mdjunior |

fguisso | Vitoriario | Rodrigo-Brito | Gustavocovas | Abzcodierung |

Lzakharov | Itepifanio | Victorpalmeira | Schmelzblöcke | Lokalleon |

Jimmy1134 | Henriquebonadio-Z | vfiebig | Gitter-Badger | Renatoaquino |

Raytdc | RafaelRubbioli | Rafaelsq | Ragoso | Aranhams |

Dieses Projekt besteht dank aller Mitwirkenden. Du rockst! ❤️

Huskyci ist unter der BSD 3-Klausel "neu" oder "überarbeitete" Lizenz lizenziert.