تهدف هذه الأداة إلى توفير إطار تعاوني لتحليل البرامج الضارة.

يتم وضع وثائق أكثر تفصيلاً في مجلد المستندات

يرجى الاطلاع على الملف المقابل في دليل المستندات

تسمح البرامج النصية الموجودة ضمن أمثلة المجلد ببعض الإجراءات الأساسية لمثيل Polichombr.

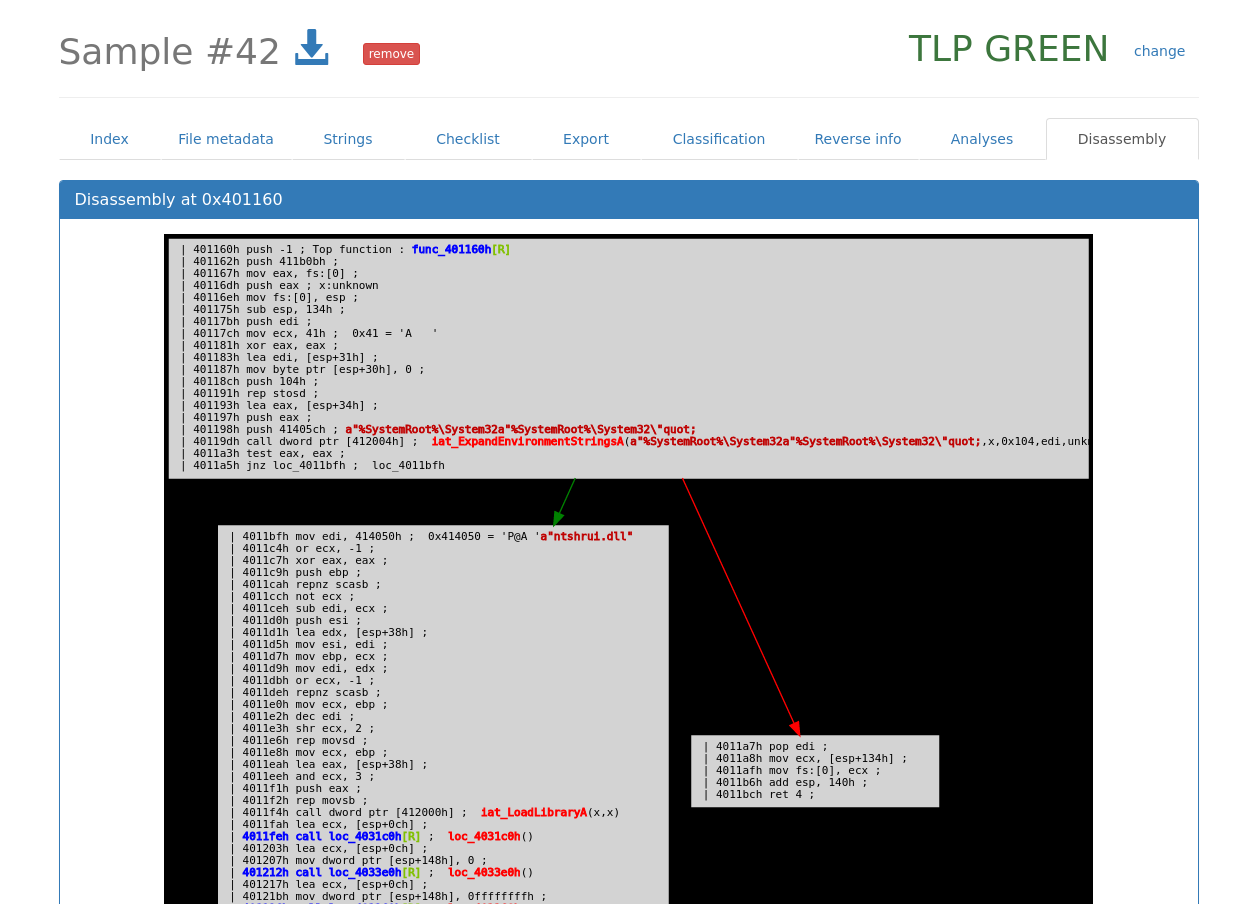

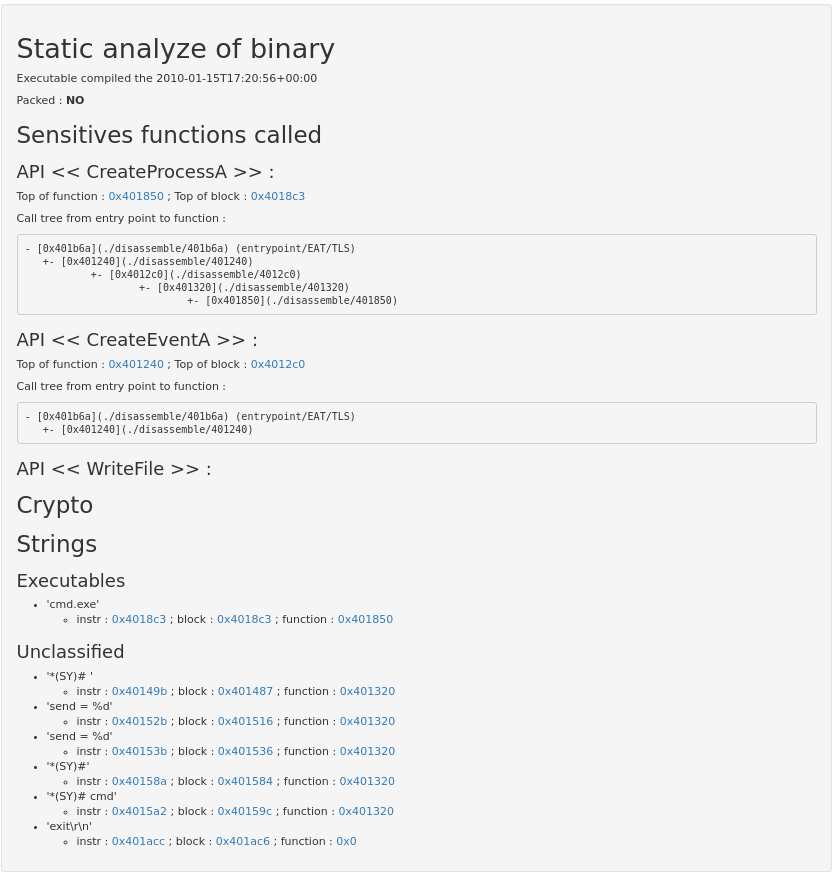

يوفر Polichombr محركًا لأتمتة مهام التحليل من خلال تحديد نقاط الاهتمام داخل الملف الثنائي الضار، وتوفيرها على واجهة الويب وداخل أدوات المحلل عبر واجهة برمجة التطبيقات.

يتم تحميل مهام التحليل من دليل التطبيق/وحدات التحكم/المهام، ويجب أن ترث من كائن المهمة. على وجه الخصوص، تم بالفعل تنفيذ العديد من المهام:

AnalyzeIt، وهو برنامج نصي روبي يعتمد على metasm، والذي يستخدم لتحديد النقاط المثيرة للاهتمام في الثنائي. الهدف هو مساعدة المحلل من خلال إعطاء تلميحات حول من أين يبدأ. على سبيل المثال، نحاول تحديد حلقات التشفير، والوظائف التي تستدعي واجهة برمجة التطبيقات الحساسة (ملف، عملية، شبكة، ...)

Peinfo: نقوم بتحميل البيانات التعريفية لـ PE باستخدام مكتبة peinfo.

السلاسل: استخراج سلاسل ASCII وUnicode

نستخدم العديد من نماذج التوقيع لتصنيف البرامج الضارة:

Machoc هي خوارزمية تعتمد على CFG لتصنيف البرامج الضارة. لمزيد من المعلومات، يرجى الرجوع إلى الوثائق التالية:

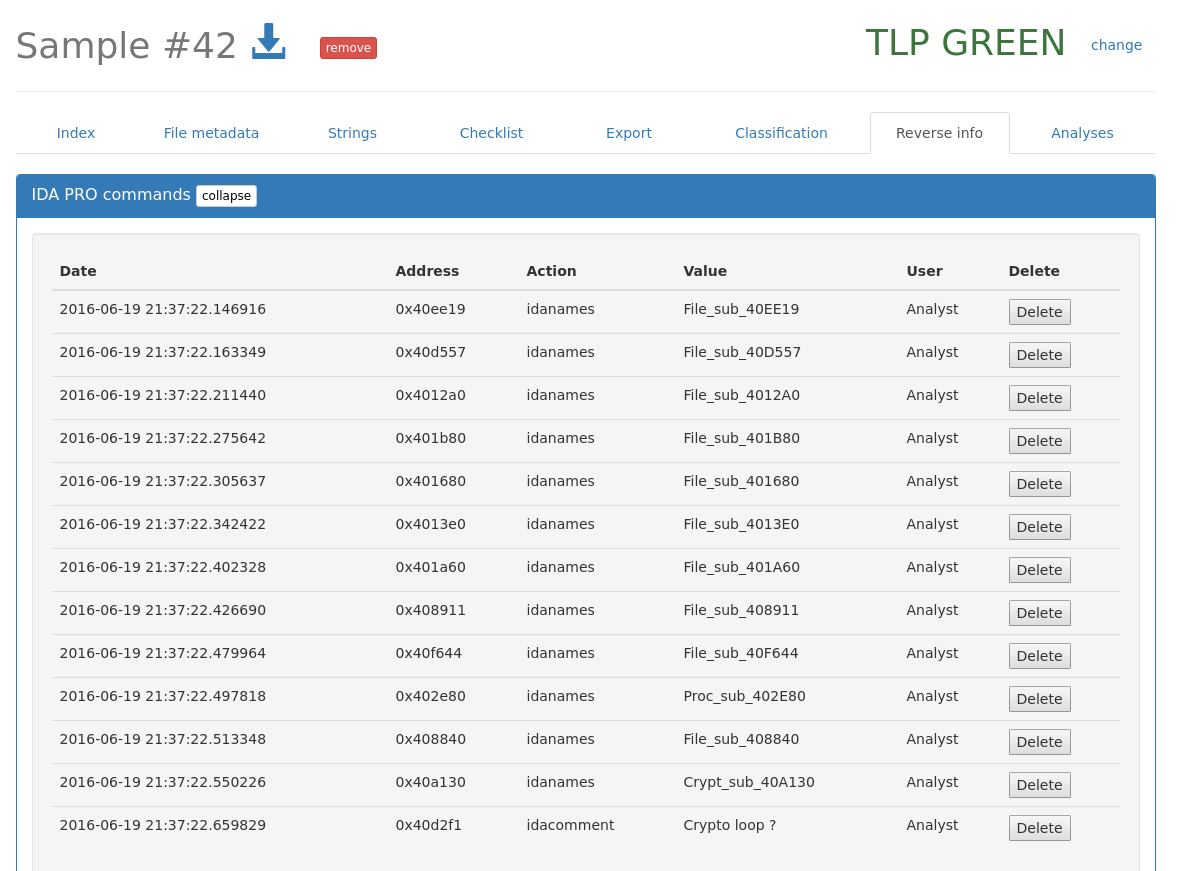

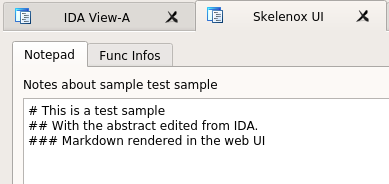

هذا هو البرنامج المساعد IDAPython، والذي يستخدم لمزامنة الأسماء والتعليقات مع قاعدة المعرفة، ومع قاعدة بيانات المستخدمين الآخرين

نرحب بالمساهمات، لذا يرجى قراءة CONTRIBUTING.md للبدء بسرعة في كيفية الحصول على المساعدة أو إضافة ميزات في Polichombr